漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-043986

漏洞标题:APP终结者Final#阿里巴巴来往App客户端权鉴操作缺陷(情定阿里美女姐姐)

相关厂商:阿里巴巴

漏洞作者: zzR

提交时间:2013-11-25 11:28

修复时间:2014-02-23 11:29

公开时间:2014-02-23 11:29

漏洞类型:设计错误/逻辑缺陷

危害等级:低

自评Rank:1

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-11-25: 细节已通知厂商并且等待厂商处理中

2013-11-27: 厂商已经确认,细节仅向厂商公开

2013-11-30: 细节向第三方安全合作伙伴开放

2014-01-21: 细节向核心白帽子及相关领域专家公开

2014-01-31: 细节向普通白帽子公开

2014-02-10: 细节向实习白帽子公开

2014-02-23: 细节向公众公开

简要描述:

通过这几周的观察,很大多数APP数据为正常的WEB请求,一些敏感操作如登陆,支付也是走HTTP而非HTTPS,而由于缺乏对移动云端安全防护,并且未对APP客户端用户数据做过滤导致SQL注入等一系列问题;同时模糊的用户权鉴往往造成各式各样的越权操作,用户数据得不到安全保障。此次围观来往,APP已经对用户权限进行了限制,但是仍然存在些许不足……

详细说明:

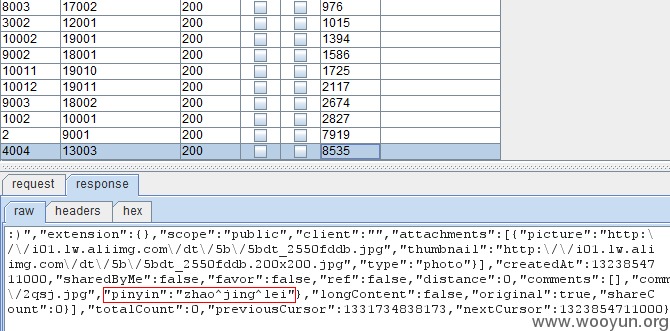

不例外来往app也是走http数据,内嵌了access_token进行权鉴

如下是两个正常的请求

测试的过程中手机都升级了-0-

-------------------------

此处用阿里巴巴一个安全部美女姐姐的账号进行演示

一个正常的社交活动是这样的

在对uerid进行遍历的时候,发现存在越权行为,是一直假登陆他人账号的情况

在未添加好友之前

可操作!

并且此时可以参看其个人资料,同时登陆账户

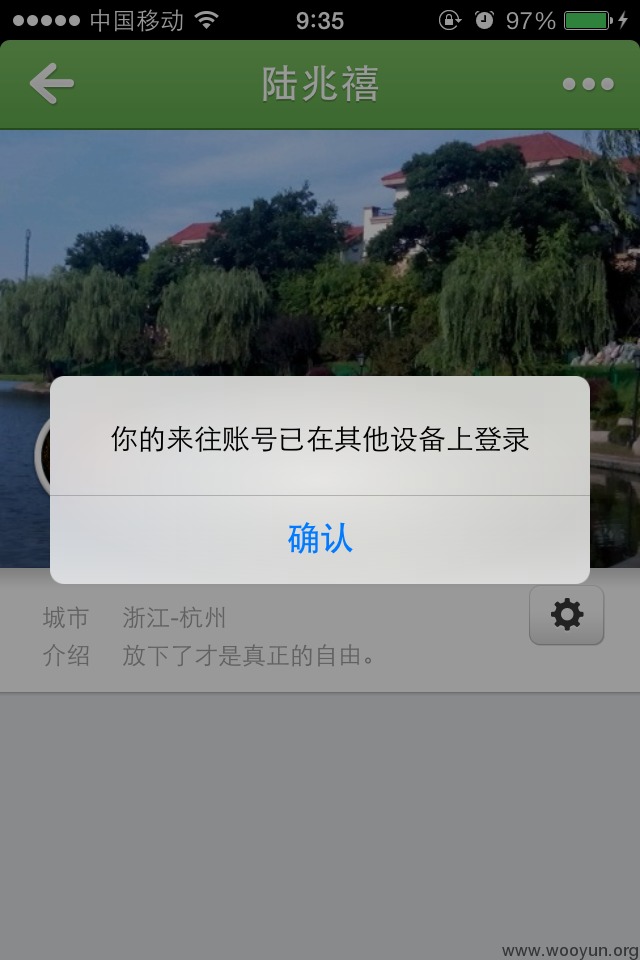

在一次登陆其账号的同时,被在其他设备登陆,直接被踢~图在下面。

同时,可查看他人订阅的公共帐号信息

我自己的【来往】

他人【来往】

漏洞证明:

另外,在观察中发现并不是所有人都能够未授权访问其分享,我尝试了前20000个账户userid ,这部分用户大多是阿里内部用户,只有大概30能够直接访问其分享,而无需任何验证。

公众账户成功率更高一些50/100的样子。

在测试的时候,顺便碰到了咱们CEO

未授权访问任意用户二维码(提示可是 [我的二维码])

此处可不管你有没有设置隐私,能不能被搜索到!如果把二维码放到微博去转发一个,那这个~

当我修改

为任意用户时

此处的提示 就是我上面提到的被其他设备登陆,同时app跳到登陆页

你说需要用户名?需要嘛?

修复方案:

顺颂 冬安

版权声明:转载请注明来源 zzR@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:3

确认时间:2013-11-27 14:49

厂商回复:

感谢你对我们的支持与关注,该问题我们正在修复~~

最新状态:

2013-11-27:1、“登录他人帐号”问题是客户端展现上的伪登录,实际并不能操作他人账户;2、2013年以前的分享是开放的;3、由于公共帐号信息是公开的,此问题不涉及用户隐私,不过此问题会修复;感谢白帽子对阿里巴巴安全的支持与关注,该问题正在修复中。