漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0128027

漏洞标题:西北农林科技大学主站DNS域传送致业务架构泄漏

相关厂商:西北农林科技大学

漏洞作者: Coeus

提交时间:2015-07-21 16:03

修复时间:2015-07-26 16:04

公开时间:2015-07-26 16:04

漏洞类型:网络敏感信息泄漏

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(CCERT教育网应急响应组)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-07-21: 细节已通知厂商并且等待厂商处理中

2015-07-26: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

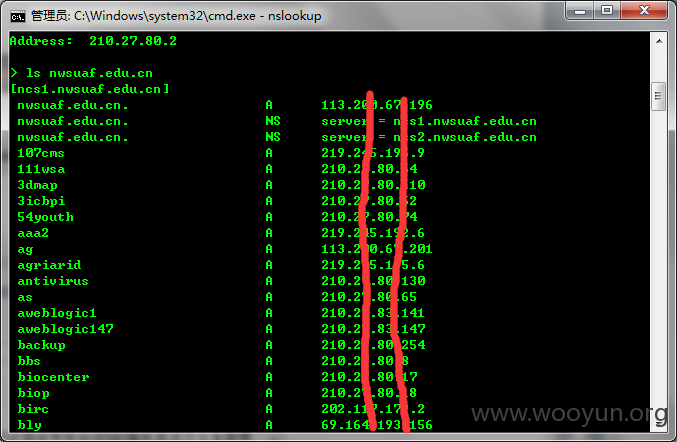

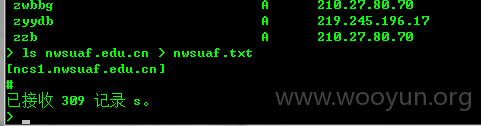

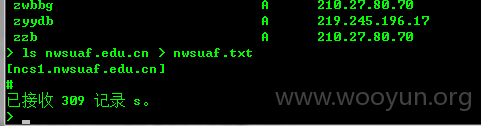

dns 区域传送漏洞

Dns是整个互联网业务的基础,目前越来越多的学校企业开始自己搭建DNS服务器做解析服务,同时由于DNS服务是基础性服务非常重要,因此很多学校会对DNS服务器进行主备配置而DNS主备之间的数据同步就会用到dns域传送,但如果配置不当,就会导致任何匿名用户都可以获取DNS服务器某一域的所有记录,将整个学校的基础业务以及网络架构对外暴露从而造成严重的信息泄露,甚至导致学校企业网络被渗透。

详细说明:

漏洞证明:

修复方案:

没有做访问控制定义ACL(访问控制列表)来限制在域名服务器之间的区域传送

在dns配置文件中:

版权声明:转载请注明来源 Coeus@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-07-26 16:04

厂商回复:

最新状态:

暂无