漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-041952

漏洞标题:QQ空间日志存储XSS

相关厂商:腾讯

漏洞作者: neobyte

提交时间:2013-11-04 16:13

修复时间:2013-12-19 16:14

公开时间:2013-12-19 16:14

漏洞类型:xss跨站脚本攻击

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-11-04: 细节已通知厂商并且等待厂商处理中

2013-11-04: 厂商已经确认,细节仅向厂商公开

2013-11-14: 细节向核心白帽子及相关领域专家公开

2013-11-24: 细节向普通白帽子公开

2013-12-04: 细节向实习白帽子公开

2013-12-19: 细节向公众公开

简要描述:

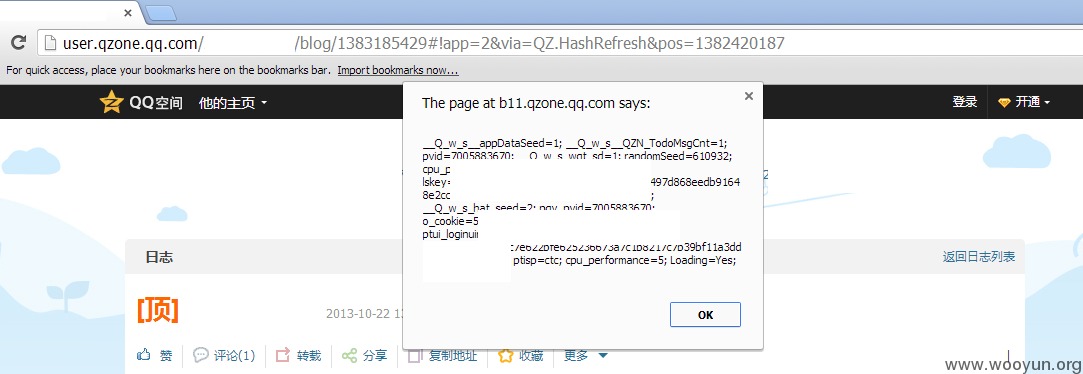

日志存储xss,阅读日志触发

详细说明:

今天看到,上次那个问题( WooYun: QQ空间日志存储XSS )修改了,但并未修改完全,还可以利用.

上次提到,将signature修改为:

%E2%80%90x3ciframe onload%3dalert(document.cookie) %E2%80%90x3e

然后其他用户查看日志就会触发XSS

今天这个攻击串已经无法作用了,但修补方式实在太容易绕过了...改成

%E2%80%90u003ciframe onload%3dalert(document.cookie) %E2%80%90u003e

即可.猜测用8进制也可以绕过......

之前的修补方法似乎没有抓住问题的本质:

提交的是utf8的%E2%80%90x3c转换为gbk后是%A0\x3c,而某JSONP输出编码把这个%A0\x3c变成了%A0\\x3c,这就不安全了.

这个进行额外\的jsonp地址是:

http://r.qzone.qq.com/cgi-bin/user/cgi_get_signature?huin=xxx&fuin=0¬ubb=1&fupdate=1&iNotice=0&inCharset=gbk&outCharset=gbk&format=jsonp&ref=qzone&g_tk=1077919351

漏洞证明:

修复方案:

GBK里,%BF会吃掉\,所以%BF\\是不安全的

版权声明:转载请注明来源 neobyte@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2013-11-04 17:07

厂商回复:

非常感谢您的报告。这个问题我们已经确认,正在与业务部门进行沟通制定解决方案。如有任何新的进展我们将会及时同步。

最新状态:

暂无