漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-017982

漏洞标题:浙江电信某应用服务器爆JBoss配置漏洞

相关厂商:中国电信

漏洞作者: 白加黑

提交时间:2013-01-28 11:39

修复时间:2013-03-14 11:40

公开时间:2013-03-14 11:40

漏洞类型:系统/服务运维配置不当

危害等级:高

自评Rank:12

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-01-28: 细节已通知厂商并且等待厂商处理中

2013-02-01: 厂商已经确认,细节仅向厂商公开

2013-02-11: 细节向核心白帽子及相关领域专家公开

2013-02-21: 细节向普通白帽子公开

2013-03-03: 细节向实习白帽子公开

2013-03-14: 细节向公众公开

简要描述:

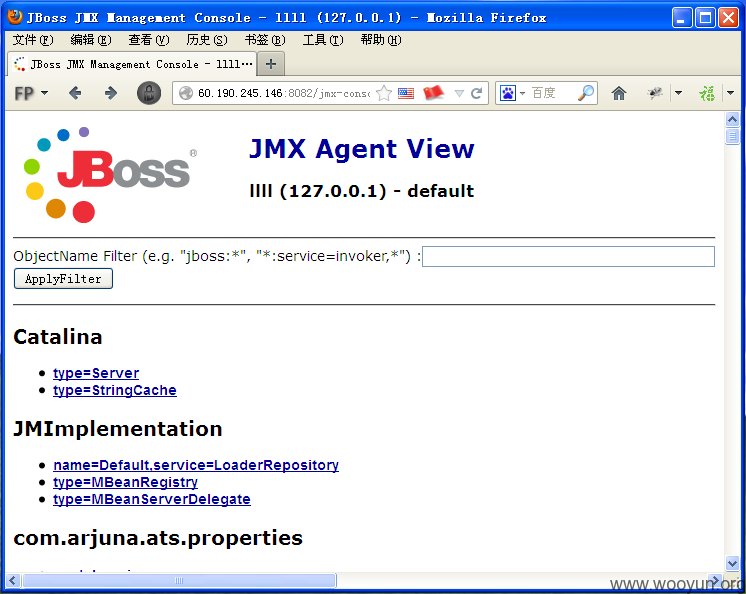

中国电信浙江公司某应用服务器爆出jboss配置漏洞,可以通过 IP/jmx-console访问,并远程挂马。本人闲来无事时google hacking,无意间发现该IP存在此漏洞,而且此时已经被挂了两个马~~,果断截图,删马~~~

详细说明:

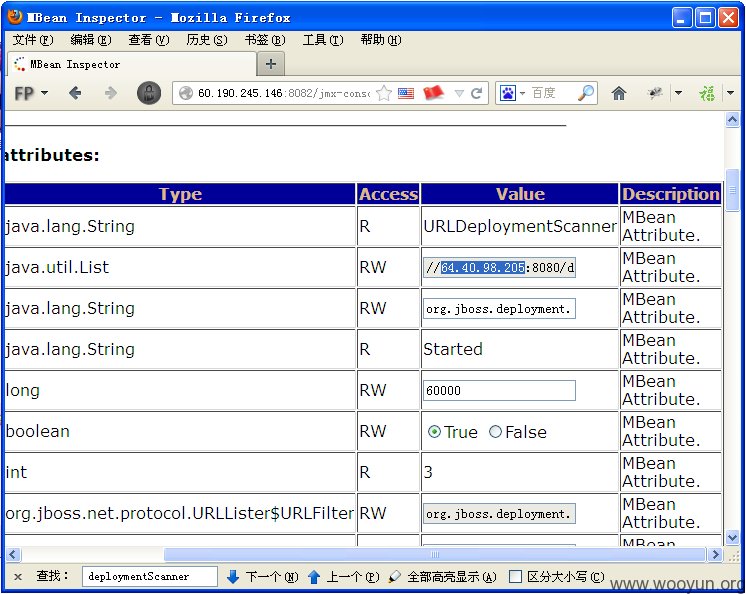

JBOSS默认配置会有一个后台漏洞,漏洞发生在jboss.deployment命名空间

中的addURL()函数,该函数可以远程下载一个war压缩包并解压

漏洞证明:

某人某日某时某分,闲来无事,google hacking(不上图了)

某页某条找到http://60.190.245.146:8082/jmx-console/,遂访问之~

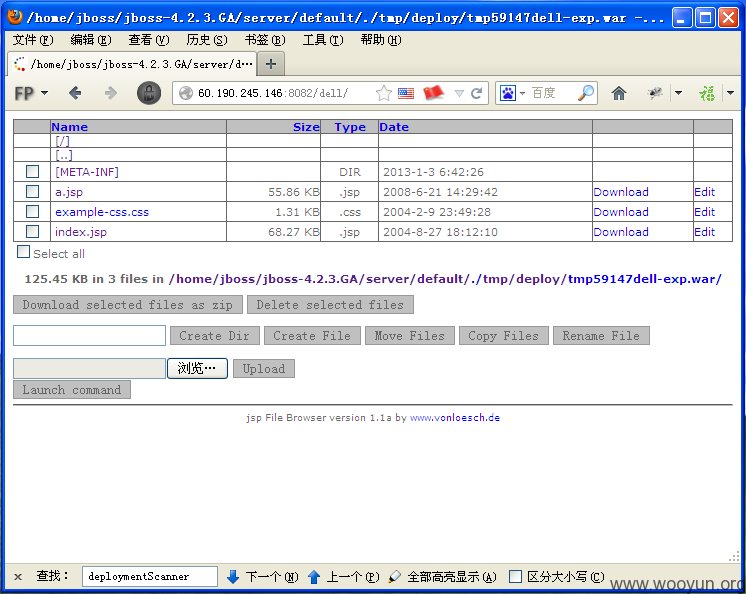

在某条选项中打开,发现已经有人先我一步(痛恨死Ta了)

虽然成就感全无,但咱还是正义一把,把漏洞提交了吧,以免后患~~~

JSP马已经上去了,具体能做什么,这个我就不再赘述了

修复方案:

先把别人挂的马删了(我已经代删)

临时漏洞修补办法:给jmx-console加上访问密码

1.在 ${jboss.server.home.dir}/deploy下面找到jmx-console.war目录编辑WEB-INF/web.xml文件 去掉 security-constraint 块的注释,使其起作用

2.编辑WEB-INF/classes/jmx-console-users.properties或server/default/conf/props/jmx-console-users.properties (version >=4.0.2)和 WEB-INF/classes/jmx-console-roles.properties

或server/default/conf/props/jmx-console-roles.properties(version >=4.0.2) 添加用户名密码

3.编辑WEB-INF/jboss-web.xml去掉 security-domain 块的注释 ,security-domain值的映射文件为 login-config.xml (该文件定义了登录授权方式)

版权声明:转载请注明来源 白加黑@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2013-02-01 00:28

厂商回复:

至31日,近几日测试均未复现,疑网站管理方已经关闭或着手在修复。根据图片可确认白帽子即时测试结果有效,按同类型漏洞进行参考评分,rank 10

最新状态:

暂无