漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-065308

漏洞标题:百度票务合作伙伴永乐票务可任意修改其他用户密码

相关厂商:228.com.cn

漏洞作者: Know

提交时间:2014-06-17 22:36

修复时间:2014-08-01 22:38

公开时间:2014-08-01 22:38

漏洞类型:未授权访问/权限绕过

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-06-17: 积极联系厂商并且等待厂商认领中,细节不对外公开

2014-08-01: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

话说这个永乐票务(www.228.com.cn)是百度票务的合作伙伴,因为在百度票务(piao.baidu.com)官网的下方有他们的logo。

so,贱贱的我就去了。

sorry,说了好多废话。。。

主题开始吧

详细说明:

由于涉及接口缺陷,可以通过手机短信验证码方式修改任意用户密码。为了不损害用户,我注册了两个账号customersid = 50515914(账号A) 和 customersid = 50515929(账号B)

好了,开始具体的操作吧。

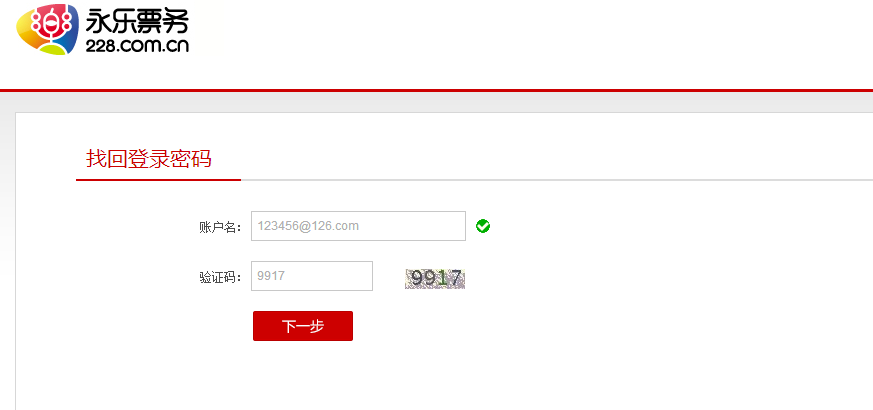

1,找回密码页面输入账号B的账号(当然了,这个账号是可以猜测的,因为有验证,告知是否这个账号存在)

http://www.228.com.cn/customer/forgotpassword.html

2,下一步,可以通过两种方式找回密码,邮箱或者手机,实验发现邮箱找回有点不太可能。那换个手机的方式吧。

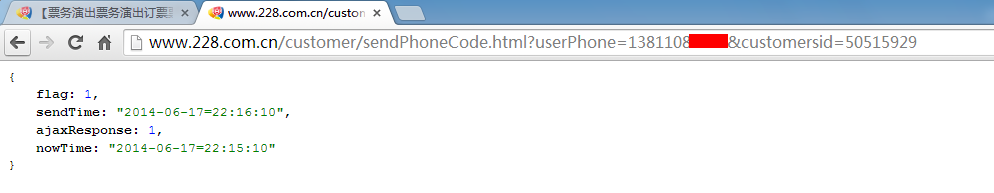

3,抓包发现发送验证码居然调用了一个带明文userPhone和customersid参数的接口,虽然指定的手机收不到验证码,那就用自己的手机查收吧,而且,这个customersid还能先通过发送验证码接口抓包得到。

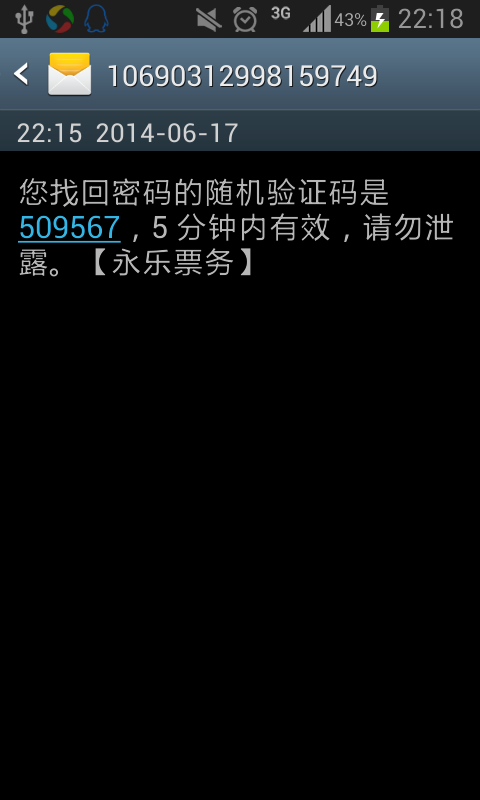

4,我擦,居然成功了,还能收到

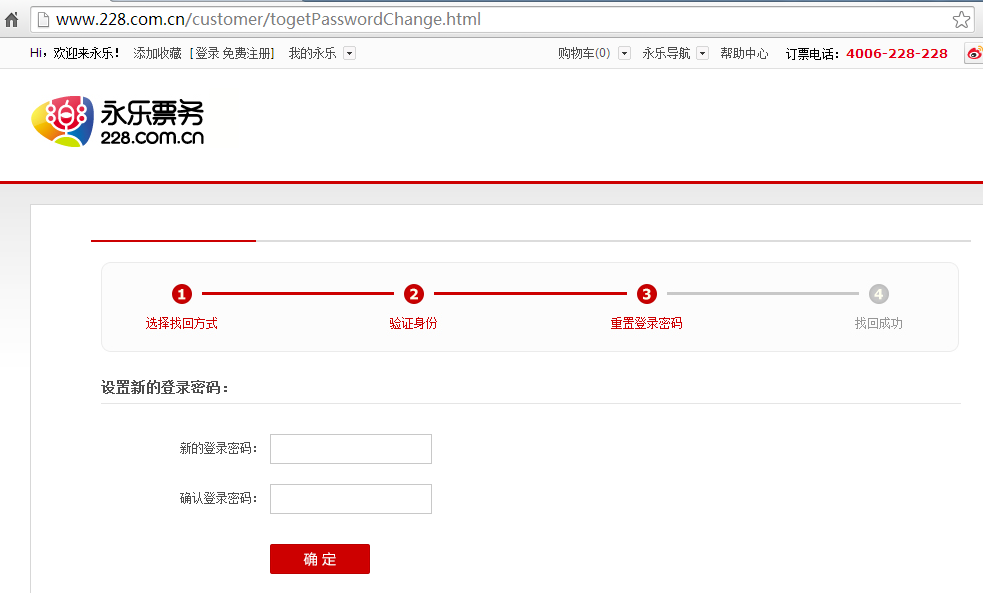

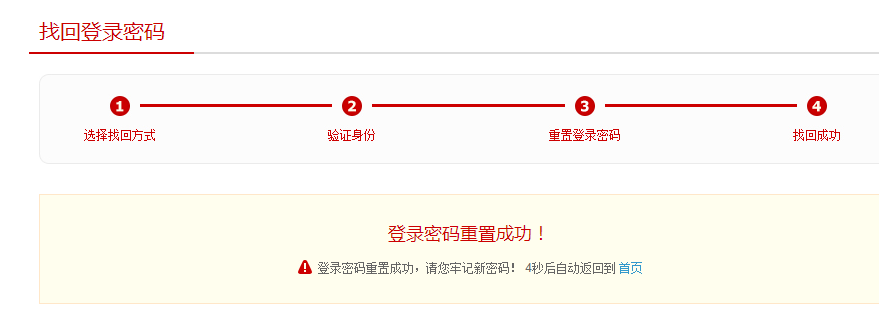

5,好试着输入到之前的验证码输入框吧,居然成功输入,而且到达了设置新密码页面

6,还等什么,速度将密码改之

漏洞证明:

关键的customersid可以通过第一次发送验证码的接口获取,只需要给正确的手机,发一次验证码,获取一下customersid,随后就可以用自己的手机和他人的customersid来获取验证码了。而且需要找回的账号可以猜测获得,一般用户为了买到票联系,都会输入自己的手机号。

截个图,证明下吧:

修复方案:

我描述的已经非常详细了,该怎么修复,你们应该比我清楚,嘻嘻~

版权声明:转载请注明来源 Know@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝