漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-049763

漏洞标题:手机QQ客户端原图发送可导致位置信息泄露

相关厂商:腾讯

漏洞作者: Dennx

提交时间:2014-01-24 18:00

修复时间:2014-04-21 18:01

公开时间:2014-04-21 18:01

漏洞类型:默认配置不当

危害等级:低

自评Rank:2

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-01-24: 细节已通知厂商并且等待厂商处理中

2014-01-26: 厂商主动忽略漏洞,细节向第三方安全合作伙伴开放

2014-03-22: 细节向核心白帽子及相关领域专家公开

2014-04-01: 细节向普通白帽子公开

2014-04-11: 细节向实习白帽子公开

2014-04-21: 细节向公众公开

简要描述:

手机qq客户端发送原图功能会导致泄露exif信息,从而被利用获取地理位置等信息

详细说明:

本来在给朋友发送一些图片,因为腾讯图片压缩所以发过去朋友反映说看不清,于是我选择了发送原图,这就勾起了我的兴趣了。。。

发送原图真的就是一点都不修改的发送出去嘛?做个试验就知道了。如果真的是原图那可就不好了,智能手机发送的图片岂不是都会暴漏地理信息了?

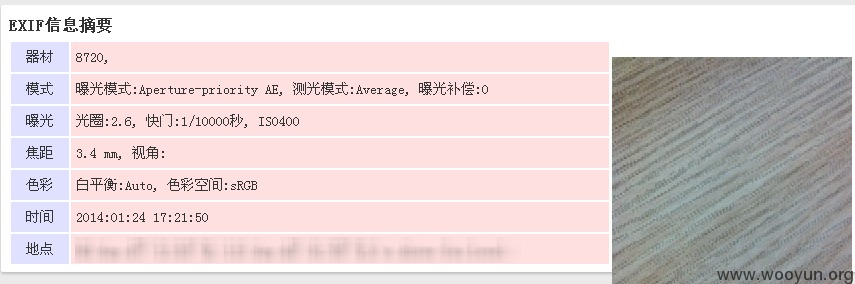

于是我开使了试验,首先给我的桌子拍了个照片,然后传到某可以查看exif的图片站。记录下信息

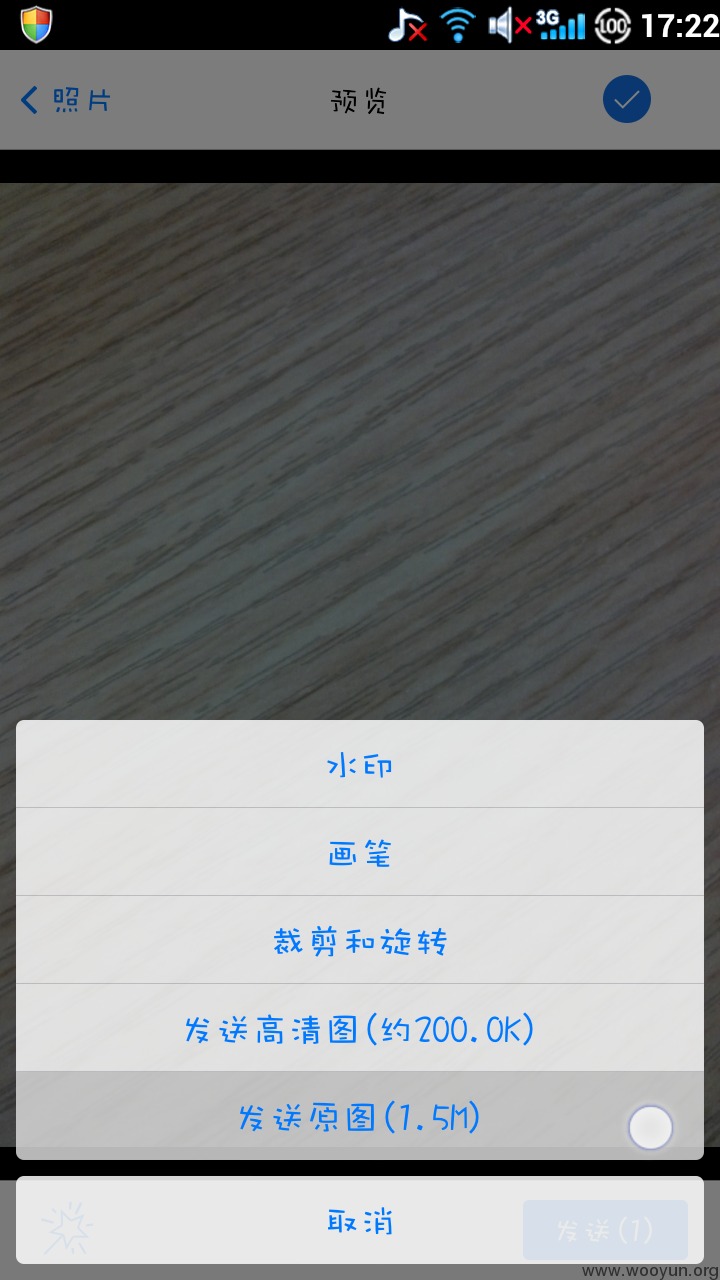

然后进入手机qq客户端,给小号发个图片,选上发送原图

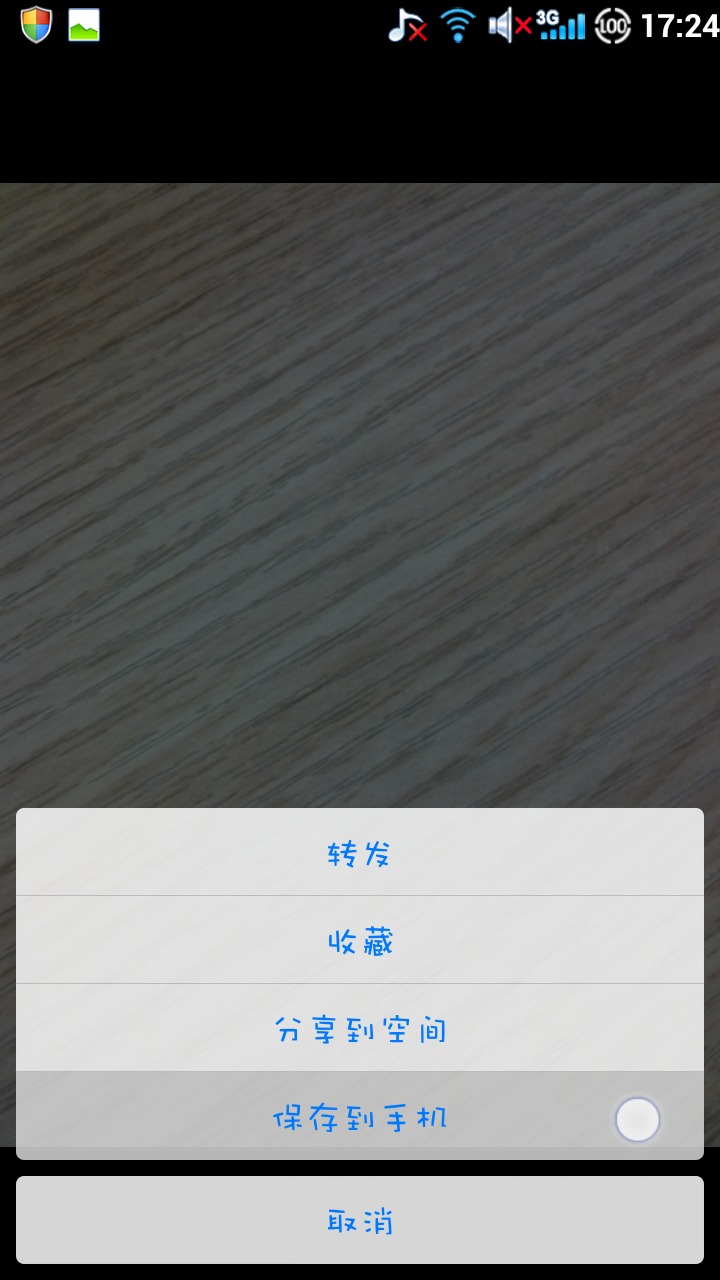

接着进入小号,选择查看原图,然后保存到手机

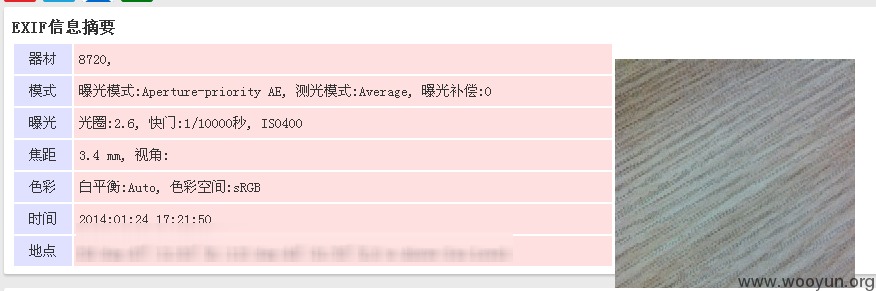

最后把保存到手机的图片再传到exif的网站,对比前后两幅图片

漏洞证明:

修复方案:

发送原图时建议在云端处理下,在不压缩图片的情况下删除exif信息,以保障用户隐私。

版权声明:转载请注明来源 Dennx@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2014-04-21 18:01

厂商回复:

非常感谢您的报告,经评估该问题不属于安全问题,故此忽略。如果您有任何的疑问,欢迎反馈,我们会有专人跟进处理。

最新状态:

暂无