漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-033759

漏洞标题:腾讯QQ动感影集存在持久型XSS漏洞(输出处理不协调)

相关厂商:腾讯

漏洞作者: 专注腾讯三十年

提交时间:2013-08-07 18:28

修复时间:2013-09-21 18:29

公开时间:2013-09-21 18:29

漏洞类型:xss跨站脚本攻击

危害等级:低

自评Rank:5

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-08-07: 细节已通知厂商并且等待厂商处理中

2013-08-08: 厂商已经确认,细节仅向厂商公开

2013-08-18: 细节向核心白帽子及相关领域专家公开

2013-08-28: 细节向普通白帽子公开

2013-09-07: 细节向实习白帽子公开

2013-09-21: 细节向公众公开

简要描述:

腾讯动感影集处存在一个存储型XSS。

详细说明:

输入的时候保存未过滤XSS,同时某接口输出时也未过滤,导致了这一BUG。

类似这样的BUG腾讯还有几处,以后会一一抛出。

典型的存储型XSS。

漏洞接口:

http://photo.qq.com/cgi-bin/common/cgi_load_flash?uin=2640854696&fid=82332

漏洞证明:

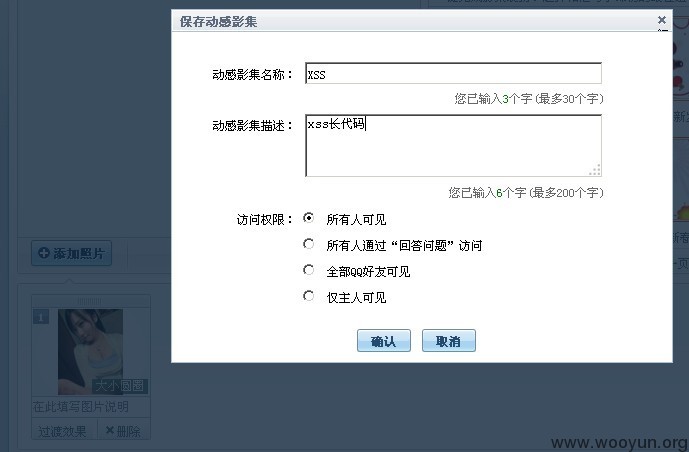

1 创建一个动感影集,随便选个照片然后点保存,在影集标题和描述处都可XSS。

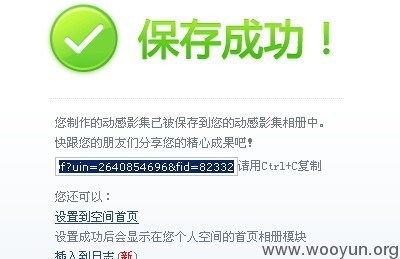

2 保存影集,并复制保存之后的连接待用(主要是保存最后的那个 fid )。

3 上一步保存的连接如下:

http://imgcache.qq.com/qzone/client/photo/swf/vphoto.swf?uin=2640854696&fid=82332

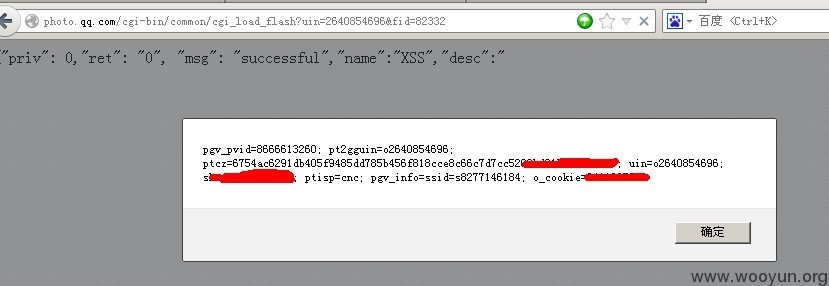

替换成这个地址:

http://photo.qq.com/cgi-bin/common/cgi_load_flash?uin=2640854696&fid=82332

4 XSS访问结果:

修复方案:

总要有人做过滤的工作吧。输入也不过滤,输出也不过滤……

版权声明:转载请注明来源 专注腾讯三十年@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2013-08-08 10:04

厂商回复:

非常感谢您的报告。这个问题我们已经确认,正在与业务部门进行沟通制定解决方案。如有任何新的进展我们将会及时同步。

最新状态:

暂无