漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-028791

漏洞标题:360卫士等手机软件被篡改乱弹广告后台偷跑流量

相关厂商:奇虎360

漏洞作者: 路人甲

提交时间:2013-07-14 00:49

修复时间:2013-07-14 18:56

公开时间:2013-07-14 18:56

漏洞类型:钓鱼欺诈信息

危害等级:高

自评Rank:18

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-07-14: 细节已通知厂商并且等待厂商处理中

2013-07-14: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

360手机卫士是被植入了一个病毒后再次进入市场,该病毒寄生在360手机卫士内,利用手机卫士功能为其服务,监控手机系统里一些知名软件的运行,并在这些知名软件中强行显示广告,消耗用户手机流量,同时该病毒会启动恶意服务私自下载其他程序到用户手机里,下载完成后,会在通知栏推送广告诱骗用户点击,当用户点击通知栏的广告后提示用户安装程序,以此达到恶意推广的目的,该程序会随开机默默启动,继续执行,外面很多下载站都有问题,其他的软件可能也会有这个问题

详细说明:

知名安全软件360手机卫士被篡改,后台启动服务私自下载其他程序消耗流量,下载完成后还会在通知栏推送诱人广告,当用户点击通知栏的广告后提示用户安装程序达到恶意推广目的。此外,它还会随着手机的开机一同启动,继续执行恶意行为,造成巨大损失!

后台偷偷下载完成后才弹出广告

点广告后立刻提示安装

漏洞证明:

以这个为例:

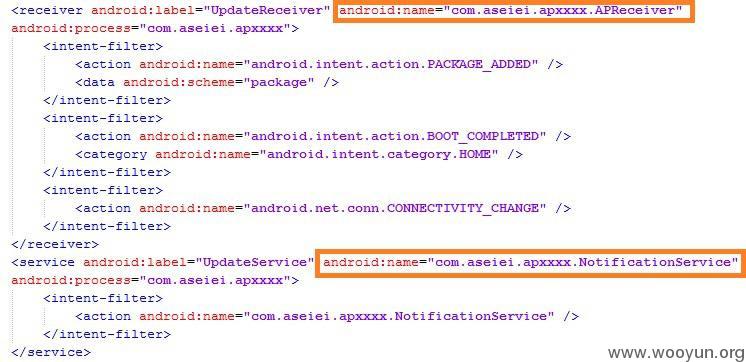

在AndroidManifest.xml中注册了多个恶意service与receiver,用以后台执行恶意行为,并且注册开机启动。

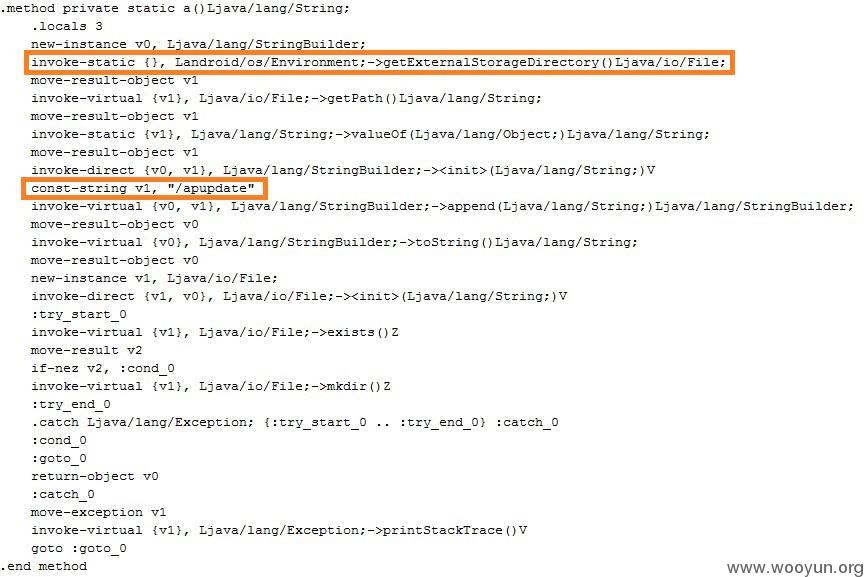

后台服务启动后,偷偷下载程序至SD卡的apupdate文件夹中:

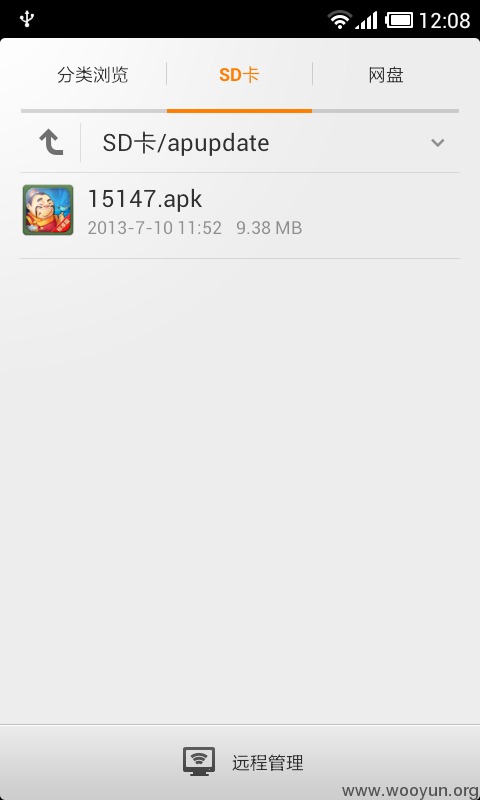

实机安装了一下,使用很短时间,被篡改的360卫士在apupdate目录下已经下载了9.38M的安装包:

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2013-07-14 18:56

厂商回复:

感谢您的反馈,我们认为程序被篡改并不属于漏洞。

最新状态:

暂无