漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0198329

漏洞标题:新浪乐居某接口SQL注入

相关厂商:新浪乐居

漏洞作者: 染血の雪

提交时间:2016-04-19 21:49

修复时间:2016-04-21 09:30

公开时间:2016-04-21 09:30

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:厂商已经修复

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-04-19: 细节已通知厂商并且等待厂商处理中

2016-04-20: 厂商已经确认,细节仅向厂商公开

2016-04-21: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

我也来一发乐居

详细说明:

url:

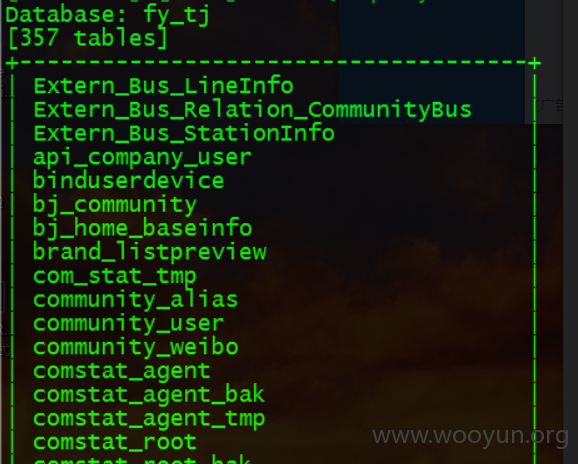

uid处存在注入

payload:

漏洞证明:

修复方案:

过虑

版权声明:转载请注明来源 染血の雪@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2016-04-20 09:00

厂商回复:

谢谢你对乐居安全做出的贡献,我们会尽快修复这个漏洞

最新状态:

2016-04-21:已修复,请测试

2016-04-21:已修复,请测试

![BYK]0FB]MZYGXAER]1C$%2G.png](http://wimg.zone.ci/upload/201604/192146452ca1724ac8b755822fd4902a7c9dfbcb.png)