漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-056718

漏洞标题:深信服VPN系统Openssl漏洞导致VPN用户名密码泄漏(极少量版本存在问题)

相关厂商:深信服

漏洞作者: 爱Gail

提交时间:2014-04-11 19:23

修复时间:2014-07-10 19:24

公开时间:2014-07-10 19:24

漏洞类型:设计不当

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-04-11: 细节已通知厂商并且等待厂商处理中

2014-04-11: 厂商已经确认,细节仅向厂商公开

2014-04-14: 细节向第三方安全合作伙伴开放

2014-06-05: 细节向核心白帽子及相关领域专家公开

2014-06-15: 细节向普通白帽子公开

2014-06-25: 细节向实习白帽子公开

2014-07-10: 细节向公众公开

简要描述:

深信服VPN系统Openssl漏洞导致VPN用户名密码泄漏(极少量版本存在问题)

详细说明:

深信服是使用广泛的VPN系统,在网上可以轻易扫到很多,例如下面这个https://61.144.224.101

利用Openssl的漏洞,可以成功拿到内存的数据,在这里,惊奇的发现了用户名密码信息

对于svpn_name和svpn_password,猜到是用户名密码,但看到不是明文

svpn_name用urlencode编过码,解码就可以得到用户名

svpn_password研究了一下,也顺利破解

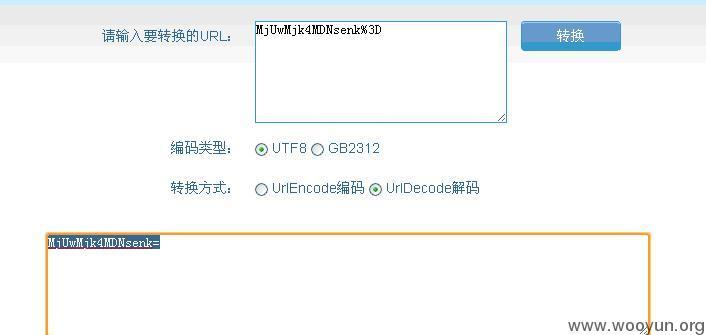

先用url编码解一次

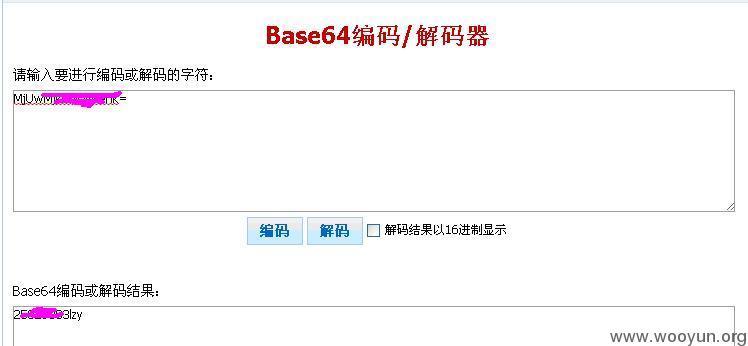

再用base64解一次

这样就得到密码明文

剩下就是登录测试了,抓到的几个用户名密码都成功登录

这个系统要java支持,我的java升级较慢,我就不等升级完成了

给个用户密码可以自己测试:cnzgz-hxy lh12345678

漏洞证明:

修复方案:

大家都知道

版权声明:转载请注明来源 爱Gail@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2014-04-11 23:09

厂商回复:

感谢您的测试和提醒,Open ssl协议库漏洞被披露后,我们的研发部门第一时间展开了内部自查,经核实,目前公司各产品线仅ssl产品的两个版本受到影响,研发部门已经在9号完成了补丁包的制作,并通过客服体系和自动升级系统进行了下发,多数设备已经完成升级,全部升级工作将在今天凌晨完成,同时我们也会主动提醒我们的客户对存在问题的版本进行补丁修正效果的确认。

再次感谢,我们将送上礼品一份。

最新状态:

暂无