漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-023167

漏洞标题:简单绕过安全狗防护实现SQL注入检测

相关厂商:安全狗

漏洞作者: 爱玩C

提交时间:2013-05-06 15:41

修复时间:2013-08-04 15:41

公开时间:2013-08-04 15:41

漏洞类型:设计错误/逻辑缺陷

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-05-06: 细节已通知厂商并且等待厂商处理中

2013-05-06: 厂商已经确认,细节仅向厂商公开

2013-05-09: 细节向第三方安全合作伙伴开放

2013-06-30: 细节向核心白帽子及相关领域专家公开

2013-07-10: 细节向普通白帽子公开

2013-07-20: 细节向实习白帽子公开

2013-08-04: 细节向公众公开

简要描述:

很多网站都安装了安全狗防护软件,我们在对这些网站进行SQL注入检测时会被拦截到。但是这个软件存在一个逻辑漏洞,可以无视安全狗的存在,实现SQL注入检测。

详细说明:

很多人做网站,装了WAF,肯定是会把搜索引擎的爬虫放到白名单里面,不然SEO就蛋疼了。 白名单意味着啥??? 就是说在白名单里面的用户,WAF都会不管它,直接放行,那我们就可以利用这个东西来绕过安全狗。 搜索引擎爬虫是在安全狗的白名单,我们只需要伪装成爬虫就OK了。 那安全狗是怎么判断爬虫的呢??我测试了一下,发现他用的很普通的方法,就是user-agent。大家都知道这个东西很好伪造。

漏洞证明:

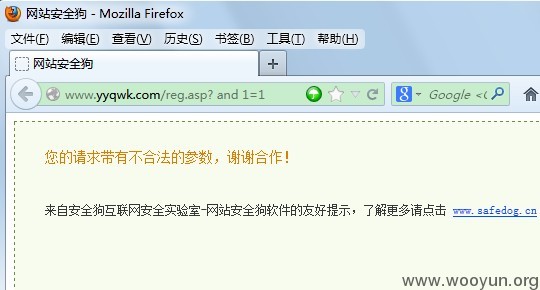

没有修改user-agent前,我们对一个安装了安全狗防护软件的网站进行SQL注入检测,会被安全狗拦截到。

我们修改一下FireFox的User-Agent:

在地址栏输入“about:config”,按下回车进入设置菜单。

找到“general.useragent.override”,如果没有这一项,则点右键“新建”->“字符串”,输入这个字符串。

将其值设为自己想要的UserAgent,比如百度爬虫蜘蛛的User-Agent:Baiduspider

我们再次进行SQL注入检测,效果图如下,绕过了。

很简单的方法,其实做WAF都是要照顾搜索引擎爬虫的,大家可以淫荡一下其他的WAF了。

修复方案:

你们懂得的。求邀请码

版权声明:转载请注明来源 爱玩C@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:5

确认时间:2013-05-06 18:22

厂商回复:

您好,感谢对安全狗的关注,该漏洞官方已从别处得知,在已经发布的新版网站安全狗3.0 beta版本中已做修复。安全狗用户可以通过以下方式解决:1)使用网站安全狗2.4版及以下版本的用户,关闭爬虫全局白名单功能;2)或者下载最新的3.0 beta版本进行覆盖安装。网站安全狗3.0版增加众多新功能,欢迎大家使用最新版本。同时,若发现有关安全狗的问题,欢迎与我们联系,邮箱web#safedog.cn,我们将根据漏洞价值予以奖励,感谢,我们会更加努力完善自己

最新状态:

暂无