漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-051355

漏洞标题:迅雷看看某分站疑似被入侵(已被用作网银钓鱼)

相关厂商:迅雷

漏洞作者: Cougar

提交时间:2014-02-19 11:04

修复时间:2014-04-05 11:05

公开时间:2014-04-05 11:05

漏洞类型:钓鱼欺诈信息

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-02-19: 细节已通知厂商并且等待厂商处理中

2014-02-20: 厂商已经确认,细节仅向厂商公开

2014-03-02: 细节向核心白帽子及相关领域专家公开

2014-03-12: 细节向普通白帽子公开

2014-03-22: 细节向实习白帽子公开

2014-04-05: 细节向公众公开

简要描述:

估计已拿下shell

详细说明:

钓鱼者利用此地址,来钓网银,危害有多大,可想而知。

漏洞证明:

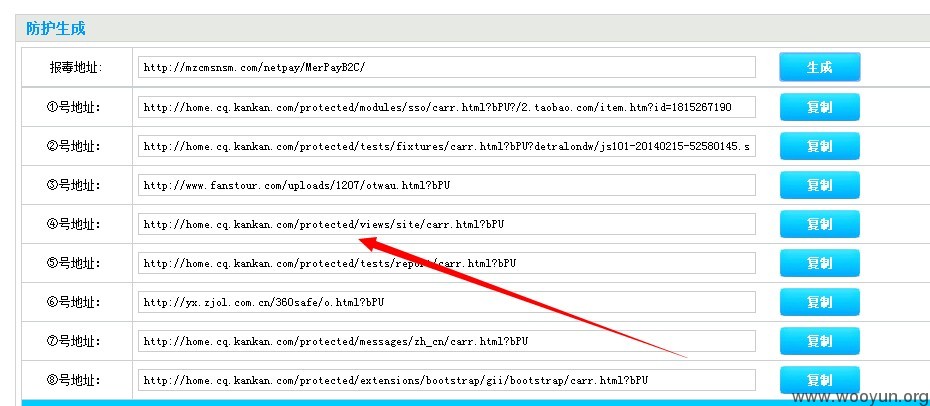

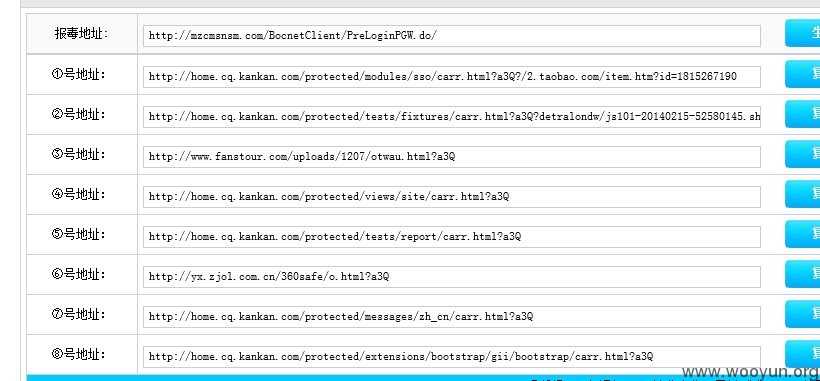

http://home.cq.kankan.com/protected/views/site/carr.html?a3Q

http://mzcmsnsm.com/netpay/MerPayB2C/

这是已经被360拦截的地址。但是只要通过就可以完美的不被360拦截,

http://home.cq.kankan.com/protected/modules/sso/carr.html?bPU?/2.taobao.com/item.htm?id=1815267190

http://home.cq.kankan.com/protected/tests/fixtures/carr.html?bPU?detralondw/js101-20140215-52580145.shtm1

http://home.cq.kankan.com/protected/views/site/carr.html?bPU

http://home.cq.kankan.com/protected/tests/report/carr.html?bPU

http://home.cq.kankan.com/protected/messages/zh_cn/carr.html?bPU

http://home.cq.kankan.com/protected/extensions/bootstrap/gii/bootstrap/carr.html?bPU

修复方案:

厂商赶快删除修补,否者危害不小。

版权声明:转载请注明来源 Cougar@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:1

确认时间:2014-02-20 16:35

厂商回复:

感谢反馈,之前已经收到相关反馈了,也提交给了第三方合作商处理,目前还在处理中

最新状态:

暂无