漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-077467

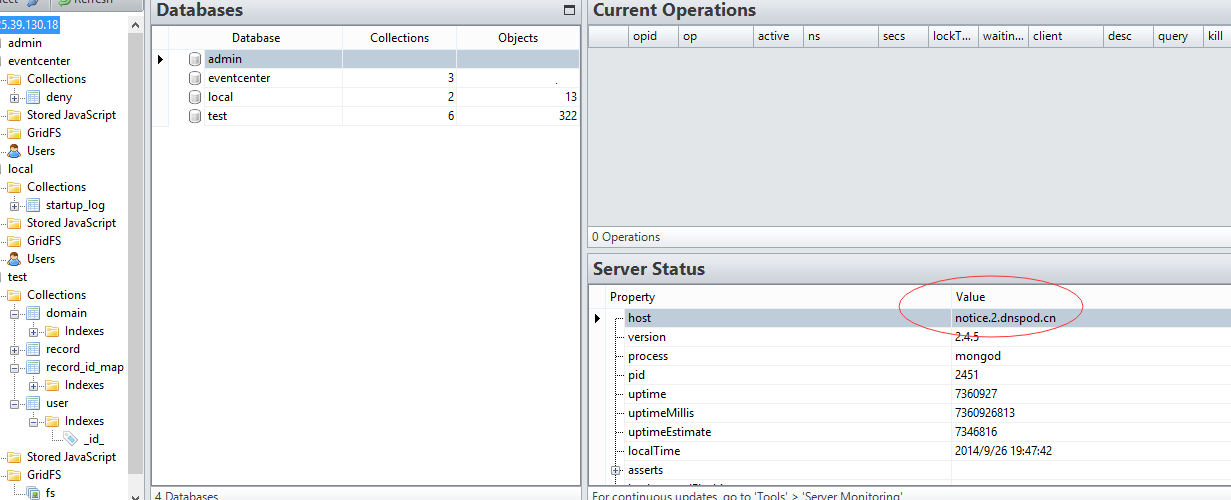

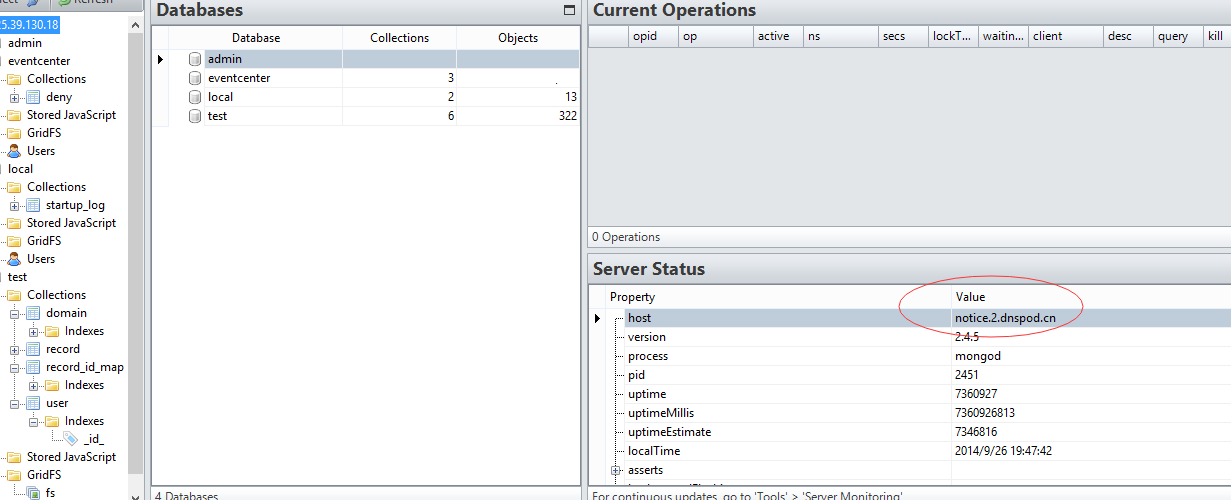

漏洞标题:DNSPod某mongodb未授权访问

相关厂商:DNSPod

漏洞作者: 路人甲

提交时间:2014-09-26 20:19

修复时间:2014-09-30 10:52

公开时间:2014-09-30 10:52

漏洞类型:系统/服务运维配置不当

危害等级:高

自评Rank:20

漏洞状态:厂商已经修复

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-09-26: 细节已通知厂商并且等待厂商处理中

2014-09-28: 厂商已经确认,细节仅向厂商公开

2014-09-30: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

奶罩先生,你好。。。。。

详细说明:

漏洞证明:

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:3

确认时间:2014-09-28 18:21

厂商回复:

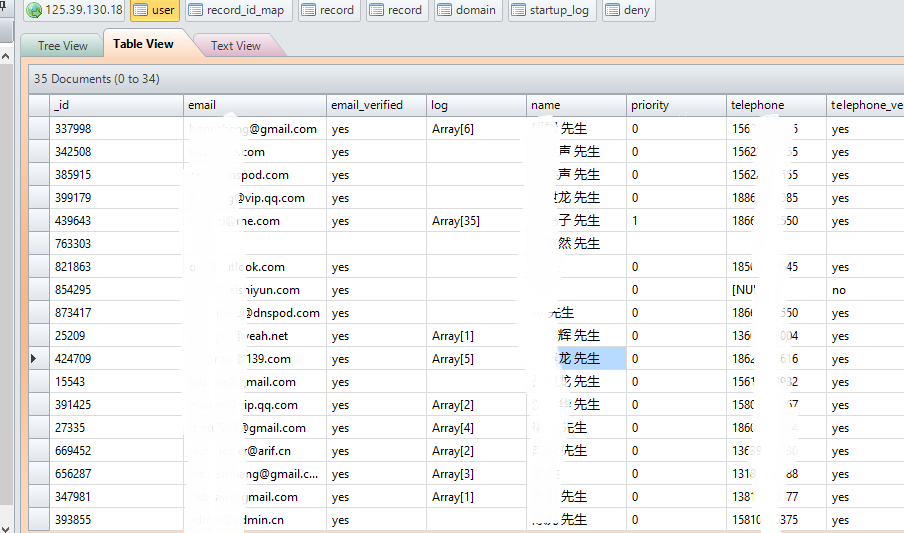

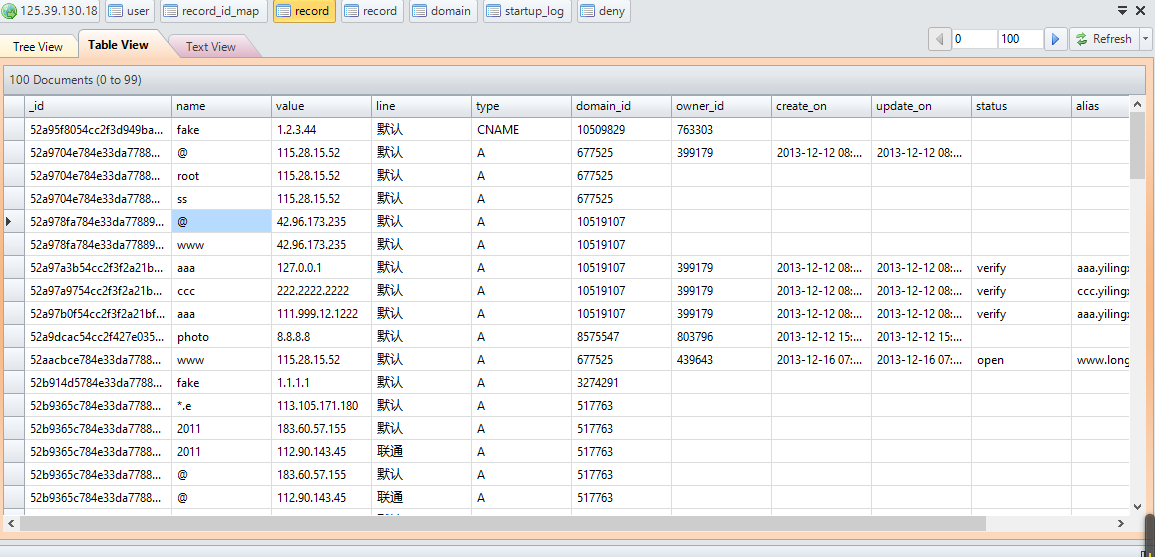

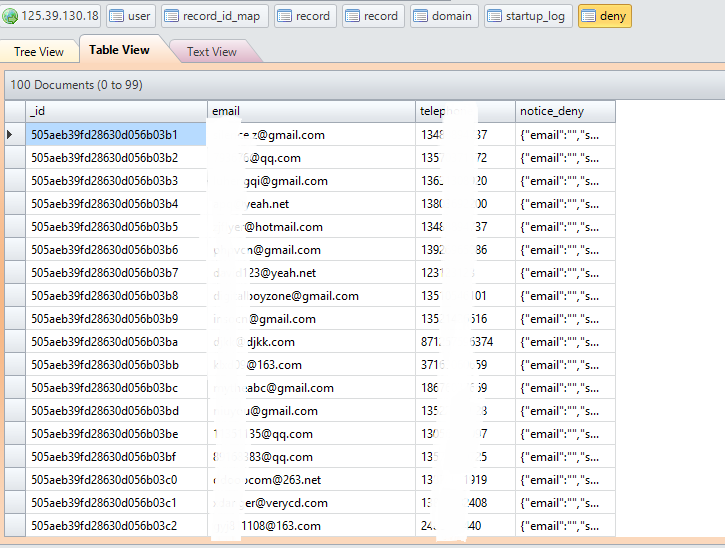

问题已经确认。经过核实,该服务器并非 DNSPod 现网机器,而是一台由第三方合作伙伴提供并且下线已久的机器,数据内容也仅限于用户注册的邮箱和电话。

对于该问题,我们内部高度重视,于 27 号 22:48 采取了以下措施:

1. 停止该机器的 MongoDB 服务,并且对数据进行了清空;

2. 对所有 DNSPod 在创业初期使用的第三方服务器进行数据清理。

谢谢大家的信任与支持,感谢漏洞作者,也请大家监督我们的服务和产品。

更多最新进展请访问 http:///

最新状态:

2014-09-30:已经公开处理