漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-014748

漏洞标题:ThinkSNS某SNS功能极品XSS,通杀WEB和IOS客户端Ⅴ

相关厂商:ThinkSNS

漏洞作者: zzR

提交时间:2012-11-14 10:50

修复时间:2012-12-29 10:51

公开时间:2012-12-29 10:51

漏洞类型:xss跨站脚本攻击

危害等级:中

自评Rank:12

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-11-14: 细节已通知厂商并且等待厂商处理中

2012-11-16: 厂商已经确认,细节仅向厂商公开

2012-11-26: 细节向核心白帽子及相关领域专家公开

2012-12-06: 细节向普通白帽子公开

2012-12-16: 细节向实习白帽子公开

2012-12-29: 细节向公众公开

简要描述:

菜鸟吃X虫,这里有一个,哦,这里还有一个,野

详细说明:

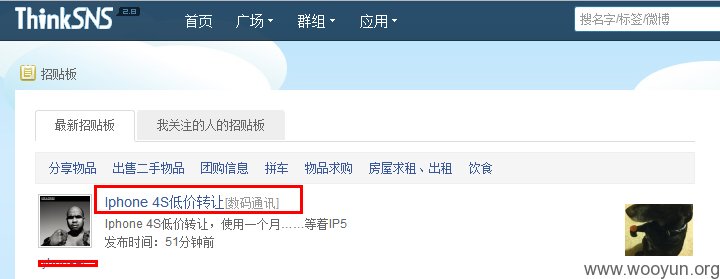

惯例先说出出问题的地方,官方名称:招贴板,顾名思义就是供大家提供一些信息进行交换的,在这里,我可以发表一个非常诱人的话题,比如"1K的IP4S求脱手"若是这样的地方出来问题,抓个cookie 啥的,岂不是很爽,事实证明让大家都爽了;

先试了一把:

web:

手机:

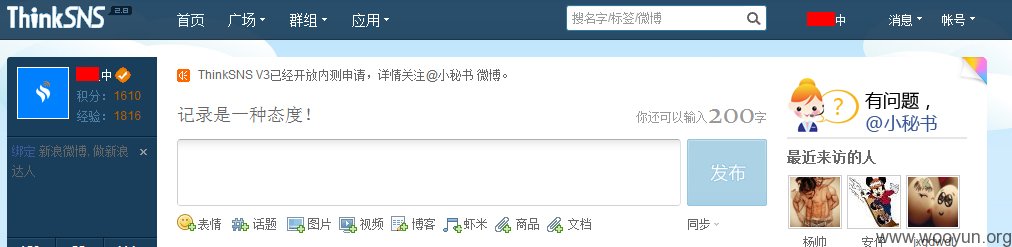

继续捞cookie,看能不能登录

右击查看源码,毫无违和感

发布会发到首页和招贴板首页,让大家都开心一下:

漏洞证明:

修复方案:

很多地方都完全没有过滤,但这也是一个过程,慢慢来吧

版权声明:转载请注明来源 zzR@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2012-11-16 15:50

厂商回复:

抓紧修复,给力的白帽,快测试一个底掉了!

最新状态:

暂无