漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-019345

漏洞标题:万达某重要站点多处逻辑设计缺陷,可能造成金额损失

相关厂商:大连万达集团股份有限公司

漏洞作者: se55i0n

提交时间:2013-03-01 10:44

修复时间:2013-04-15 10:44

公开时间:2013-04-15 10:44

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-03-01: 细节已通知厂商并且等待厂商处理中

2013-03-01: 厂商已经确认,细节仅向厂商公开

2013-03-11: 细节向核心白帽子及相关领域专家公开

2013-03-21: 细节向普通白帽子公开

2013-03-31: 细节向实习白帽子公开

2013-04-15: 细节向公众公开

简要描述:

兄弟,我又来了,还有礼物么?

详细说明:

问题出在万达长白上国际度假区官方网站!

1)1元钱预订酒店;

1.1)下面是正常预订的情况;

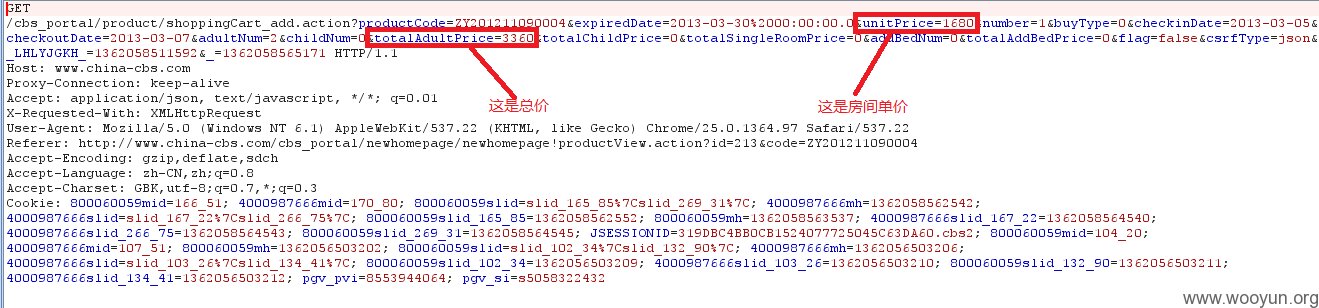

1.2)重新预订并抓包分析,数据包中发现各种重要参数,但是我们最关心的还是价格;

1.3)果断将价格参数“unitPrice”、“totalAdultPrice”后面的0去掉并提交;

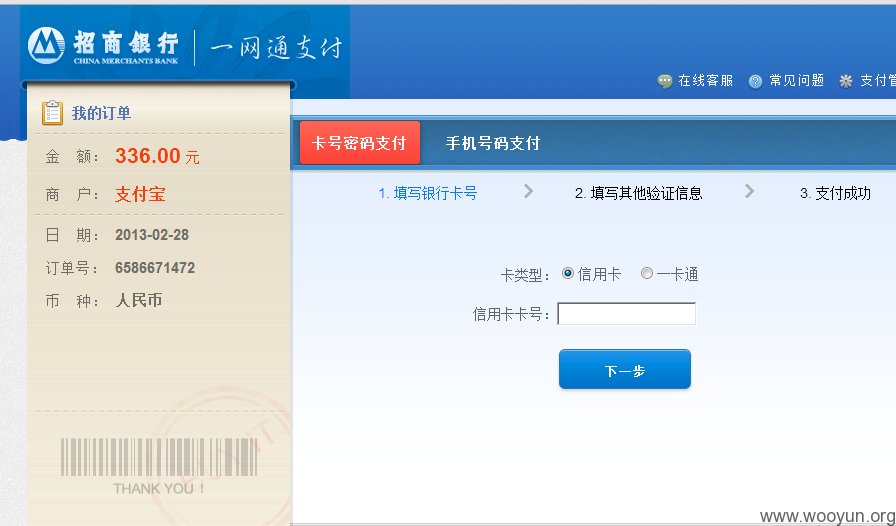

1.4)支付了,屌丝也能住豪华酒店咯;

2)任意用户订单查询、取消;

2.1)查询刚刚下的订单,发现url链接比较规律;

2.2)于是尝试变换id参数值进行提交,so;

2.3)取消订单我未测试,目测是没有问题的,同样变换id即可;

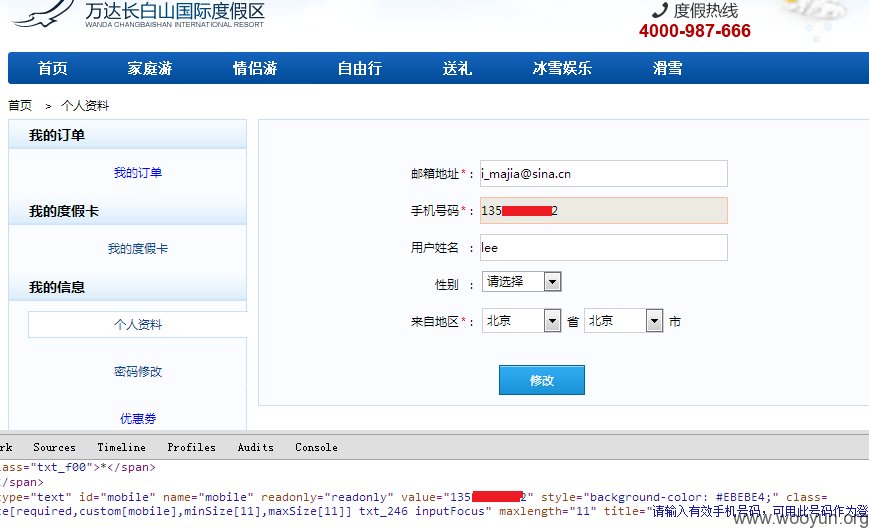

3)验证过的手机号码,可直接修改(这个还没想到怎么利用呢);

3.1)这是注册时候验证的手机号码;

3.2)直接打开浏览器调试修改,提交即可;

3.3)一刷新,搞定了;

漏洞证明:

见详细说明

修复方案:

版权声明:转载请注明来源 se55i0n@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2013-03-01 10:48

厂商回复:

感谢se55i0n同学的关注与贡献!该漏洞确认存在,马上整改修复!

最新状态:

暂无