漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-029122

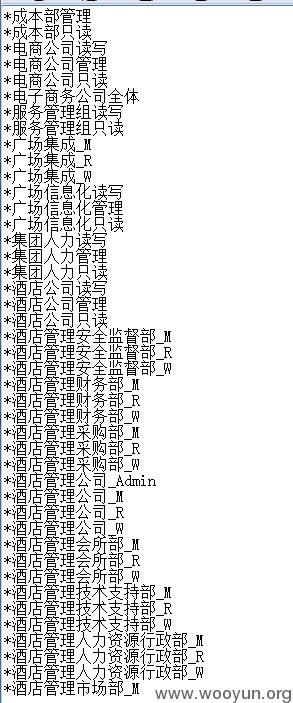

漏洞标题:小窥万达集团内网--还挺有规模的

相关厂商:大连万达集团股份有限公司

漏洞作者: Major

提交时间:2013-07-17 00:01

修复时间:2013-08-31 00:01

公开时间:2013-08-31 00:01

漏洞类型:成功的入侵事件

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-07-17: 细节已通知厂商并且等待厂商处理中

2013-07-17: 厂商已经确认,细节仅向厂商公开

2013-07-27: 细节向核心白帽子及相关领域专家公开

2013-08-06: 细节向普通白帽子公开

2013-08-16: 细节向实习白帽子公开

2013-08-31: 细节向公众公开

简要描述:

今晚万达说了,进内网就会送最牛X的礼物哦·····

在他说完几个小时之后,偶就跟他的内网0距离接触了····

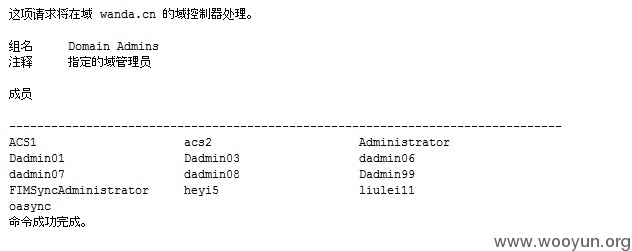

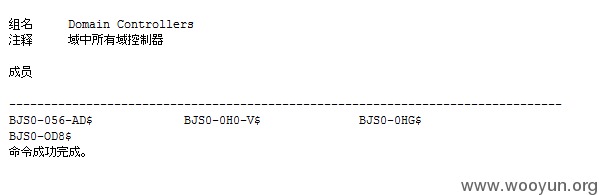

只是点到为止····没有进一步拿域管·····根据目前掌握的信息,拿域管应该没什么难度了····

另外rank给的高一点嘛·····@xsser

详细说明:

s.wanda.com

1.这个站为毛登陆入口不需要我填表单···你们的程序员帮我填了····我只有填验证码的份了···登陆进去

这是你们的测试站?你不是说你们的测试站都是物理隔离的嘛····虽然你们将upload目录设置了权限不能上传····但是登陆进去左下角的“服务申请”--“补货路线”里却可以传shell,更可恶的是没有验证文件格式·······

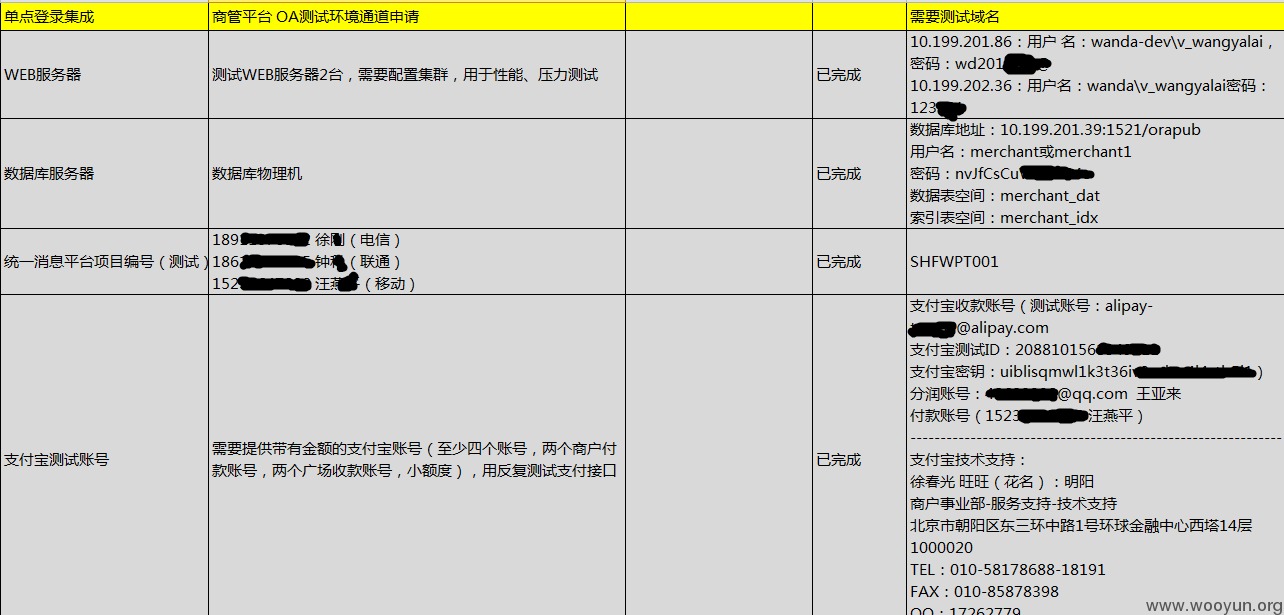

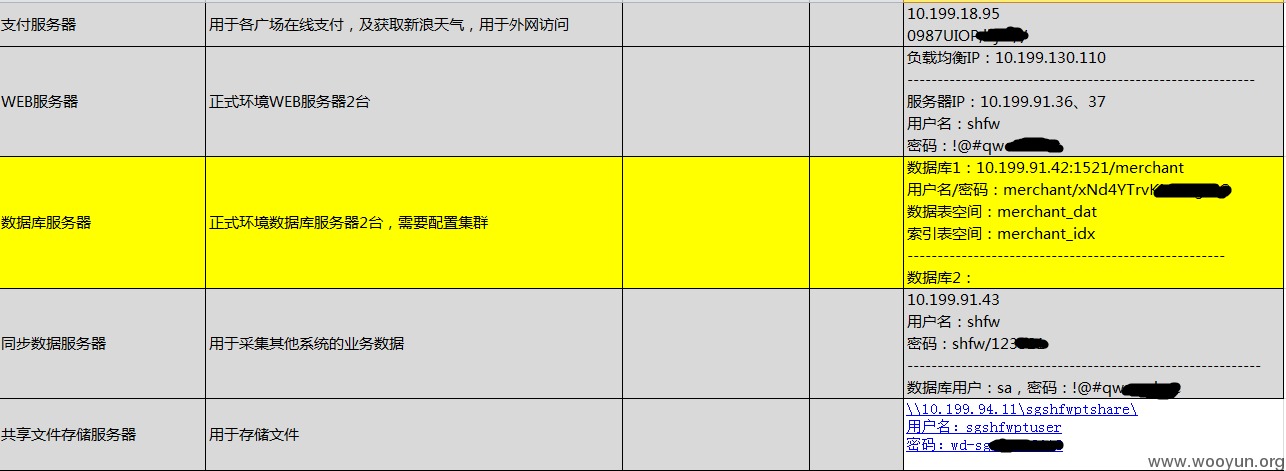

2.你们的安全意识真的很高·····将一个绝密的xls文件竟然放在web服务器上的F盘····里面的各种账号我就不多说了····什么支付宝ID、支付宝秘钥···我看不太懂·····不过里面的一个SQL Server的SA口令我倒是看懂了····

漏洞证明:

修复方案:

1.测试用的站真正做到隔绝

2.安全性测试没问题之后再上线····我看到你们还进行过安全扫描的····唉··不说了·····

3.记录密码的文件别放到公共服务器上·····太刺眼了·····

4.其他的你们就比我专业了····

5.要礼物我比你们专业····

版权声明:转载请注明来源 Major@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2013-07-17 07:54

厂商回复:

感谢Major同学的关注与贡献!马上督促整改!礼物好说,好说!

最新状态:

暂无