漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-096130

漏洞标题:上海青橙沦陷涉及百万会员信息及内网安全

相关厂商:上海青橙

漏洞作者: 爱上平顶山

提交时间:2015-02-07 10:47

修复时间:2015-03-24 10:48

公开时间:2015-03-24 10:48

漏洞类型:成功的入侵事件

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-02-07: 细节已通知厂商并且等待厂商处理中

2015-02-08: 厂商已经确认,细节仅向厂商公开

2015-02-18: 细节向核心白帽子及相关领域专家公开

2015-02-28: 细节向普通白帽子公开

2015-03-10: 细节向实习白帽子公开

2015-03-24: 细节向公众公开

简要描述:

3月了

签到~

详细说明:

上海青橙

距离这个 WooYun: 很火的XX手机官方网站和商城 SQL漏洞 涉及超过30000用户所有资料 两年时间了 再次看看。

一、

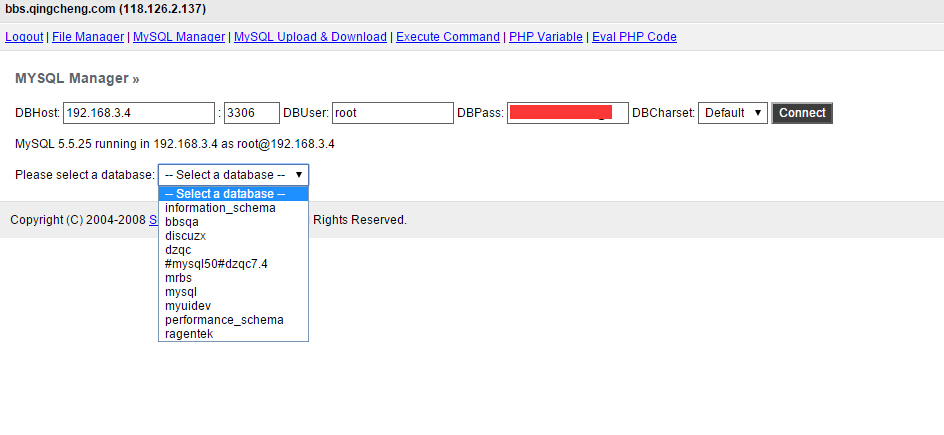

discuz的 某功能shell

http://bbs.qingcheng.com/data/cache/index.php shell地址

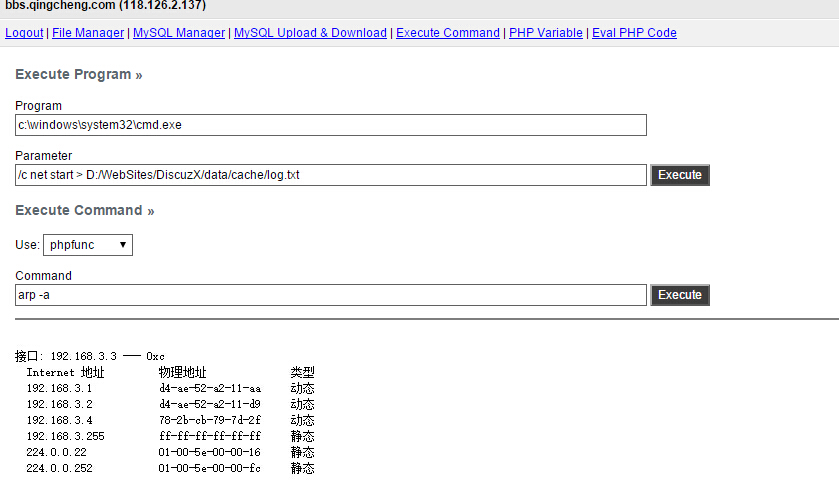

arp -a 下:

二、

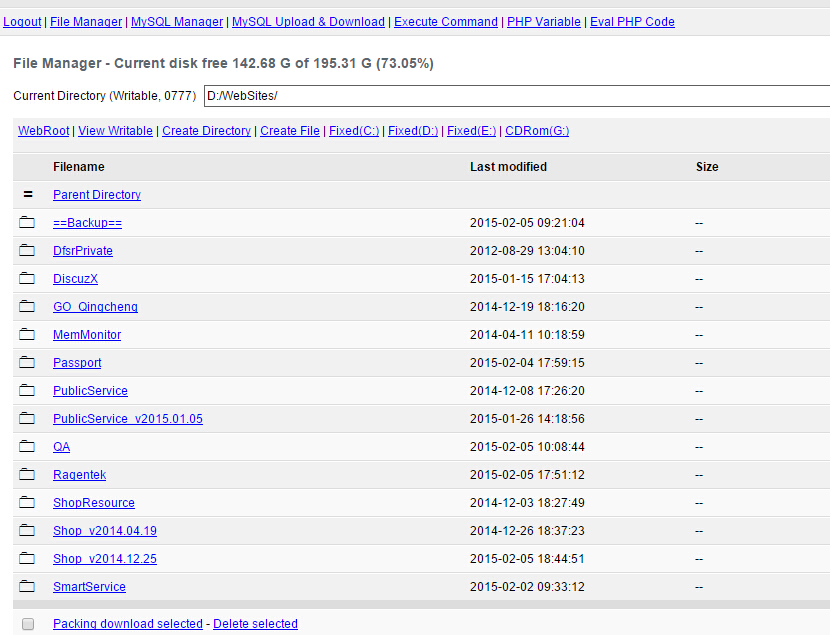

商城、开发者、主站等 涉及订单、开发者、注册用户等个人信息

太多信息敏感 不贴图了 少放点上来:

好了 win的服务器最好还是换Linux吧 安全性实在不敢恭维

不内网渗透不深入 望彻底修复。

漏洞证明:

···

修复方案:

改~

版权声明:转载请注明来源 爱上平顶山@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2015-02-08 01:10

厂商回复:

确认该漏洞,感谢平顶山对我们的一直关注。

最新状态:

暂无