漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-060916

漏洞标题:SAE定向或非定向攻击特定用户独立域名

相关厂商:新浪

漏洞作者: 路人甲

提交时间:2014-05-15 21:13

修复时间:2014-06-29 21:13

公开时间:2014-06-29 21:13

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:13

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-05-15: 细节已通知厂商并且等待厂商处理中

2014-05-17: 厂商已经确认,细节仅向厂商公开

2014-05-27: 细节向核心白帽子及相关领域专家公开

2014-06-06: 细节向普通白帽子公开

2014-06-16: 细节向实习白帽子公开

2014-06-29: 细节向公众公开

简要描述:

云计算是一个新兴的行业,国家尚未出台相关的域名备案政策。由于SAE暂时还未开展域名和备案相关业务,所以只提供对企业的独立域名绑定。企业需拥有自己已经完成备案的域名,并和新浪法务部门签订网站内容安全协议。详细的流程请看 域名绑定流程文档 。

对于SAE上较大规模的个人网站,如能满足上述要求,也可以和我们联系。待SAE推出域名相关服务后,所有用户将可以通过SAE直接进行域名的备案和绑定。

经过SAE同意绑定的独立域名,只需要在其DNS中将其对应的域名CName到目前的二级域名即可使用。

详细说明:

SAE平台存在众多企业和个人用户绑定独立已经备案的独立域名,SAE文档中说明只要绑定裸域名,其子域名无需绑定即可访问到该应用。如xxx.com只需绑定xxx.com到SAE即可使用www.xxx.com 或者 yyy.xxx.com访问应用。这是非常受用户欢迎的!

但是此处存在一个逻辑问题,当用户绑定了裸域名后,其子域名仍然可被绑定(走国外线路),而且可被任意人绑定,并在未验证身份的情况下进行解析,导致恶意的攻击者可以攻击平台上只绑定了裸域名而使用www.xxx.com 或yyy.xxx.com访问网站的所有用户,使其应用无法正常访问。

漏洞证明:

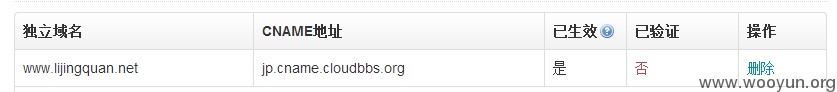

以lijingquan小朋友的博客为例:

其博客地址为:www.lijingquan.net

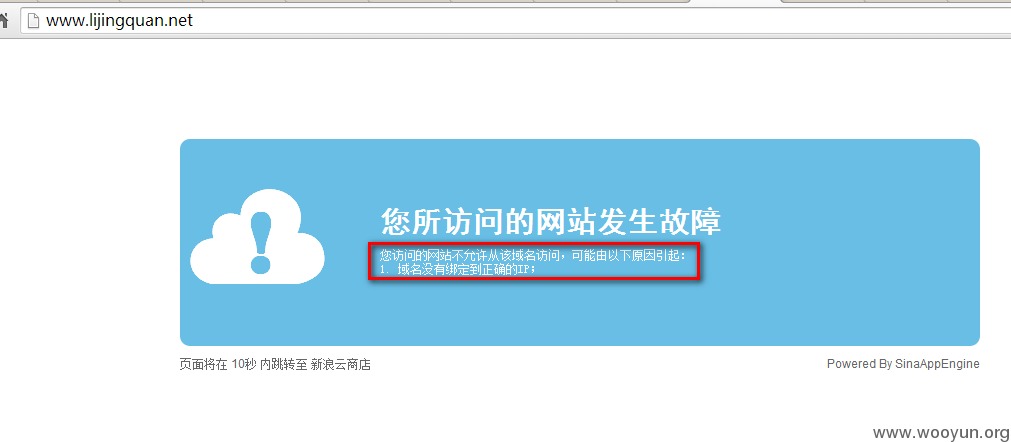

但是只绑定了lijingquan.net的裸域名,www子域名未绑定,攻击者只需要新建一个应用,并在后台绑定域名www.lijingquan.net即可使这个地址的应用无法访问。

通过google搜索发现,有许多博客绑定的裸域名,可批量攻击。

Site:sinaapp.com

显示生效的且解析到*.sinaapp.com的均无法访问,(为不严重妨碍正常用户的使用,此处测试在夜间进行,并在测试完毕后已经删除对应用户的域名绑定)

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2014-05-17 20:45

厂商回复:

感谢关注新浪安全,没有你的联系方式,怎么给礼物呢,

最新状态:

暂无