漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0109587

漏洞标题:青橙某站由运维配置不当导致Getshell可挂马

相关厂商:上海青橙

漏洞作者: mango

提交时间:2015-04-22 09:25

修复时间:2015-06-06 13:16

公开时间:2015-06-06 13:16

漏洞类型:服务弱口令

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-04-22: 细节已通知厂商并且等待厂商处理中

2015-04-22: 厂商已经确认,细节仅向厂商公开

2015-05-02: 细节向核心白帽子及相关领域专家公开

2015-05-12: 细节向普通白帽子公开

2015-05-22: 细节向实习白帽子公开

2015-06-06: 细节向公众公开

简要描述:

青橙手机啊~~木用过不过,希望贵公司重视WEB线上安全吧。

详细说明:

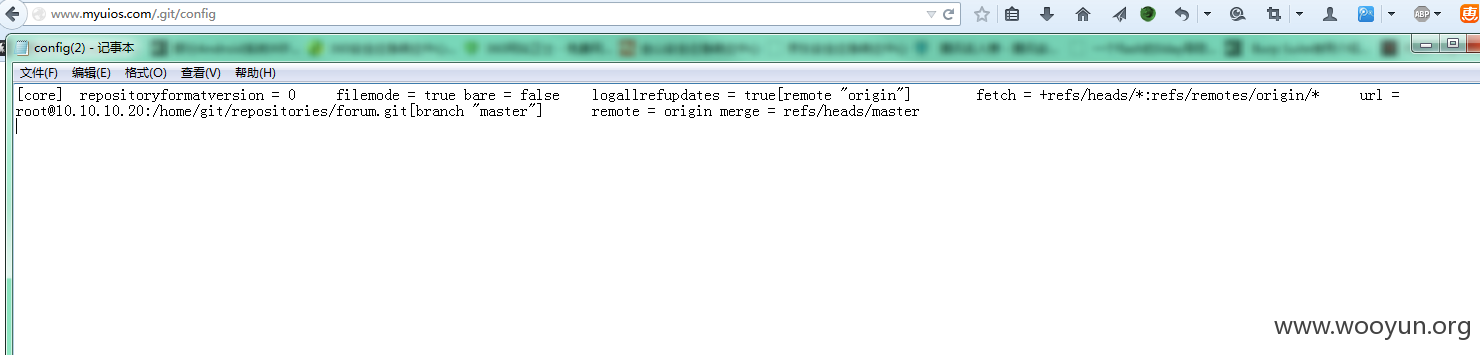

http://www.myuios.com/.git/config

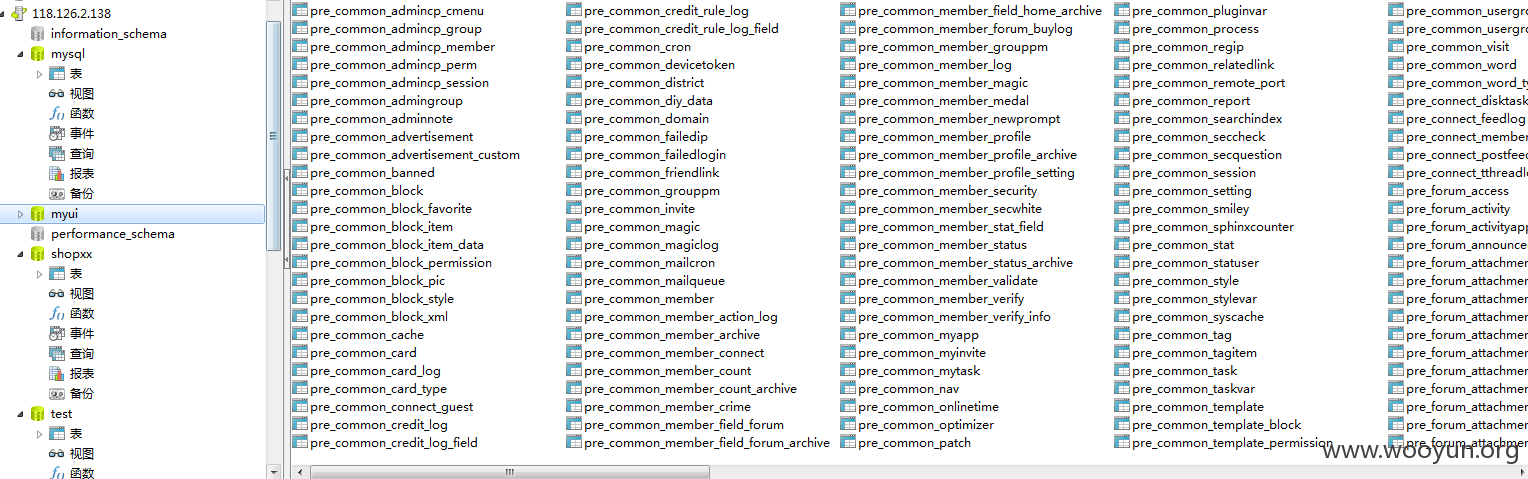

118.126.2.138:3333 root root

http://test.myuios.com/phpinfo.php

利用:

既然有了root权限,有了路径那么直接shell吧

漏洞证明:

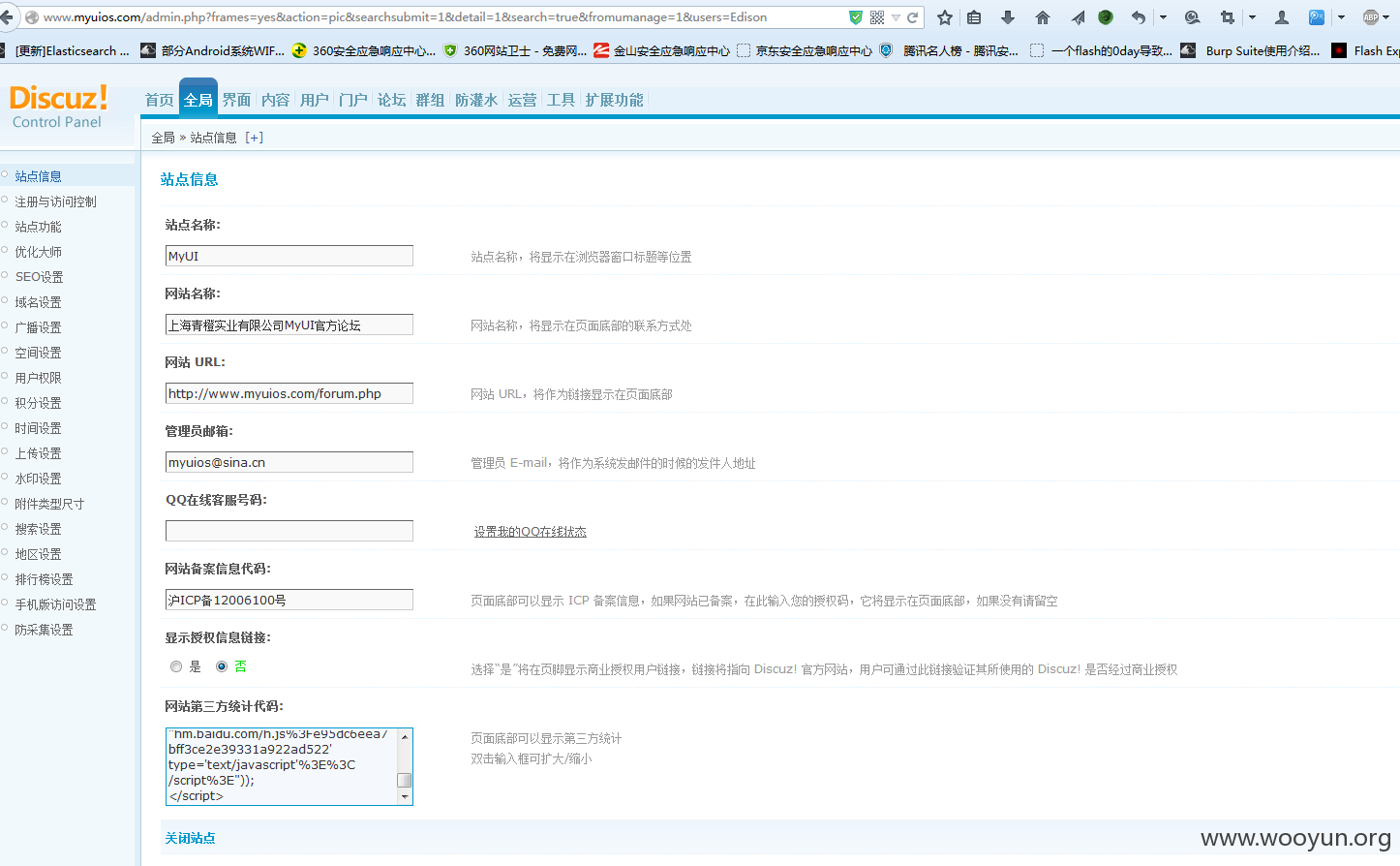

那么说好的挂马呢,不用着急哦~ 经过翻阅和查找 虽然test域名和主域名在同一个服务器,但是主域名的http://www.myuios.com 的根目录无法查找哦(其实就是本人懒没怎么翻)~~~就是没权限查看,导致我不能知道他的根目录,不过木有关系呢,在一边爆破工具成功爆破出 http://www.myuios.com 论坛管理员帐号哦

成功登陆后台

那么就该shell之

请参考http://wooyun.org/bugs/wooyun-2014-065559

然后就拿到http://www.myuios.com 主站shell了 然后主站ROM下载的连接是可以更改的哦~~就实现了挂马哦~所谓的官方后门~

修复方案:

升级DZ ,自查弱口令问题,加强安全机制~

有木有手机拿呀~~嘿嘿

版权声明:转载请注明来源 mango@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2015-04-22 13:15

厂商回复:

漏洞已确认,正在处理,谢谢mango

最新状态:

暂无

![~VR{[1@(WXA5`@(I4L]@))D.png](http://wimg.zone.ci/upload/201504/220131317b1ec3d792fdc80cb97d3ee9b18285e6.png)

![[CW}%5ABJLVQ]$4EB1TSA%1.jpg](http://wimg.zone.ci/upload/201504/220132051157cbee65fb78e1e551783fb3d07208.jpg)

![(EM59)6I4XFGAI35D1V(]C0.png](http://wimg.zone.ci/upload/201504/2201322335ba102f188fb9b2b1411b6d6a7c2ef5.png)

![P`X8$BL[FOMC2Z)0O3D]6T0.png](http://wimg.zone.ci/upload/201504/22015150223cbf39c66d719b1af3ac773ff86f98.png)