漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-095232

漏洞标题:Discuz! 2.x/3.x 存储型Xss(有条件)

相关厂商:Discuz!

漏洞作者: 浅蓝

提交时间:2015-02-11 18:41

修复时间:2015-05-14 10:56

公开时间:2015-05-14 10:56

漏洞类型:xss跨站脚本攻击

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-02-11: 细节已通知厂商并且等待厂商处理中

2015-02-13: 厂商已经确认,细节仅向厂商公开

2015-02-16: 细节向第三方安全合作伙伴开放

2015-04-09: 细节向核心白帽子及相关领域专家公开

2015-04-19: 细节向普通白帽子公开

2015-04-29: 细节向实习白帽子公开

2015-05-14: 细节向公众公开

简要描述:

rt

详细说明:

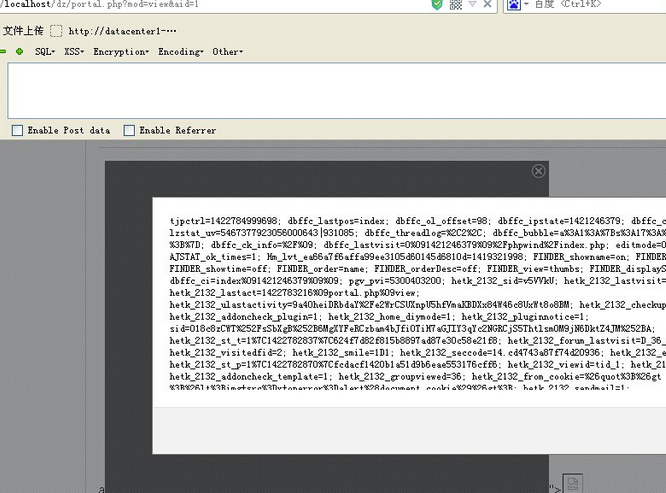

漏洞证明:

修复方案:

过滤

版权声明:转载请注明来源 浅蓝@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:2

确认时间:2015-02-13 10:55

厂商回复:

发表文章的时候,文章内容是可以直接使用任何html代码的,即便是直接使用<script>代码也可以。所以严格来说并非是漏洞,而是功能设计如此。因为门户文章可能需要复杂排版以及更多的自由度。您提出的这个问题,我们会交给开发组斟酌而定。

最新状态:

暂无

![{870{S]IVPJ~$_8TTM6X9FE.png](http://wimg.zone.ci/upload/201502/021523367cd6409f549fceb69035f09c047ab777.png)