漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0151517

漏洞标题:上海鸿鹊信息科技有限公司某分站信息泄露

相关厂商:上海鸿鹊信息科技有限公司

漏洞作者: 路人甲

提交时间:2015-11-05 22:34

修复时间:2015-12-20 22:34

公开时间:2015-12-20 22:34

漏洞类型:敏感信息泄露

危害等级:中

自评Rank:10

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-11-05: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-12-20: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

上海鸿鹊信息科技有限公司某分站重要信息泄露,包括公司人员信息等

详细说明:

在鸿鹊官方网站 http://hqrms.com/ 可以注册进入系统。系统内展会报告处可以选择导出报告,这里可以获得一个下载的 URL:http://115.159.39.81:9090/Exprot/ShexpoReport/110000/2015-09/%E9%B8%BF%E9%B9%8A2015.09-2016.08%E5%B1%95%E4%BC%9A%E6%8A%A5%E5%91%8A(%E5%8C%97%E4%BA%AC).xlsx

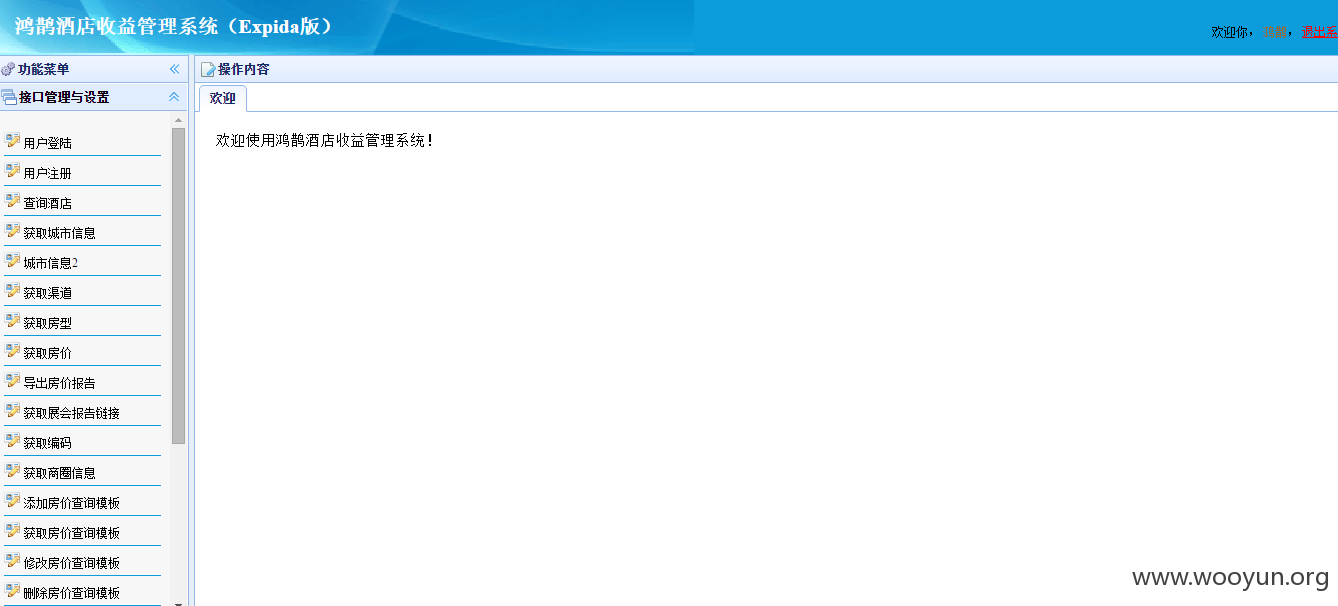

直接点击 http://115.159.39.81:9090/ 后可以进入"鸿鹊酒店收益管理系统",似乎是一个内部的系统

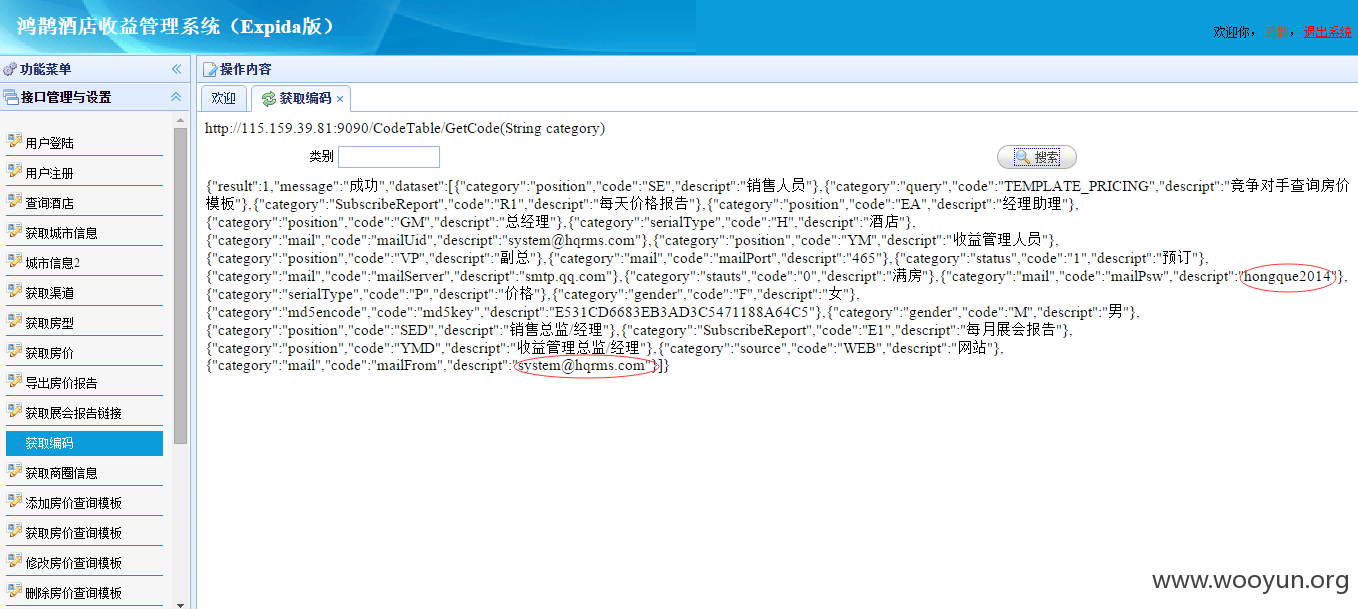

点击"获取编码"后可以获得一个邮箱/密码组合

此邮箱/密码组合可以成功登陆企业邮箱,获取企业人员信息(包括手机号、职位等)

漏洞证明:

修复方案:

这个邮箱看起来是一个只用来发送邮件的邮箱。这个邮箱的用户名密码应当隐藏起来

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝