漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0118983

漏洞标题:深信服某站可Getshell

相关厂商:深信服

漏洞作者: 杀器王子

提交时间:2015-06-08 14:48

修复时间:2015-07-24 18:56

公开时间:2015-07-24 18:56

漏洞类型:账户体系控制不严

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-06-08: 细节已通知厂商并且等待厂商处理中

2015-06-09: 厂商已经确认,细节仅向厂商公开

2015-06-19: 细节向核心白帽子及相关领域专家公开

2015-06-29: 细节向普通白帽子公开

2015-07-09: 细节向实习白帽子公开

2015-07-24: 细节向公众公开

简要描述:

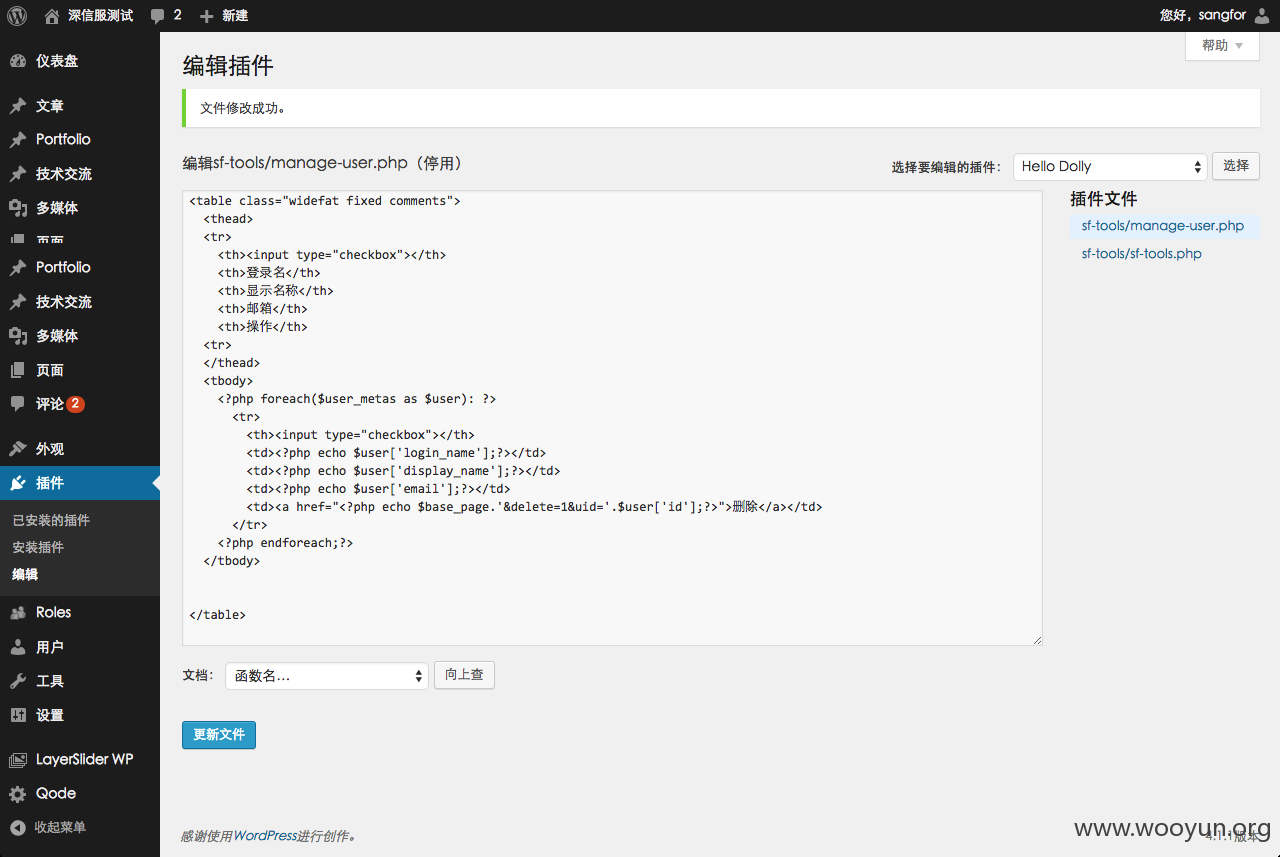

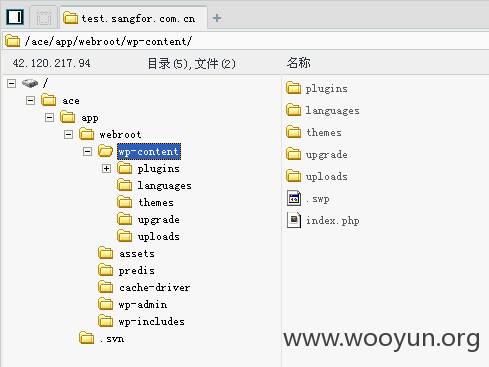

深信服某站可getshell

详细说明:

http://test.sangfor.com.cn/ 存在弱口令

用户名:sangfor 密码:sangfor

用户名:rdm 密码:123456

用户名:att 密码:123456

用户名:sslt 密码:123456

漏洞证明:

修复方案:

修复弱密码

版权声明:转载请注明来源 杀器王子@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:3

确认时间:2015-06-09 18:54

厂商回复:

感谢白帽子提出的问题。经过确认,这是我们内部某部门用于进行业务测试的站点,由于网站上的数据均为测试内容,不涉及深信服的实际业务,因此使用了阿里云,与公司官网实际并无关系,也未经安全检测并设置应有的安全保护措施,所使用的临时帐号也和公司其它业务没有关联。尽管此站点并未对外开放,但仍吸引了白帽子的注意,感谢给我们的提醒,目前我们已要求对应部门停止采用这种方式,再次感谢白帽子提出的问题,我们将送上小礼品以示谢意!

最新状态:

暂无