漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0149964

漏洞标题:老来宝账户体系控制不严导致敏感信息泄露

相关厂商:laolaibao.com

漏洞作者: 路人甲

提交时间:2015-10-28 16:07

修复时间:2015-12-12 16:40

公开时间:2015-12-12 16:40

漏洞类型:账户体系控制不严

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-10-28: 细节已通知厂商并且等待厂商处理中

2015-10-28: 厂商已经确认,细节仅向厂商公开

2015-11-07: 细节向核心白帽子及相关领域专家公开

2015-11-17: 细节向普通白帽子公开

2015-11-27: 细节向实习白帽子公开

2015-12-12: 细节向公众公开

简要描述:

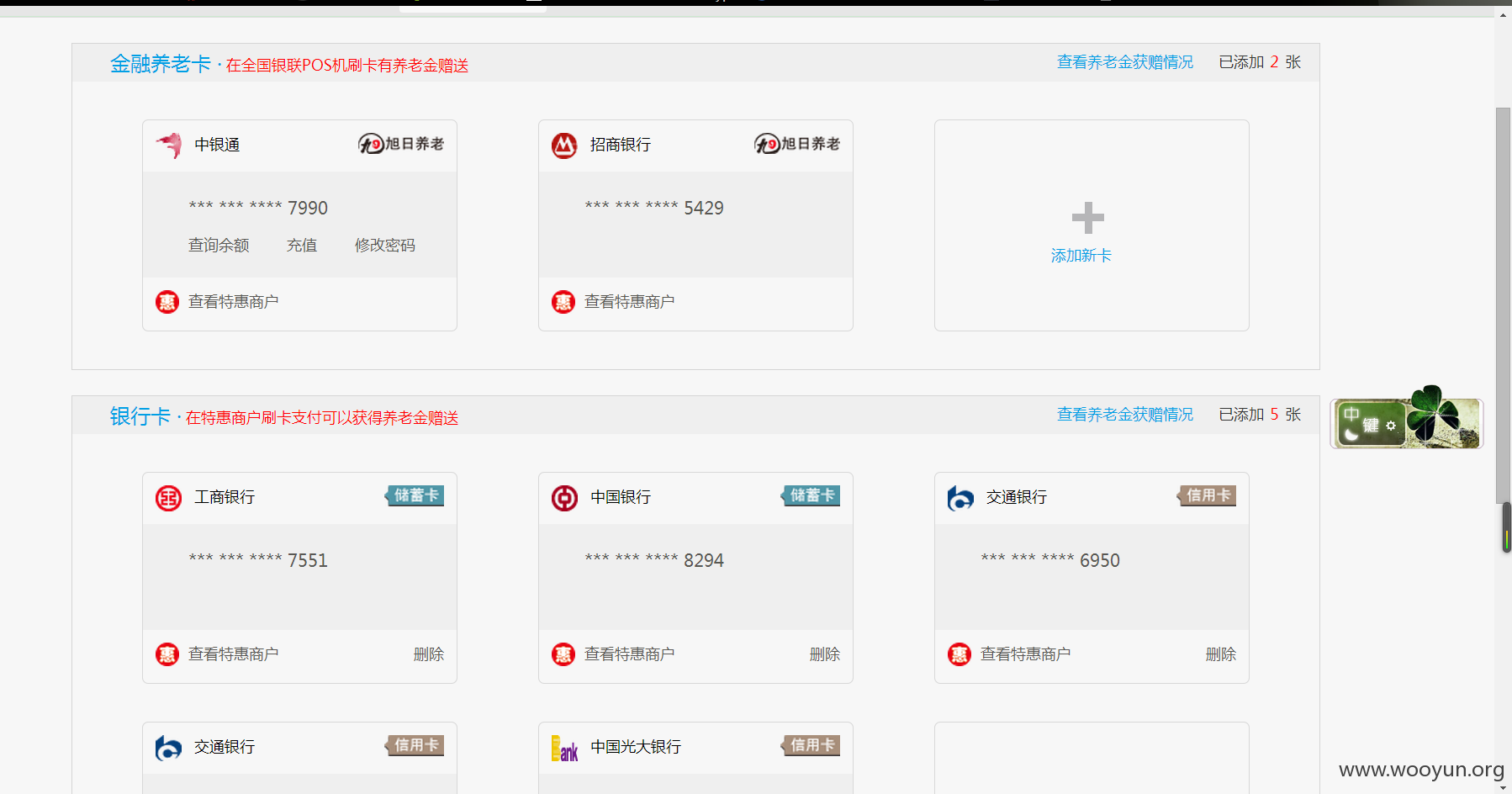

做专用银行卡的 20分不过分!涉及50W用户

我可以办这个卡吗?

详细说明:

https://**.**.**.**/qiyadeng/XrMessage/blob/3f64fa4cd6b3fffa6670b96f3cab9418683b3b69/XuriMessage/code/XuriMessage/src/main/resources/META-INF/spring/database.properties

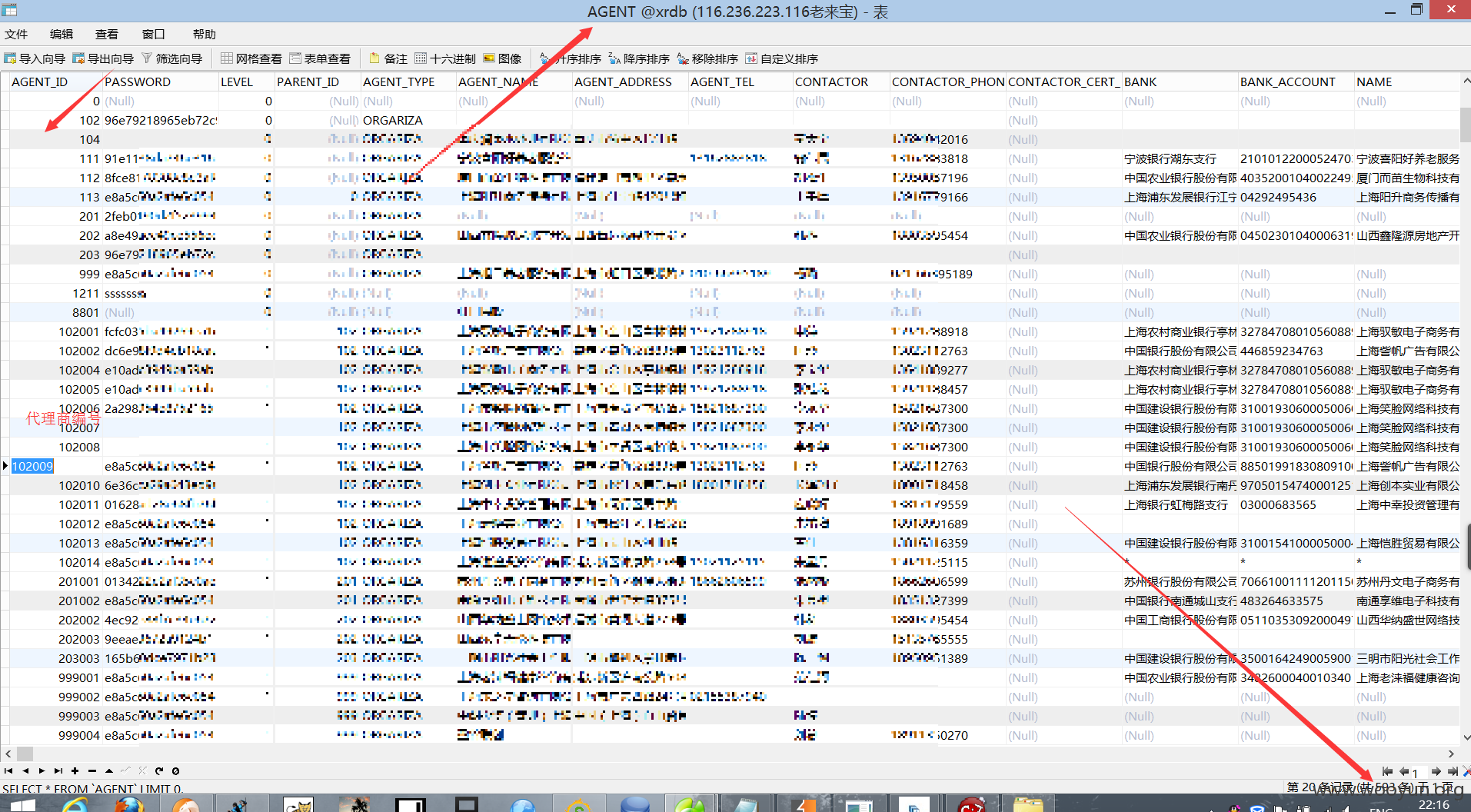

数据库连接文件

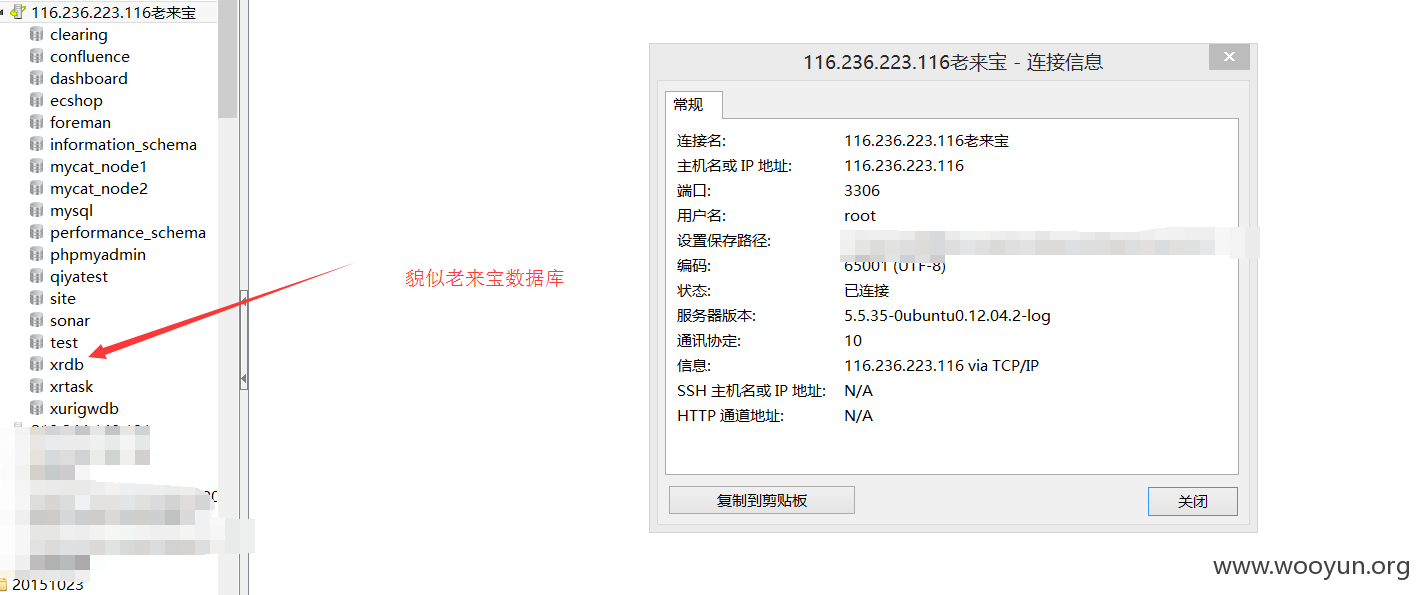

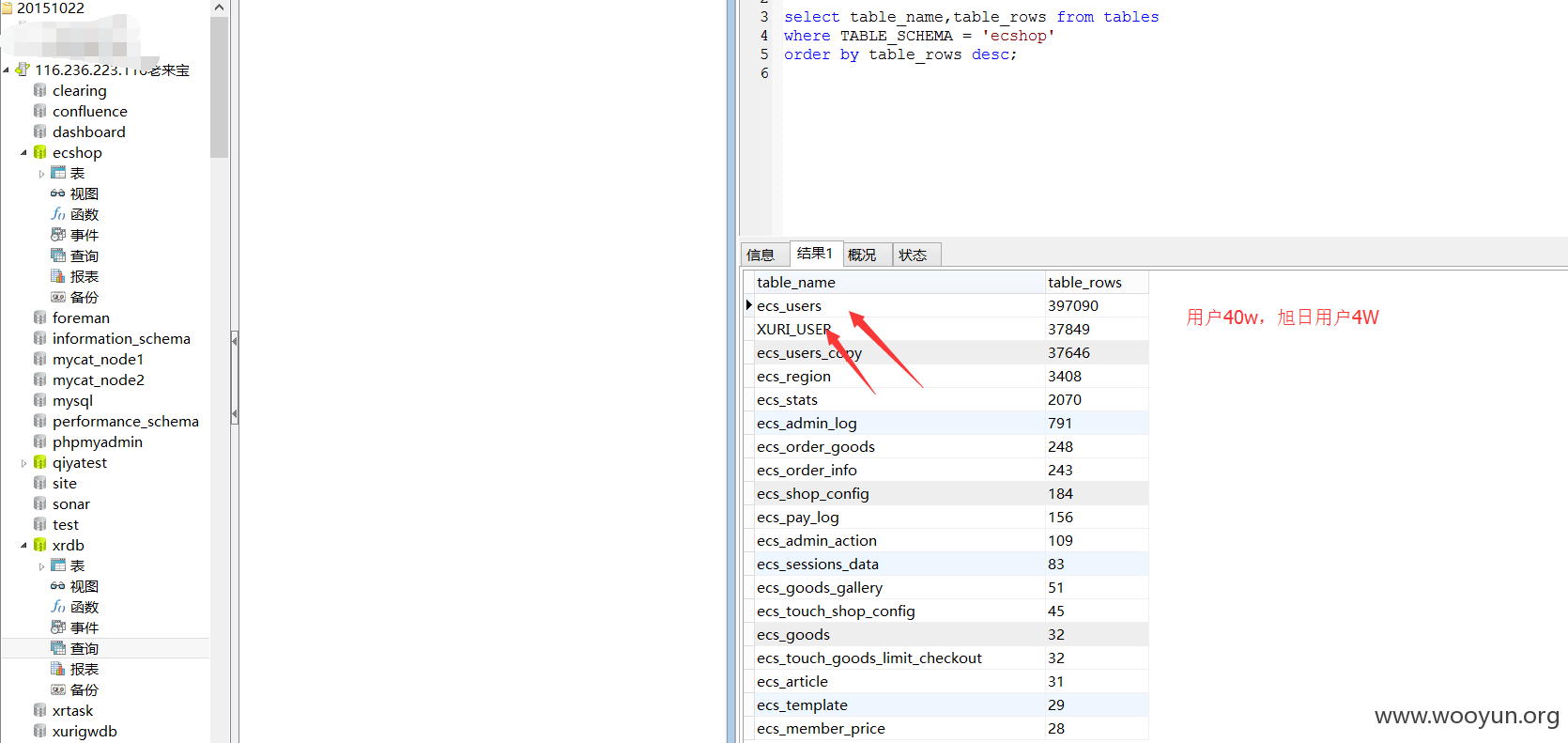

我们看看数据库连接图

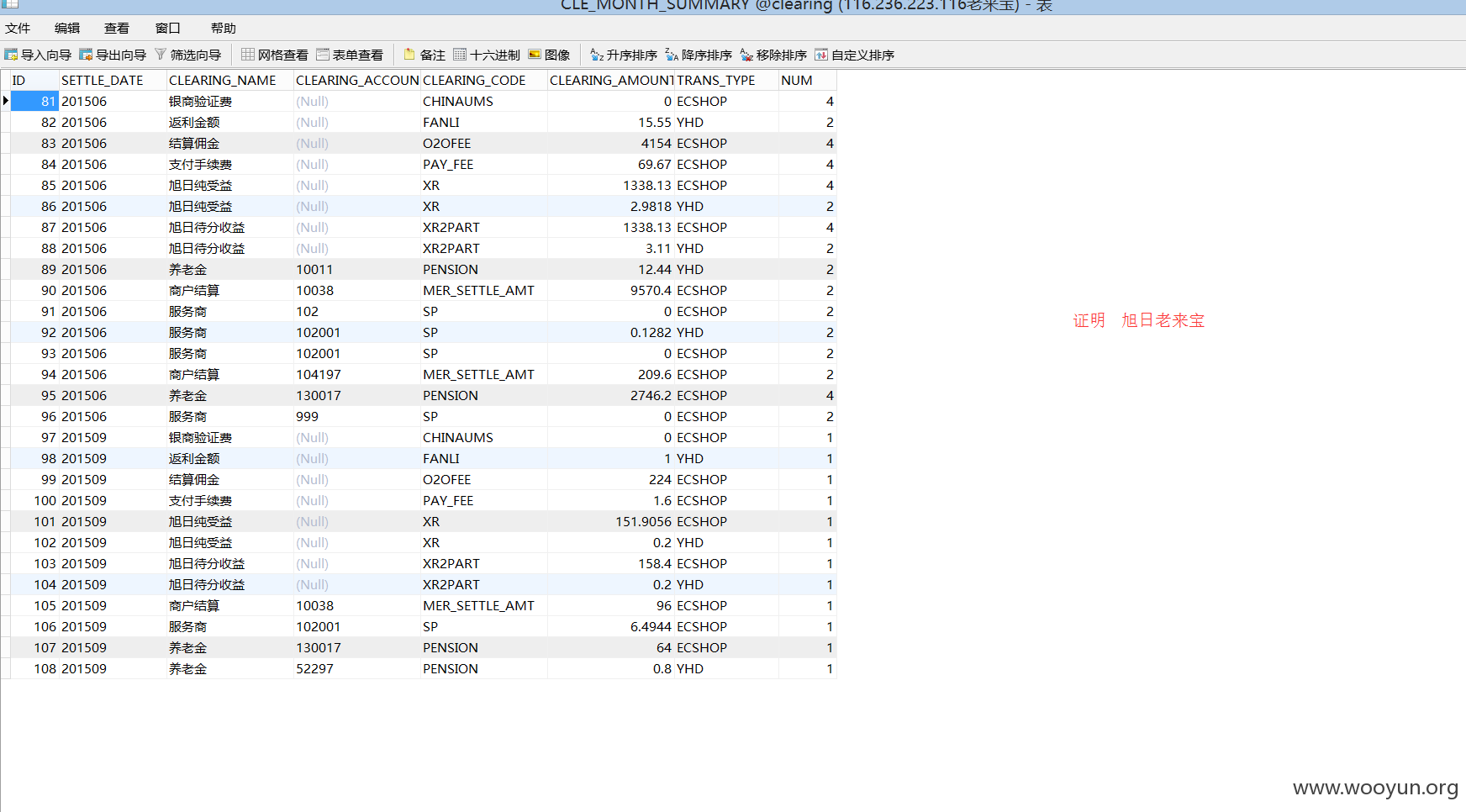

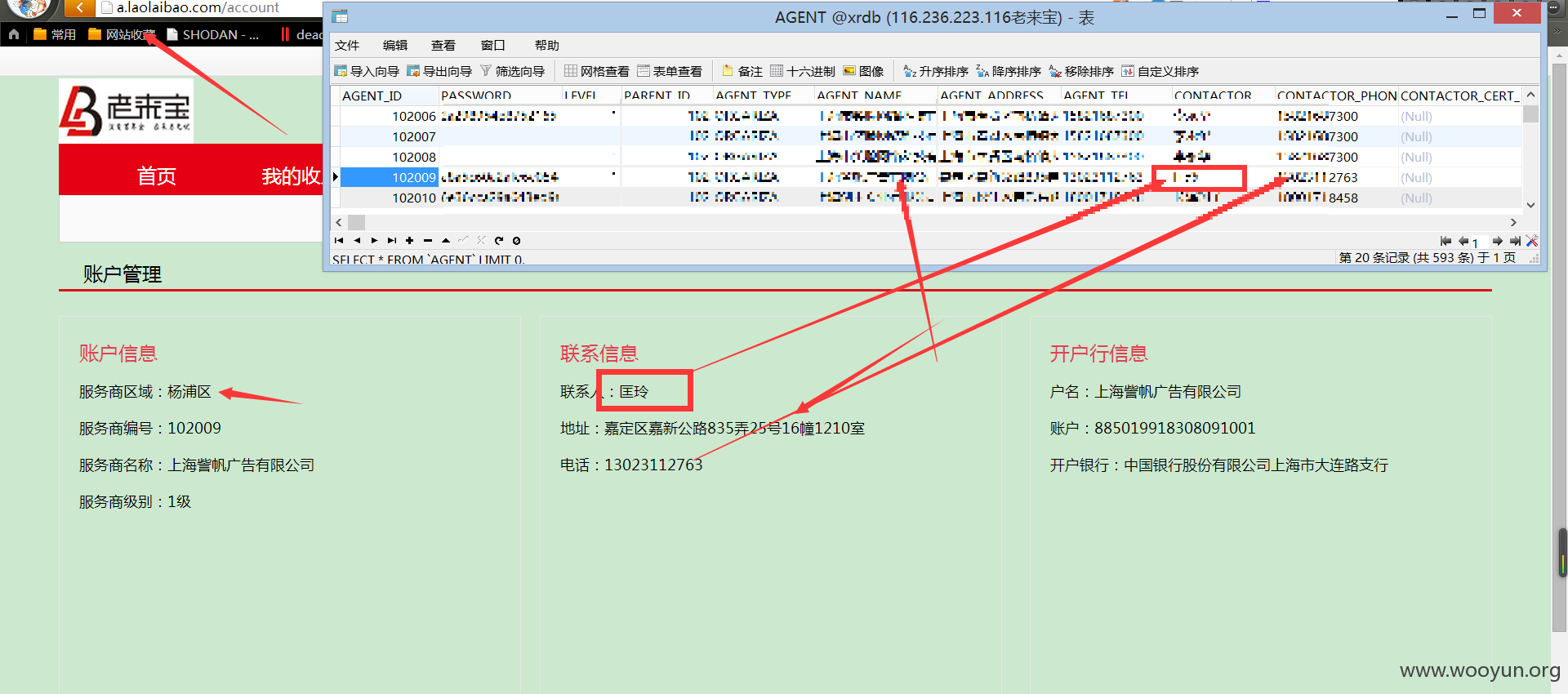

证明

这里着重讲两个库 三个系统

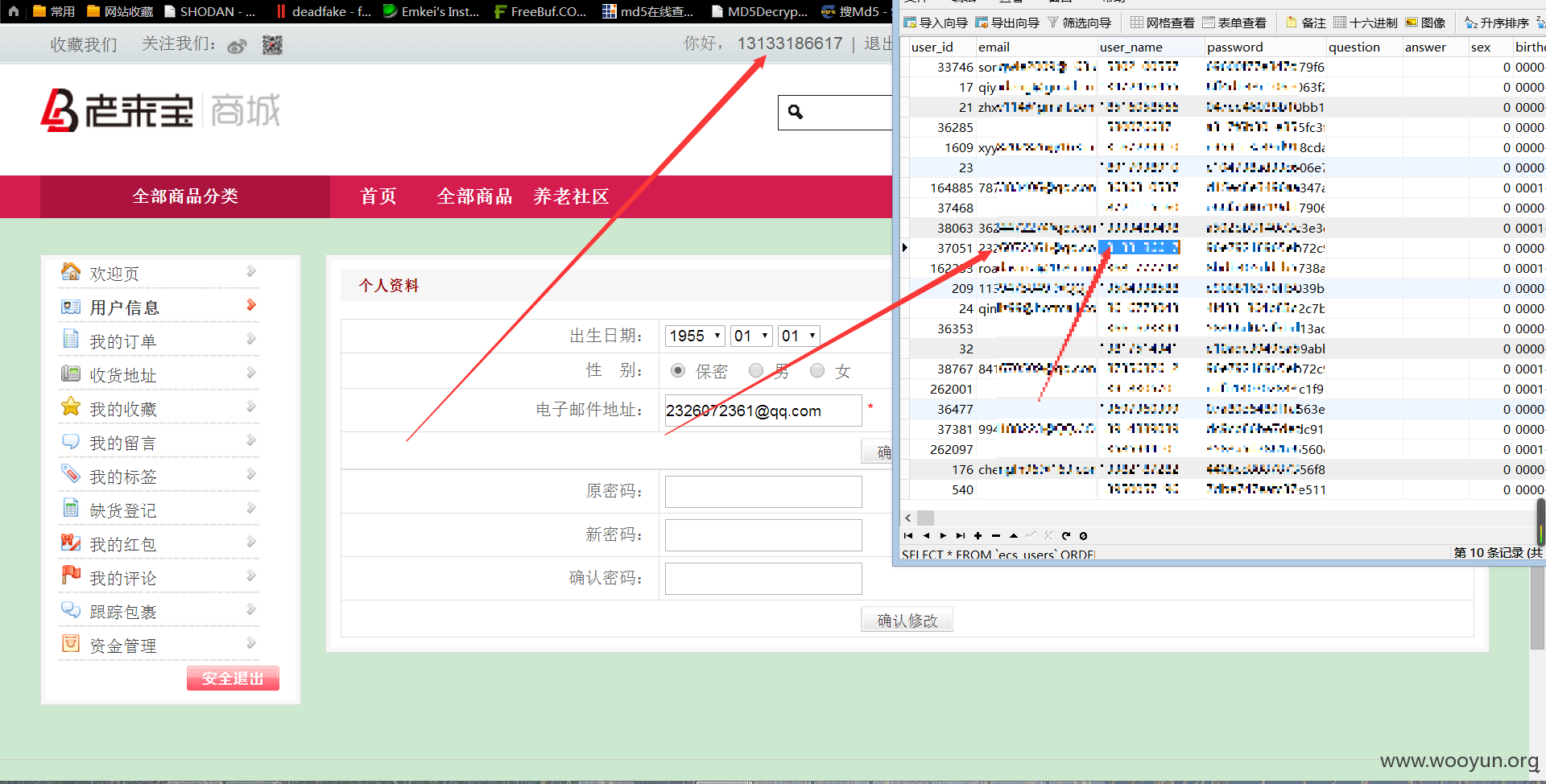

ecshop --- http://**.**.**.** 老来宝商城

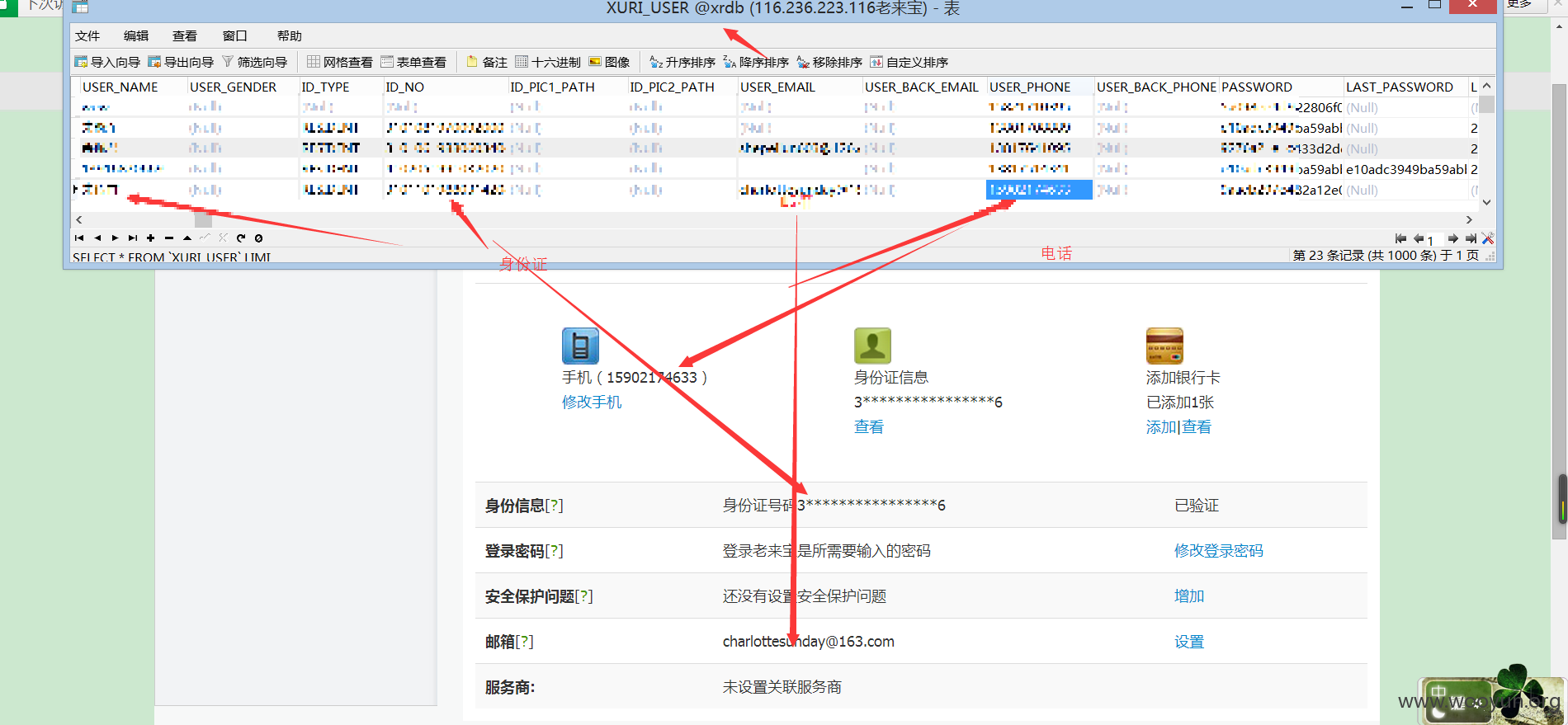

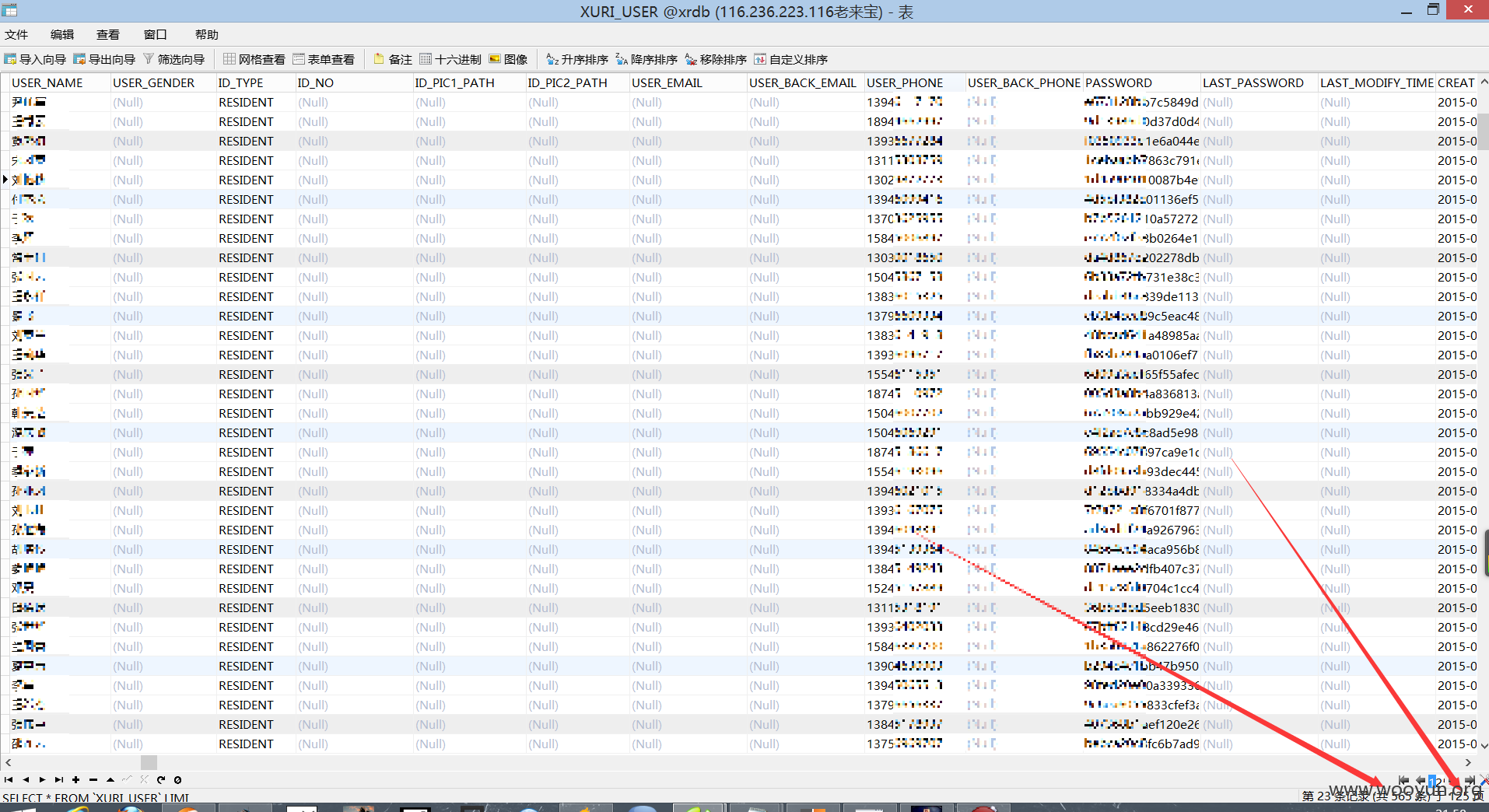

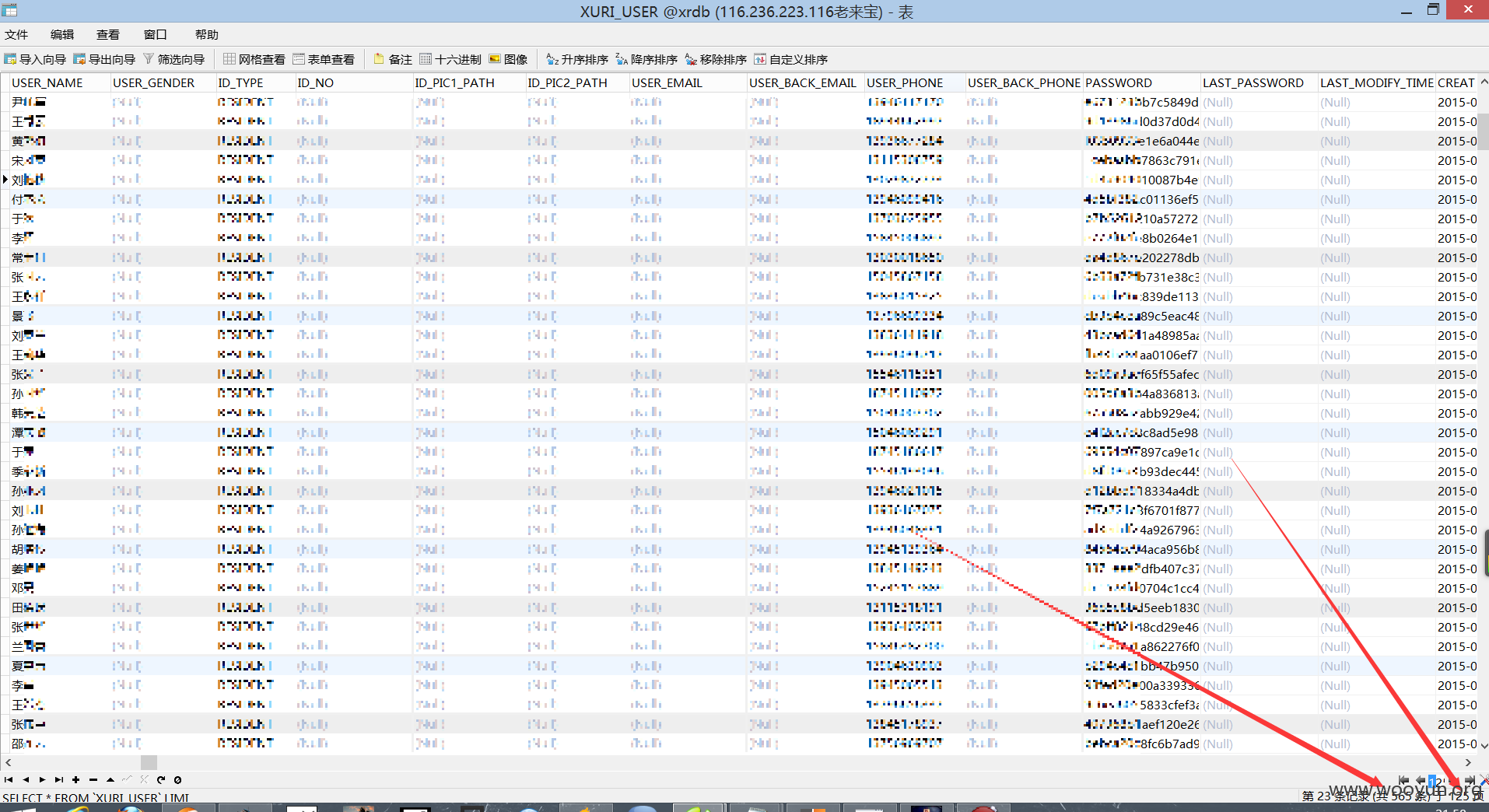

xrdb (xuri_user) ---- **.**.**.** 老来宝系统

xrdb(AGENT) ------商户系统

老来宝xrdb

老来宝商城

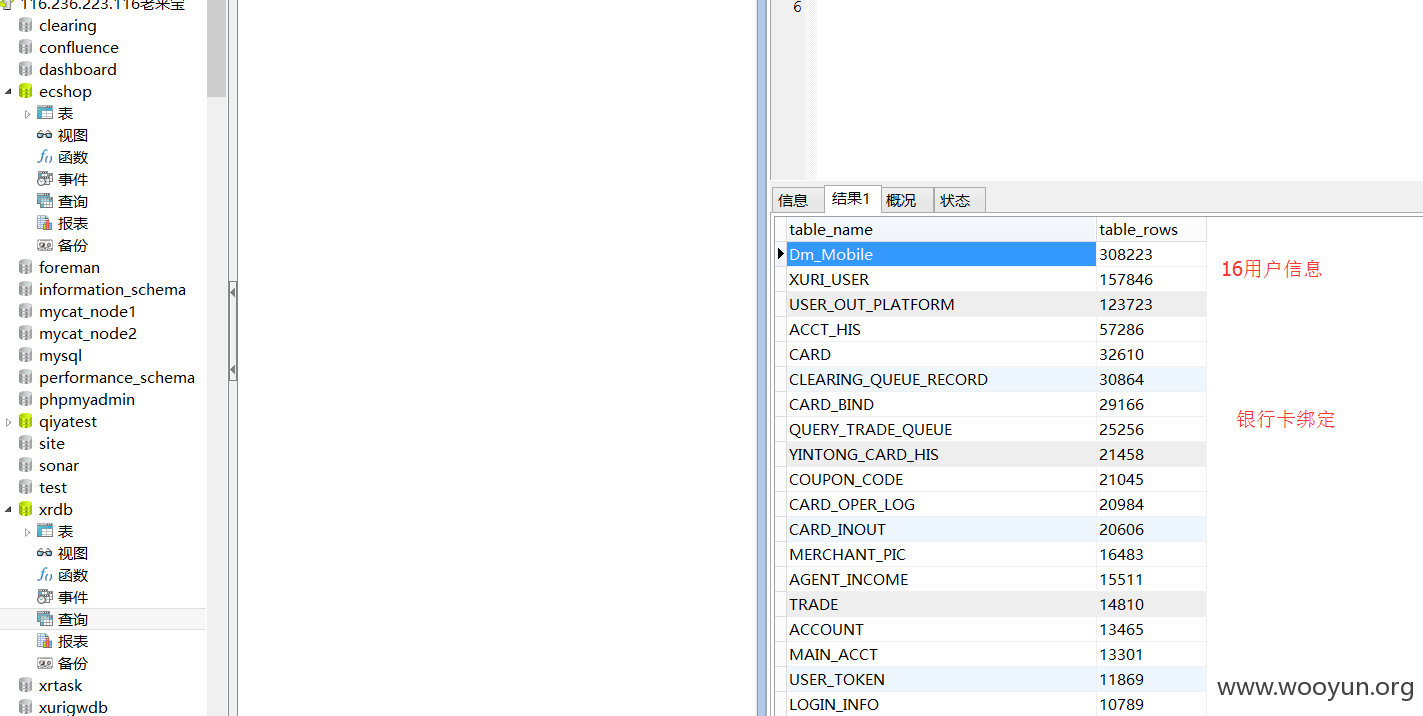

用户ecshop 40 万

老来宝 16W

大约56万用户

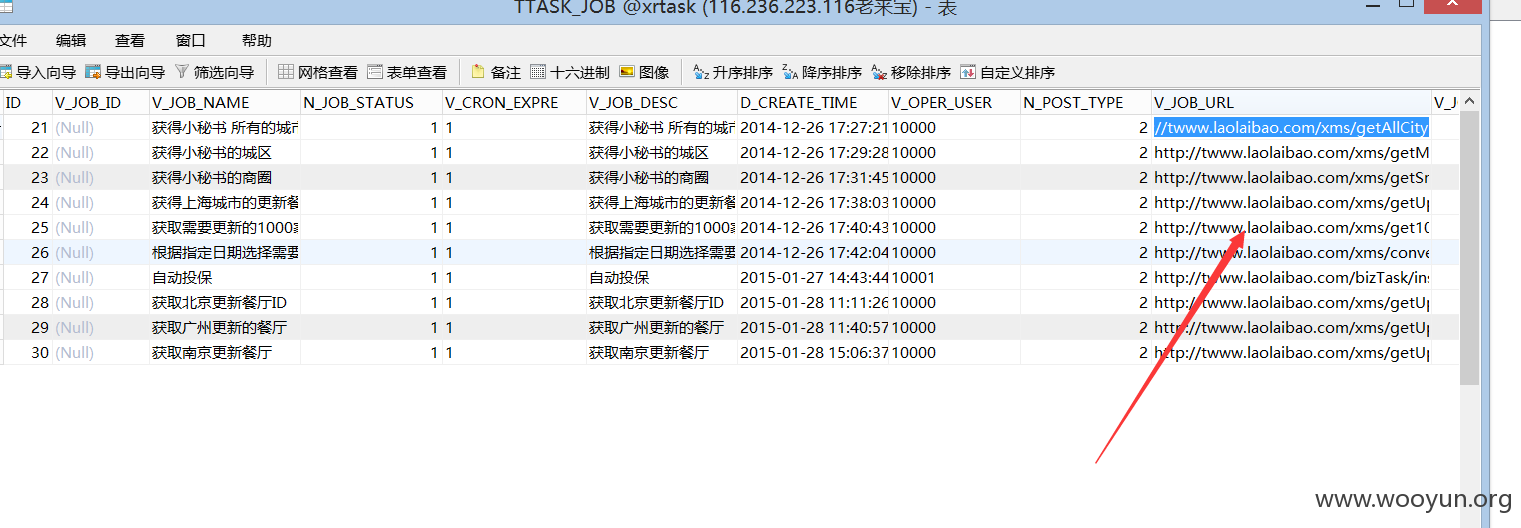

下面证明系统,数据库关联

老来宝

商城系统

用 40万

商户系统 500用户

漏洞证明:

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2015-10-28 16:38

厂商回复:

多谢,尽快处理。

最新状态:

暂无