漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0107145

漏洞标题:某公司生产的饮水设备存在漏洞可导致无限刷钱免费取水

相关厂商:上海育康堂医药科技有限公司

漏洞作者: GGP

提交时间:2015-04-10 19:04

修复时间:2015-07-13 18:26

公开时间:2015-07-13 18:26

漏洞类型:设计不当

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-04-10: 细节已通知厂商并且等待厂商处理中

2015-04-14: 厂商已经确认,细节仅向厂商公开

2015-04-17: 细节向第三方安全合作伙伴开放

2015-06-08: 细节向核心白帽子及相关领域专家公开

2015-06-18: 细节向普通白帽子公开

2015-06-28: 细节向实习白帽子公开

2015-07-13: 细节向公众公开

简要描述:

无意间发现该公司饮水机取水卡为IC卡,习惯性读取数据一看,只有一个扇区加密,观察数据很明显是有规律的。

找出算法之后,尝试修改卡片余额,第一次测试即成功,水卡加密算法可见一般,厂家需要提高警惕。

详细说明:

漏洞证明:

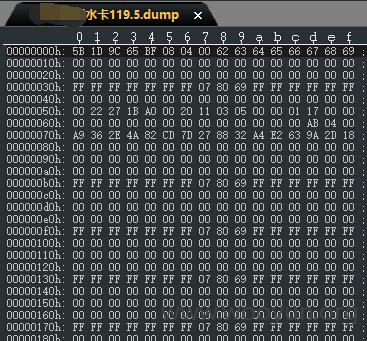

这么大的公司生产的水卡竟然没有校验位,果断改个9999(270F,反序就是0F27),重新写回水卡,拿去机器测试。下图:

拍摄原因,几毛钱已经用掉了~~

我只是路过该小区,无意间发现这个问题,希望厂商能够重视起来。

修复方案:

卡片信息全加密或者使用更加安全的CPU卡。

版权声明:转载请注明来源 GGP@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:7

确认时间:2015-04-14 18:25

厂商回复:

CNVD未直接复现所述漏洞情况,暂未建立与网站管理单位的直接处置渠道,待认领。

最新状态:

暂无