漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-083398

漏洞标题:某酒店Mifare卡门锁系统破解(可以任意构造房卡开门)

相关厂商:ADEL/爱迪尔

漏洞作者: libmaru

提交时间:2014-11-21 17:49

修复时间:2015-02-19 17:50

公开时间:2015-02-19 17:50

漏洞类型:设计不当

危害等级:中

自评Rank:9

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-11-21: 细节已通知厂商并且等待厂商处理中

2014-11-26: 厂商已经确认,细节仅向厂商公开

2014-11-29: 细节向第三方安全合作伙伴开放

2015-01-20: 细节向核心白帽子及相关领域专家公开

2015-01-30: 细节向普通白帽子公开

2015-02-09: 细节向实习白帽子公开

2015-02-19: 细节向公众公开

简要描述:

通过入住或者其他途径得到该酒店对应的 2 字节系统号后,可以任意构造房卡开门

详细说明:

以下针对 ADEL A90 Mifare 门禁系统

ADEL 出售的门卡是向复旦微电子定制的 FM11RF08,等同于 Mifare Classic S50

特别之处在于 SAK == 0x19,导致 libnfc 将卡片大小识别为 320 字节,mfoc 不受影响

门锁会识别 SAK,所以自己制卡的话需要使用 UID 卡,先写入一次 SAK=4 可以使 libnfc 正常工作

默认配置下酒店使用第 1、15 扇区

第 1 扇区使用 A0A1A2A3A4A5 / B0B1B2B3B4B5 默认密钥

第 15 扇区使用 UID 构造出的密钥,KeyA、KeyB 相同

第 15 扇区密钥的构造方法默认为 { uid[0]^uid[1], uid[0], uid[1], uid[2], uid[3], uid[2]^uid[3] }

对互联网上流传的 A90 系统进行逆向得知

卡 0x3DD 处为 0x3C0 至 0x3DC 内容的 checksum,算法见测试代码

0x3C0 至 0x3DC 的内容经过编码,解码算法见测试代码

解码后的内容依次为

3 字节 卡号,第一个nibble为9代表客人卡/备用卡/电梯卡

2 字节 系统号,各酒店不同

2 字节 门锁号

1 字节 床号

8 字节 时间区间

6+2 字节 不解释了

5 字节 0xFF padding

门锁号一般在软件中批量生成,与酒店房间号的对应关系可以直接看出来

时间区间由起止时间各 4 字节构成,算法见测试代码

至此,已经可以从一份房卡样本中获得 2 字节的系统号,并生成新的客房卡打开其他房间的门锁

PS:

系统号保存在数据库的 XTCS 表中,所以不排除其他方式得到系统号

如果能够访问 MY 表,可以构造出总控卡任意开门,不需要针对每个客房构造客房卡

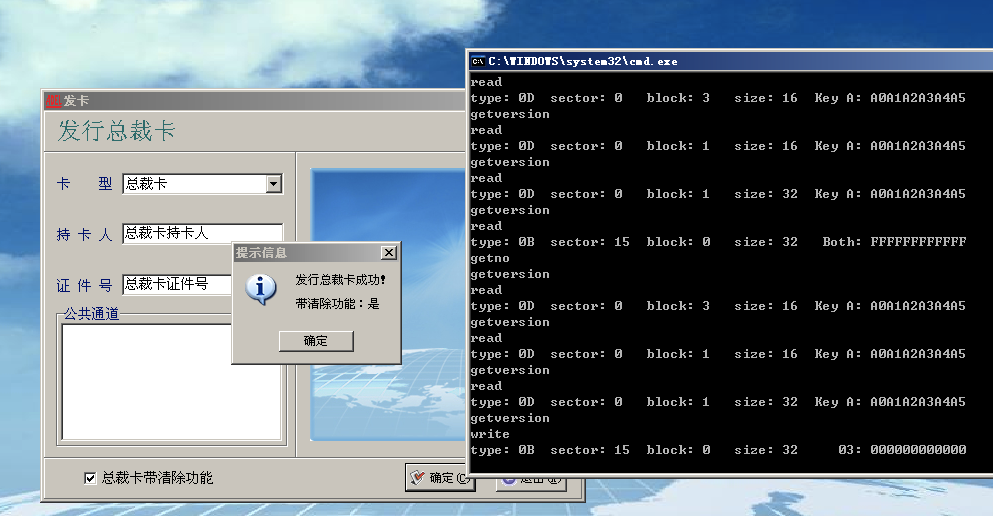

动态调试的思路是虚拟出两个串口对接,A90 使用其中一端,自己的脚本跑在另一端模拟读卡器

来一张调试过程截图

漏洞证明:

没啥好说的

修复方案:

最低成本的修复是打乱门锁号

门锁似乎有保护机制,不怕暴力

版权声明:转载请注明来源 libmaru@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:16

确认时间:2014-11-26 10:45

厂商回复:

最新状态:

暂无