漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0110816

漏洞标题:烽火通信某网关产品存在多个安全漏洞(信息泄漏等)

相关厂商:fiberhome.com.cn

漏洞作者: 大漠長河

提交时间:2015-05-05 11:29

修复时间:2015-08-06 16:46

公开时间:2015-08-06 16:46

漏洞类型:设计不当

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-05-05: 细节已通知厂商并且等待厂商处理中

2015-05-08: 厂商已经确认,细节仅向厂商公开

2015-05-11: 细节向第三方安全合作伙伴开放

2015-07-02: 细节向核心白帽子及相关领域专家公开

2015-07-12: 细节向普通白帽子公开

2015-07-22: 细节向实习白帽子公开

2015-08-06: 细节向公众公开

简要描述:

烽火通信某产品存在多个安全漏洞。提前祝乌云及烽火通信的工程师们五一节快乐!

详细说明:

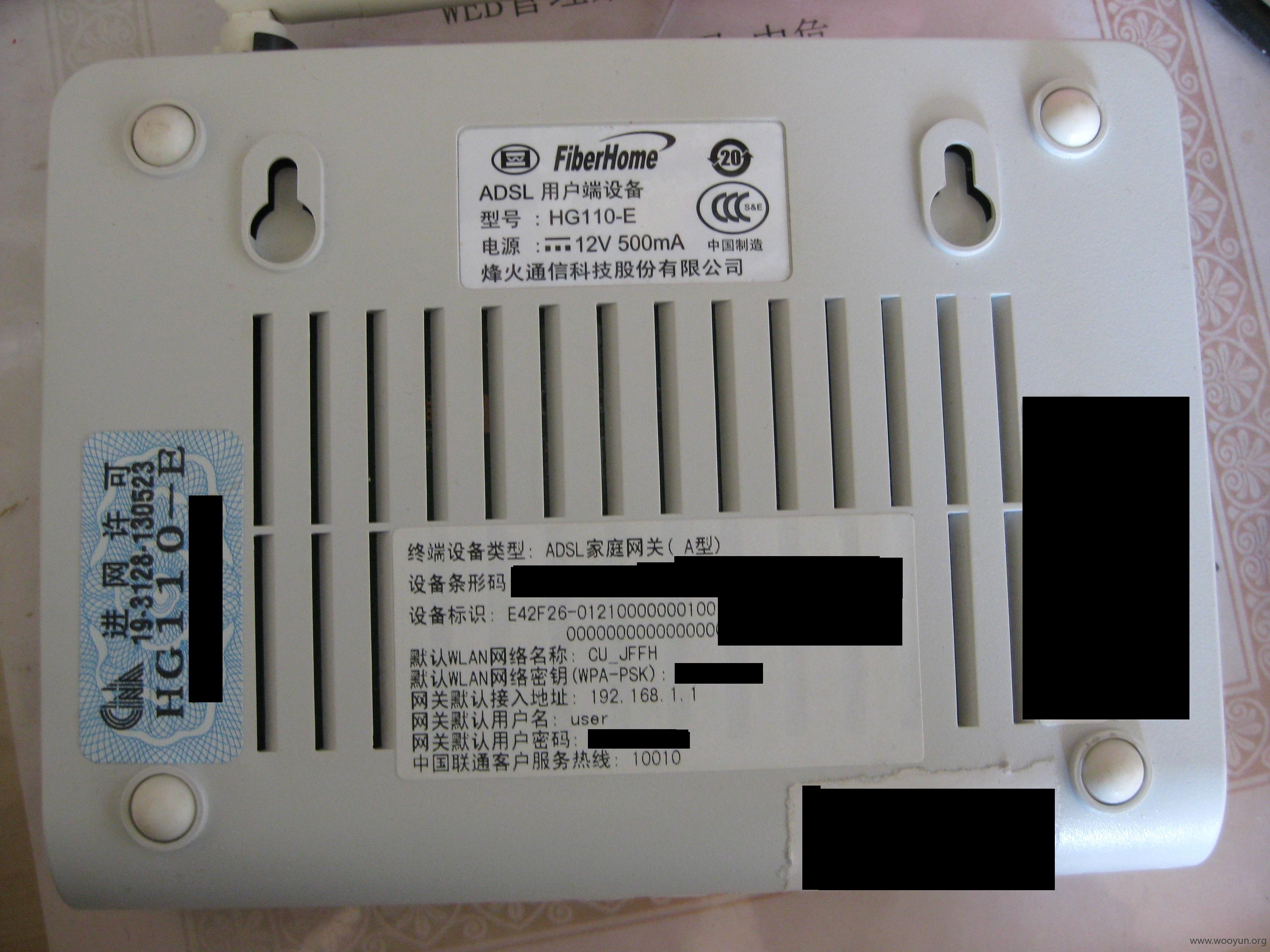

烽火通信科技股份有限公司是国内优秀的信息通信领域设备与网络解决方案提供商。烽火通信简易网关(HG110-E)联通定制版存在远程命令执行、信息泄露漏洞。允许攻击者利用此漏洞获取敏感信息,执行任意代码。HG110-E为联通定制的设备,应用广泛故我们认为此问题影响大。

攻击者可直接通过浏览器,提交特殊的访问请求来访问全部超级管理员才有权限访问的配置页面,从而完全控制此网关设备。

验证信息如下:

攻击途径:远程网络

攻击复杂度:低

认证:不需要认证

机密性:完全地

完整性:完全地

可用性:完全地

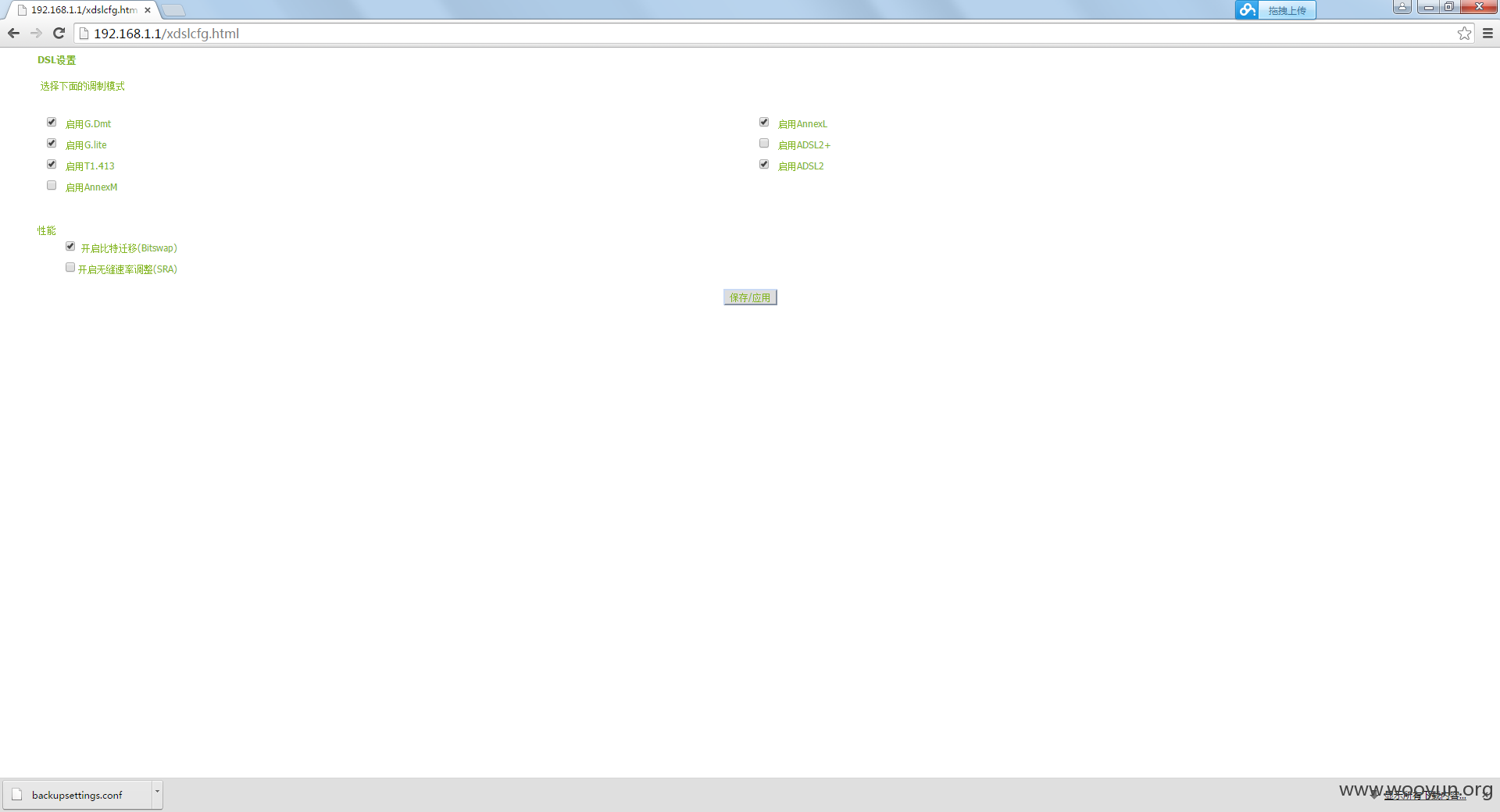

一、远程执行系列漏洞。

非登录状态下可远程非授权运行以下命令,构成远程代码执行。这里直接使用IE或谷歌浏览器测试。

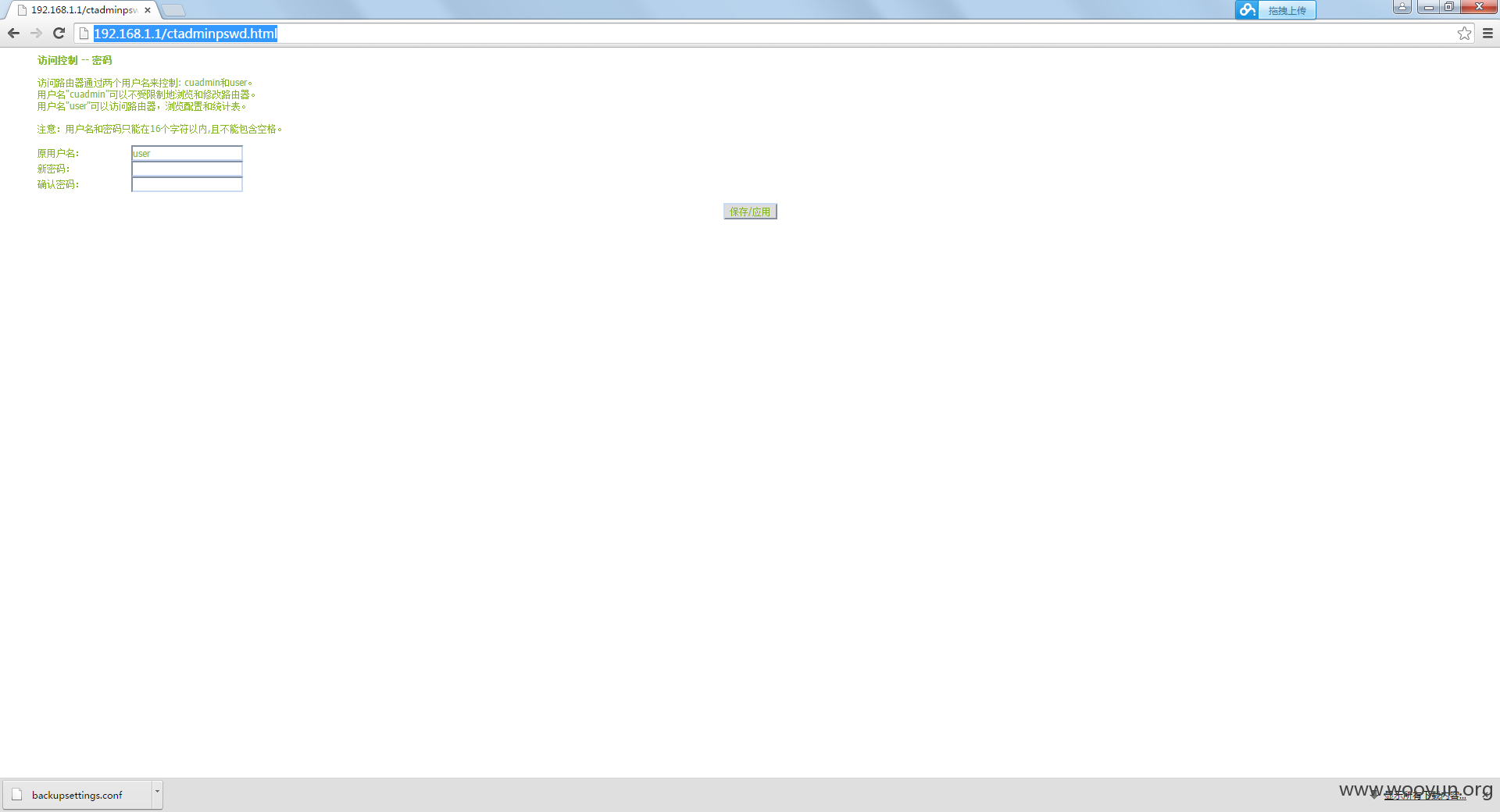

1、攻击代码

测试结果

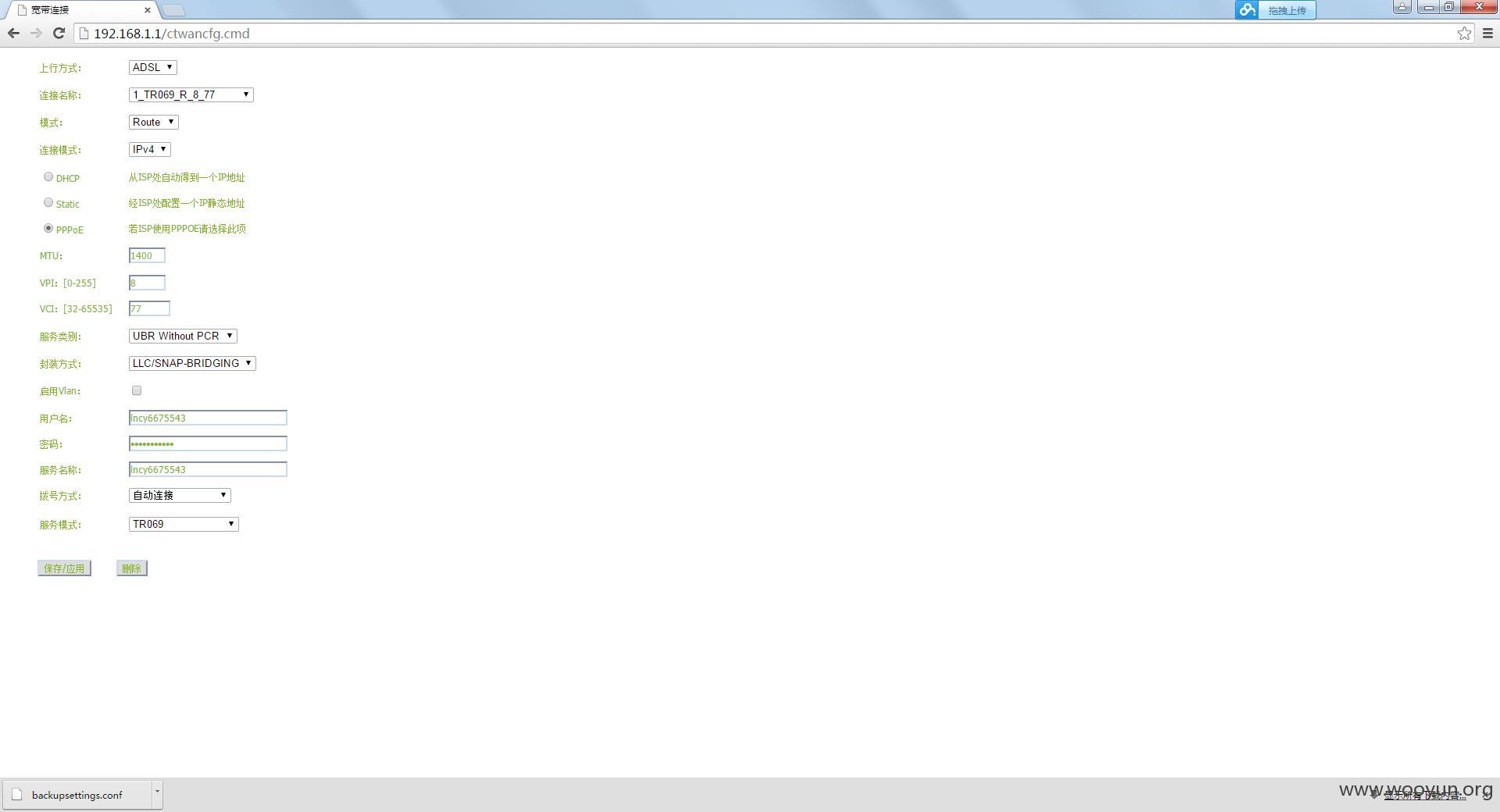

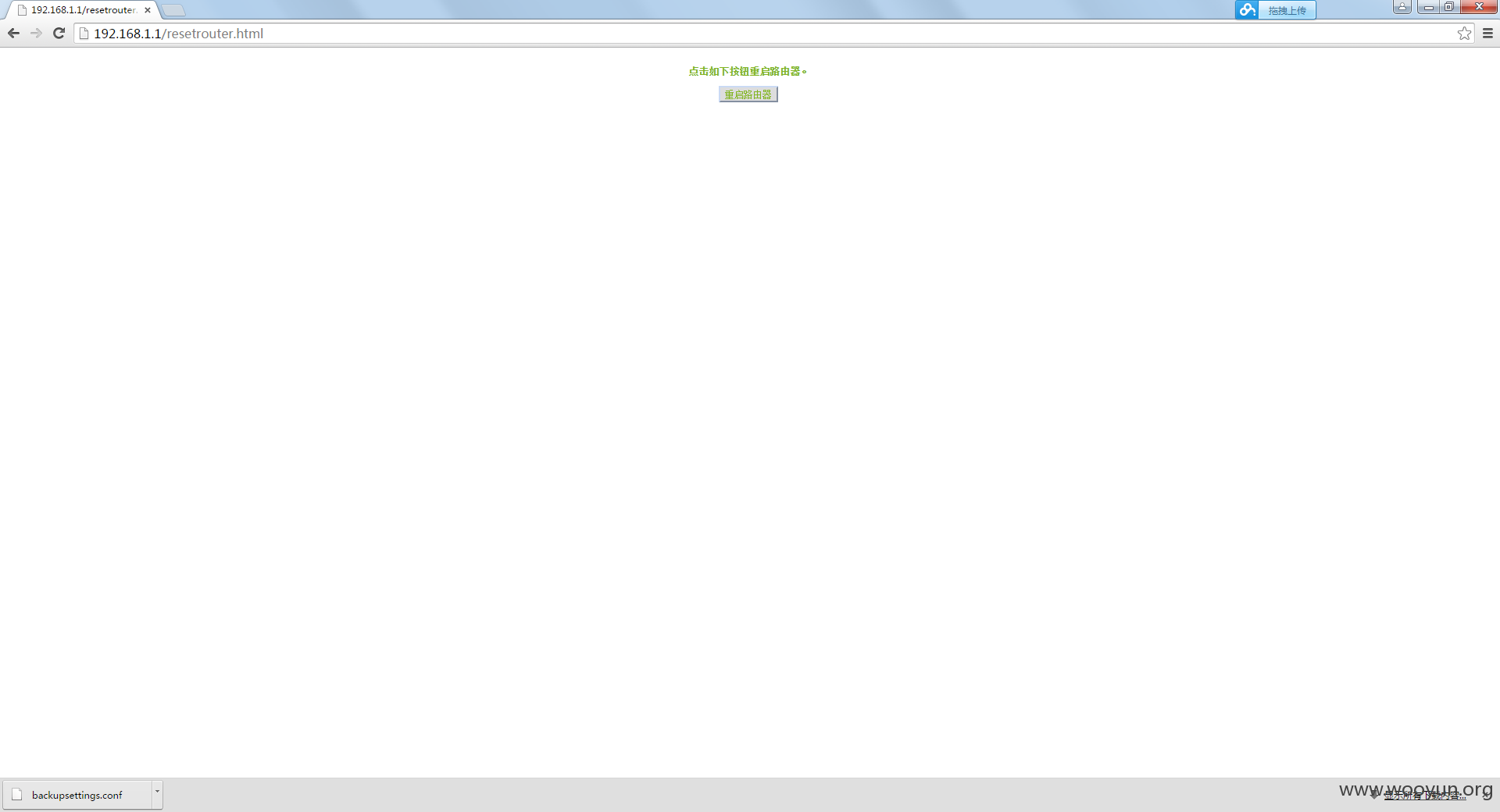

2、攻击代码

测试结果

攻击验证

3、攻击代码

攻击结果

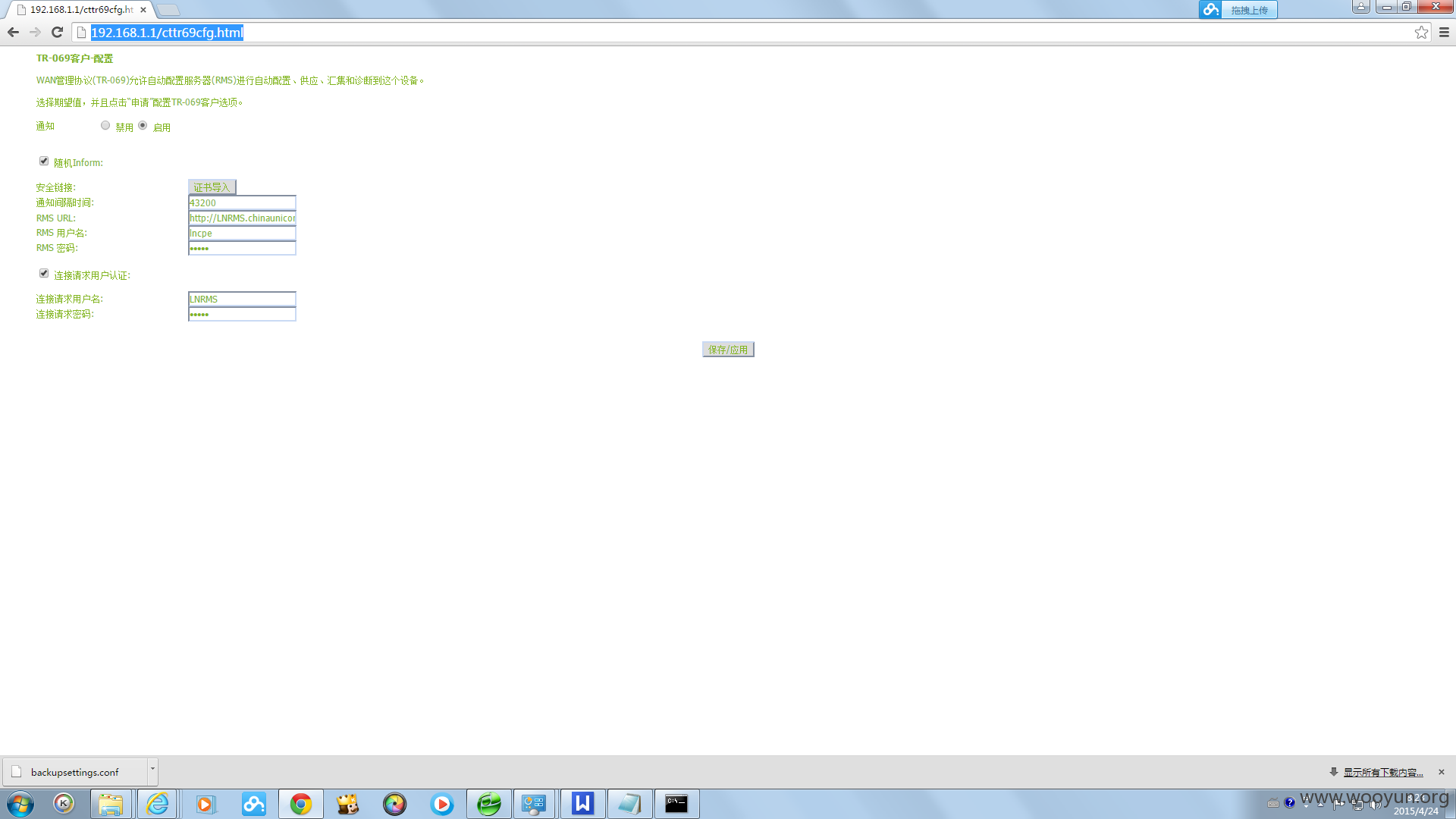

4、攻击代码

攻击结果

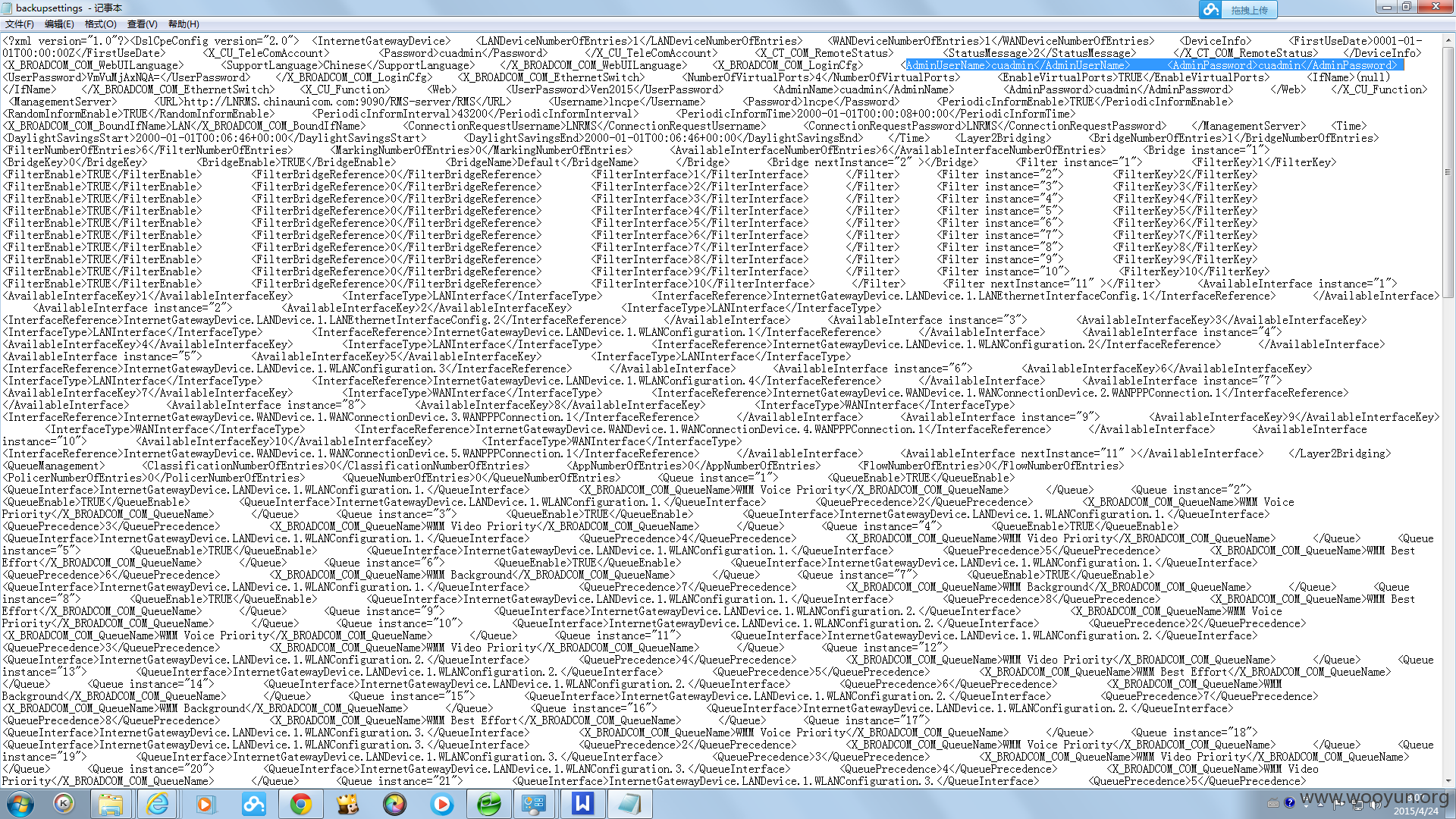

这里获取了运营商网络配置信息

43200

用户名

Lncpe

密码

Lncpe

连接请求用户名

LNRMS

密码

LNRMS

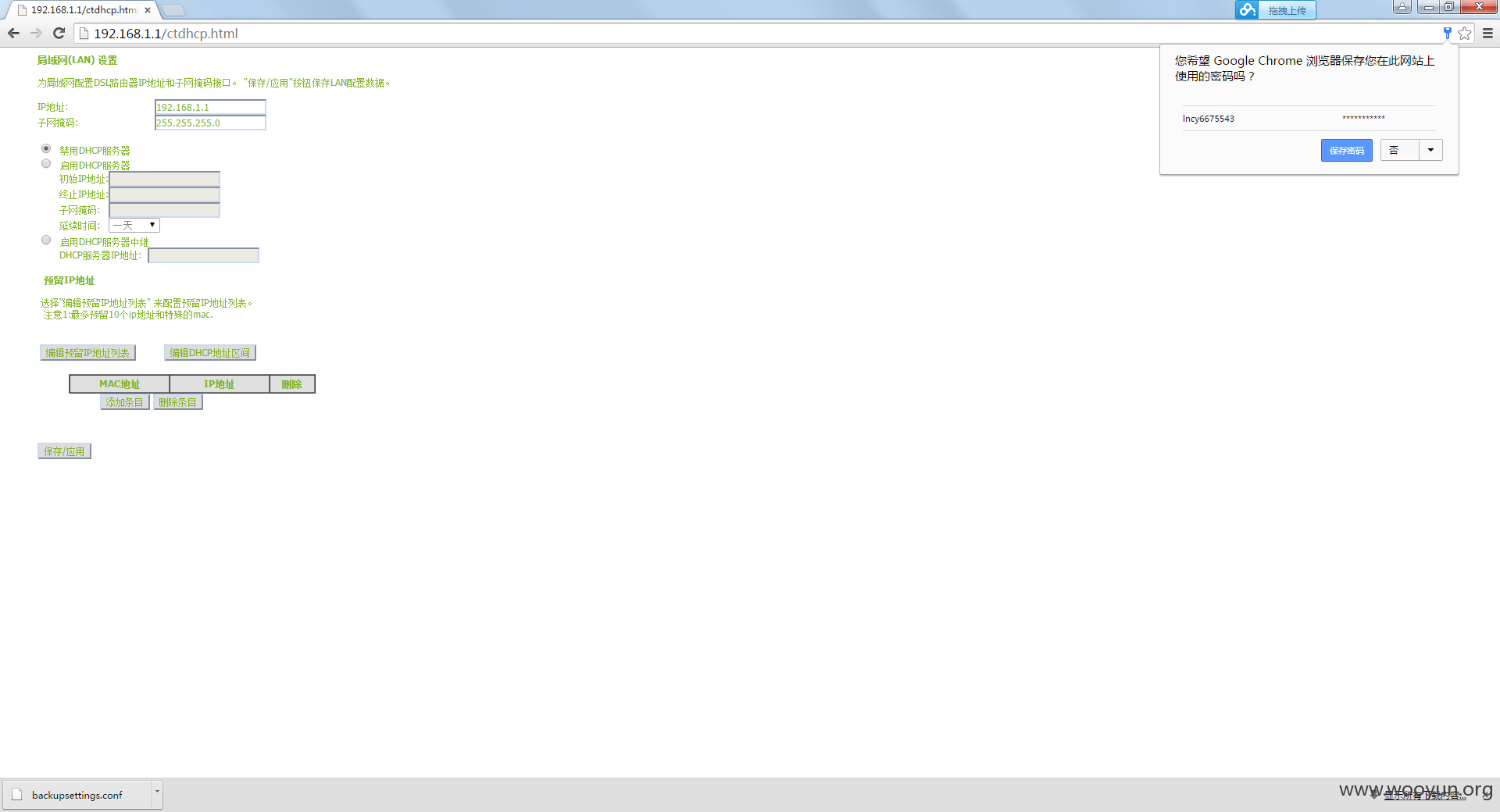

5、攻击代码

攻击结果

6、攻击代码

攻击结果

7、攻击代码

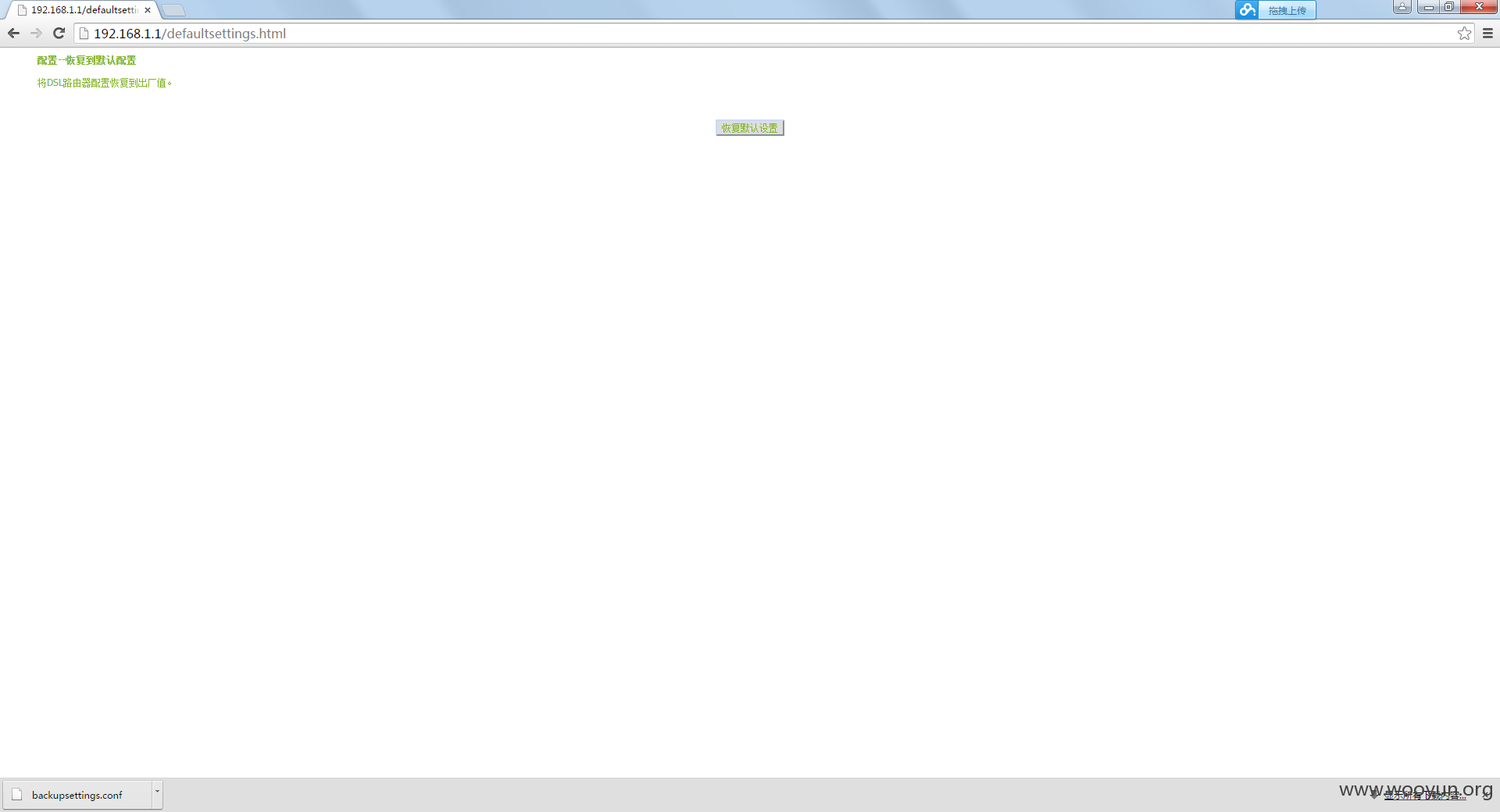

http://192.168.1.1/defaultsettings.html</code>

测试结果

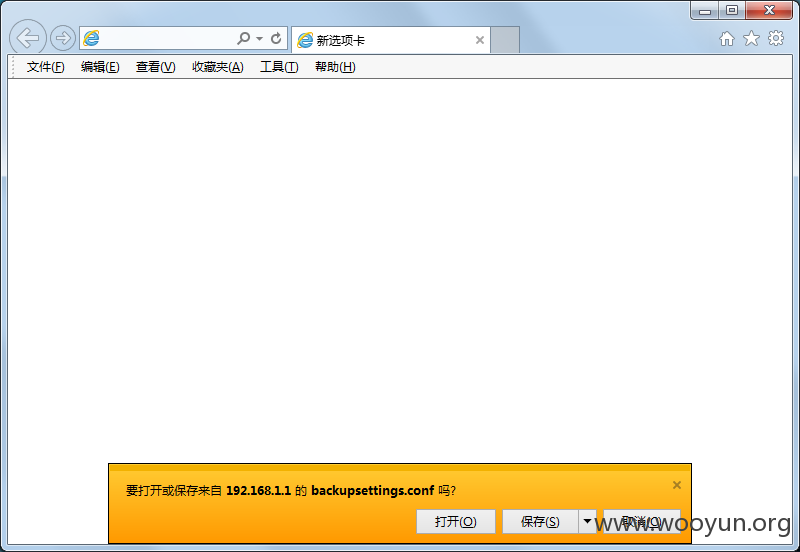

二、敏感信息泄漏漏洞

1、敏感信息泄漏攻击代码

2、攻击结果

三、受试设备照片

漏洞证明:

修复方案:

修补漏洞并及时下发通报提醒客户升级固件。

版权声明:转载请注明来源 大漠長河@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:5

确认时间:2015-05-08 16:45

厂商回复:

尚在通知研发确认中,谢谢

最新状态:

暂无