漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0163831

漏洞标题:焦作师范泄露学生详细信息(超详细)

相关厂商:CCERT教育网应急响应组

漏洞作者: 路人甲

提交时间:2015-12-26 01:34

修复时间:2015-12-31 01:36

公开时间:2015-12-31 01:36

漏洞类型:服务弱口令

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(CCERT教育网应急响应组)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-12-26: 细节已通知厂商并且等待厂商处理中

2015-12-31: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

一次成功的入侵事件

在内网发现学校学生大量信息

姓名,照片身份证,银行卡号,班级,成绩,联系方式,家庭住址等等等等

详细说明:

http://**.**.**.**/manage/login.aspx

先是找到的后台地址,在主站等地方没发现什么可利用的地方

于是开始收集web信息,管理员信息,在谷歌发现一个管理员邮箱是wyb@**.**.**.**

网站版本信息:JeeLei Inc. By dotNETCMS v1.0sp3(r)

下载了该程序源码,没发现什么可利用的,whois也没有可用信息

去社工库想找找看有没有密码之类的,这是一个坎坷的过程就不过多描述了

最后都以失败告终,最后抱着尝试一下的心态试了试admin密码wyb@**.**.**.**结果成功进入后台

或许就是这么侥幸,后台shell很好取得,直接修改参数设置,修改允许上传文件类型

成功取得webshell,接着上传aspx大马提权。。。。

进入服务器后开始内网渗透,收集内网信息。。。

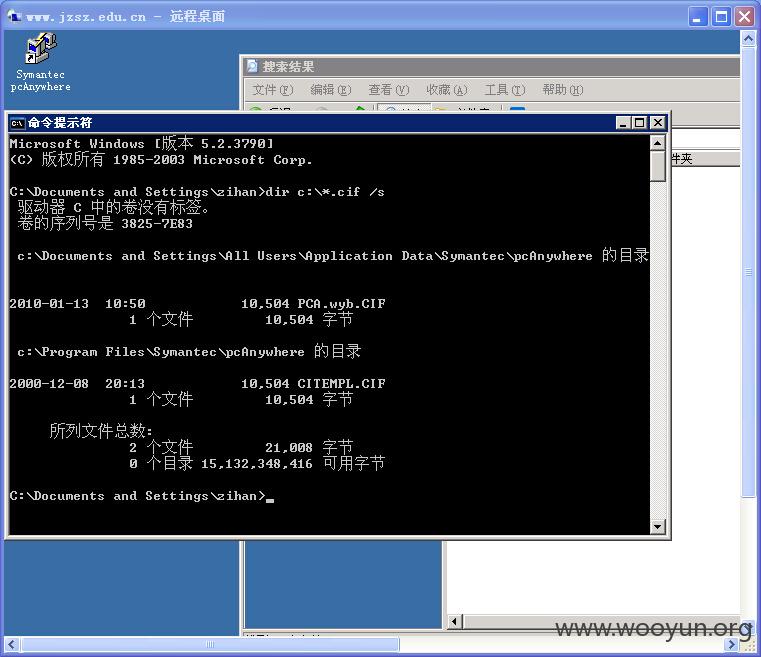

在内网发现有使用远程控制软件pcanywhere,将配置文件down回本地查看密码

得到该管理员姓名是吴允波,为科室主任等信息,收集到常用密码为wyb512,wyb518,wyb@**.**.**.**,jzszwybwyl512等等等等就不一一列出了

并且将收集到的信息整理出一个内网密码字典来。。。。

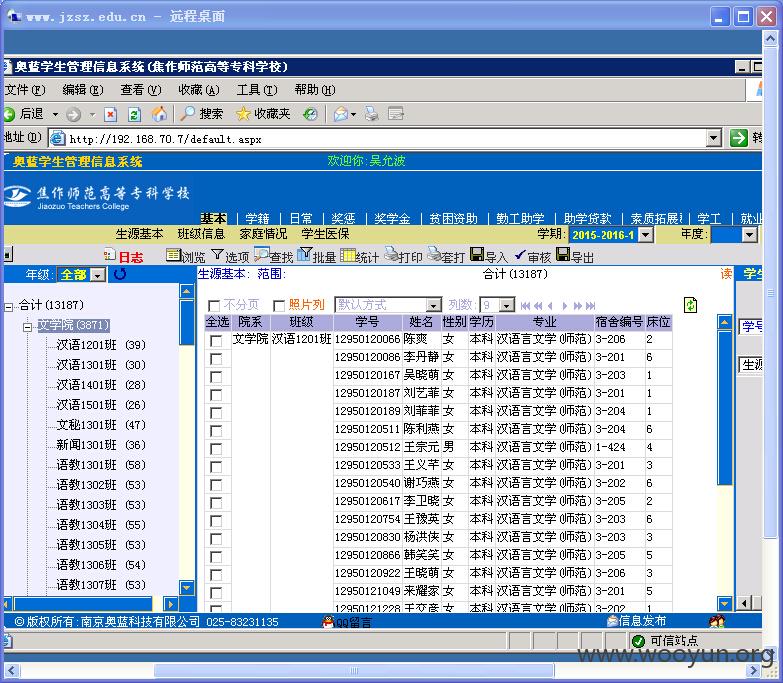

在内网发现学生管理系统的登录页面

**.**.**.** 1 毫秒 JZSZXSC

经过一番尝试使用用户名wyb密码wyb512登录成功。。。

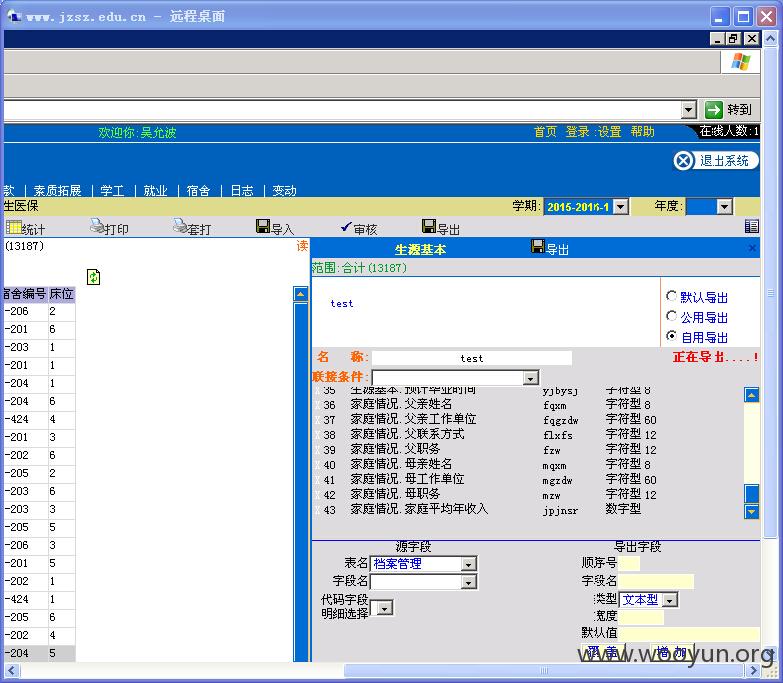

可查询学生详细信息!!!十分详细的信息!!!

并且可以导出为excel表格形式。。。

至于学生相片吗? 该服务器暂时没拿下,,,发现可以用缓存的形式下载照片

缓存下来的图片名称编号是唯一的,好像是入学是的编号吧

在本地搭建了一个查询系统,,根据照片的编号就可以查到该生的详细信息。。

就好像这样!!!

漏洞证明:

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-12-31 01:36

厂商回复:

最新状态:

暂无