漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-062994

漏洞标题:奇客星空分站存在sql注入

相关厂商:奇客星空

漏洞作者: 浅兮

提交时间:2014-06-03 13:56

修复时间:2014-07-18 13:56

公开时间:2014-07-18 13:56

漏洞类型:SQL注射漏洞

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-06-03: 细节已通知厂商并且等待厂商处理中

2014-06-03: 厂商已经确认,细节仅向厂商公开

2014-06-13: 细节向核心白帽子及相关领域专家公开

2014-06-23: 细节向普通白帽子公开

2014-07-03: 细节向实习白帽子公开

2014-07-18: 细节向公众公开

简要描述:

奇客星空分站存在sql注入

详细说明:

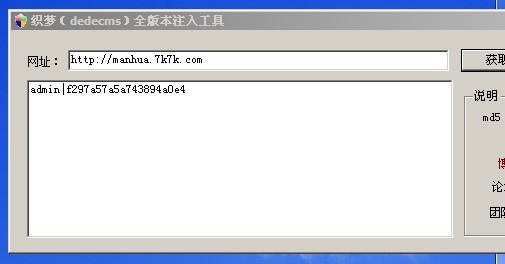

http://manhua.7k7k.com/

奇客星空分站存在sql注入(oday),今天要出去买手机壳,然后给老弟玩,我把软件放在那里,老弟看我玩其实也会玩这些软件,谁知道我回来就看到7k7k某站存在dedecms oday 还是默认密码,笑死我了!老弟不愧一直玩7k7k小游戏!O(∩_∩)O~!

漏洞证明:

我也懒得用exp了,工具简便,快捷!去挖其他漏洞去

admin|f297a57a5a743894a0e4 不用说去前3位减后1位7a57a5a743894a0e一看就知道是admin 默认密码不过后台却找不到,呜呜呜呜呜呜呜呜!

修复方案:

你懂的!

版权声明:转载请注明来源 浅兮@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2014-06-03 14:15

厂商回复:

感谢白帽作者反馈,之后联系作者发送小礼物。

最新状态:

暂无