漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0147412

漏洞标题:南方财富网某分站SQL注入可shell

相关厂商:southmoney.com

漏洞作者: bobbi

提交时间:2015-10-18 21:42

修复时间:2015-10-19 10:40

公开时间:2015-10-19 10:40

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:厂商已经修复

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-10-18: 细节已通知厂商并且等待厂商处理中

2015-10-19: 厂商已经确认,细节仅向厂商公开

2015-10-19: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

我承认我没WB了 求Rank 20! 买本书 ....

详细说明:

上次是弱口令 不知道管理有没有补

测试了几个后台 很明显管理改了

那么怎么办呢?

同服10多个站分别使用的phpcmsv9 和织梦

织梦没希望了 只有从v9下手

正好前段时间 乌云公布的拿到authkey可注射

废话不说....

http://zmt.southmoney.com

收集到几个常用密码

用户名:taihao_sh 密码163.com

用户名:baiyin 密码147.com

前面我没截图 后面不知道为啥一直登不上去

暂时不截图 管理明白

影响两个二级域名

这次管理设置了什么我不知道

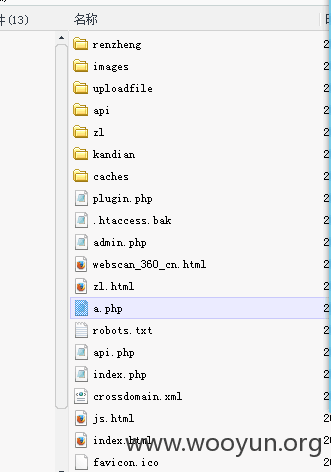

反正写进去的文件后缀是php 访问就是404

但是是存在的 还有360 但不是难事儿

http://baiyin.southmoney.com 这个域名在测试写shell的时候 不小心把损坏了文件 访问后台爆500

文件路径/home/wwwroot/baiyin.southmoney.com/phpcms/base.php 把文件最后的phpinfo给删了 就行 还麻烦管理亲自删

漏洞证明:

修复方案:

WooYun: PHPCMS最新版本authkey泄露可注射拿shell 可参考这儿

密码还得加强

我还是厚着脸皮 求20Rank 买本书 谢谢!

版权声明:转载请注明来源 bobbi@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2015-10-19 10:38

厂商回复:

谢谢

最新状态:

2015-10-19:已修复