漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-084953

漏洞标题:豪杰大眼睛处理TGA文件格式缓冲区溢出漏洞(EIP可控)

相关厂商:北京世纪豪杰计算机技术有限公司

漏洞作者: 光刃

提交时间:2014-11-27 14:47

修复时间:2015-02-25 14:48

公开时间:2015-02-25 14:48

漏洞类型:设计错误/逻辑缺陷

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-11-27: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-02-25: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

软件介绍:http://baike.baidu.com/view/222352.html

下载地址:

http://www.onlinedown.net/soft/2704.htm

http://dl.pconline.com.cn/html_2/1/114/id=1879&pn=0.html

在处理TGA文件格式时候存在缓冲区溢出漏洞,eip可控。

详细说明:

poc:

把这些数据以16进制保存在文件中,重命名为poc.tga

环境配置:

windows xp sp3

豪杰大眼睛2.5版本

(不能先打开豪杰再载入图片,那样不会成功触发漏洞。而是对着图片直接右键:用大眼睛浏览)

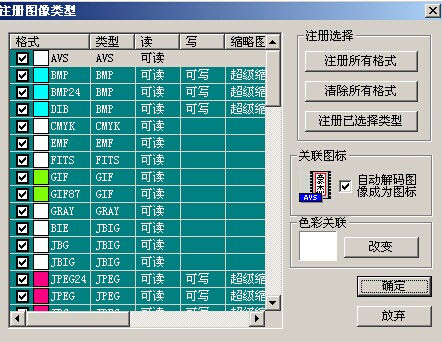

安装后,需要在工具-注册图像类型中注册所有的图片格式。

在poc样本上右键,选择“用大眼睛预览”

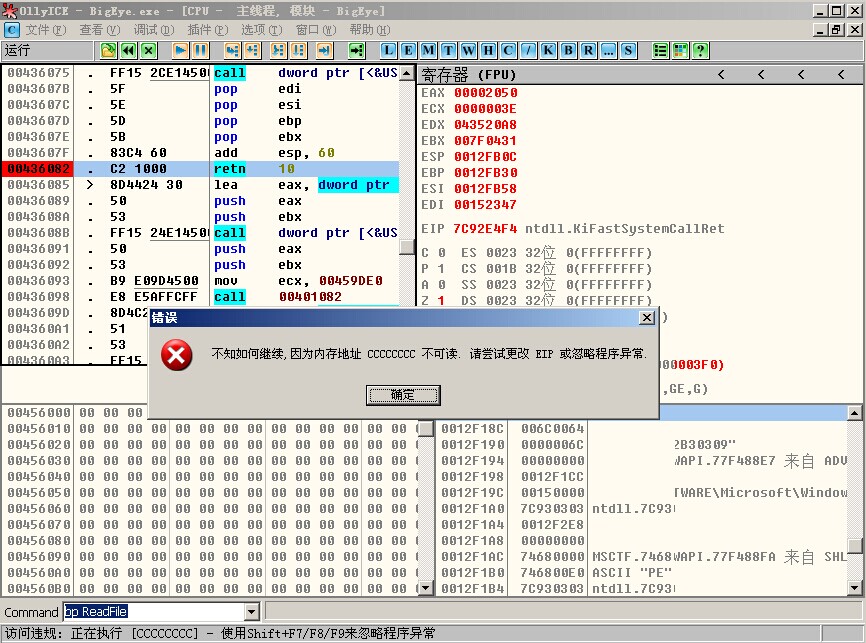

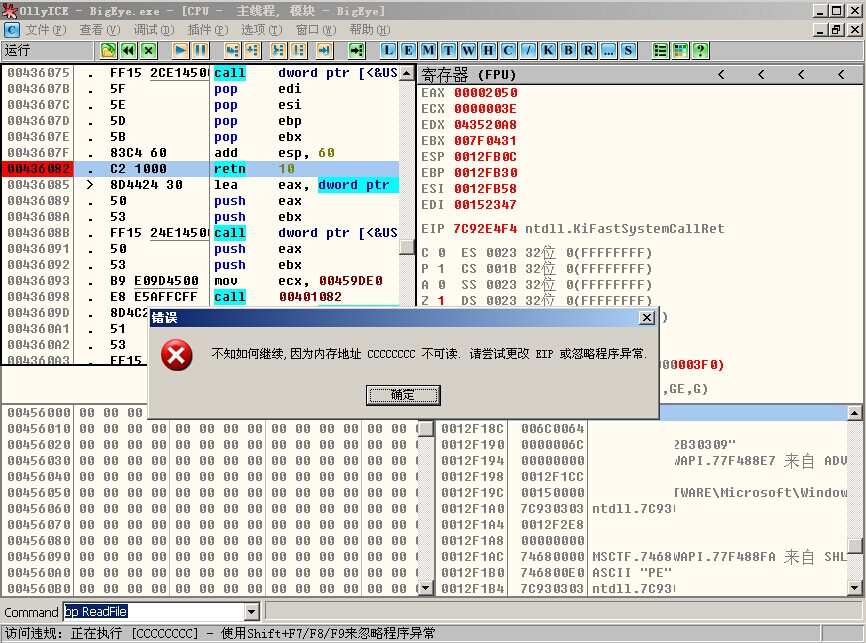

正常情况下程序会因崩溃而闪退,用OD调试会发现,EIP已经修改为我们定义的数值CCCCCCCCH

。

漏洞证明:

修复方案:

检测样本的有效性。

版权声明:转载请注明来源 光刃@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝